EDR のノイズを実用的なインテリジェンスに変える

エンドポイント検出の課題

アラートオーバーロード

EDRソリューションでは、正規のソフトウェアのインストール、スクリプト、Windowsユーティリティの通常の使用などの日常的なアクティビティから発生する誤検知がアナリストにあふれ、実際の脅威は毎日何千もの無害な警告に埋もれています。

高い偽陽性率

システムの動作や環境間の相関関係を理解していないと、多くのアラートが無害なものになってしまい、貴重なサイクルが無駄になってしまいます。

エンドポイントを超えたコンテキストギャップ

エンドポイントアラートだけでは、エンドポイントのアクティビティがクラウド、ID、またはSaaSのエクスプロイトとどのように関連しているかを明らかにすることはできません。

時間のかかる複雑な調査

全体像を伝えるために必要なエンドポイントログ、IDトレイル、クラウドイベントを手作業でつなぎ合わせると、アナリストの時間が無駄になります。

ExaforceがSOCのエンドポイントセキュリティを強化する方法

件名、フォローリンク、添付ファイル、IDトレースを掘り起こし、メールから伝わる脅威を未然に特定して無力化する常時アクティブなAI防御です。SOCチームまたは当社のサービスを統合管理することで、エンドポイントの発見をID、IaaS、SaaSコンテキストと結び付け、正確な脅威のトリアージ、充実したアラート、迅速な調査を実現します。

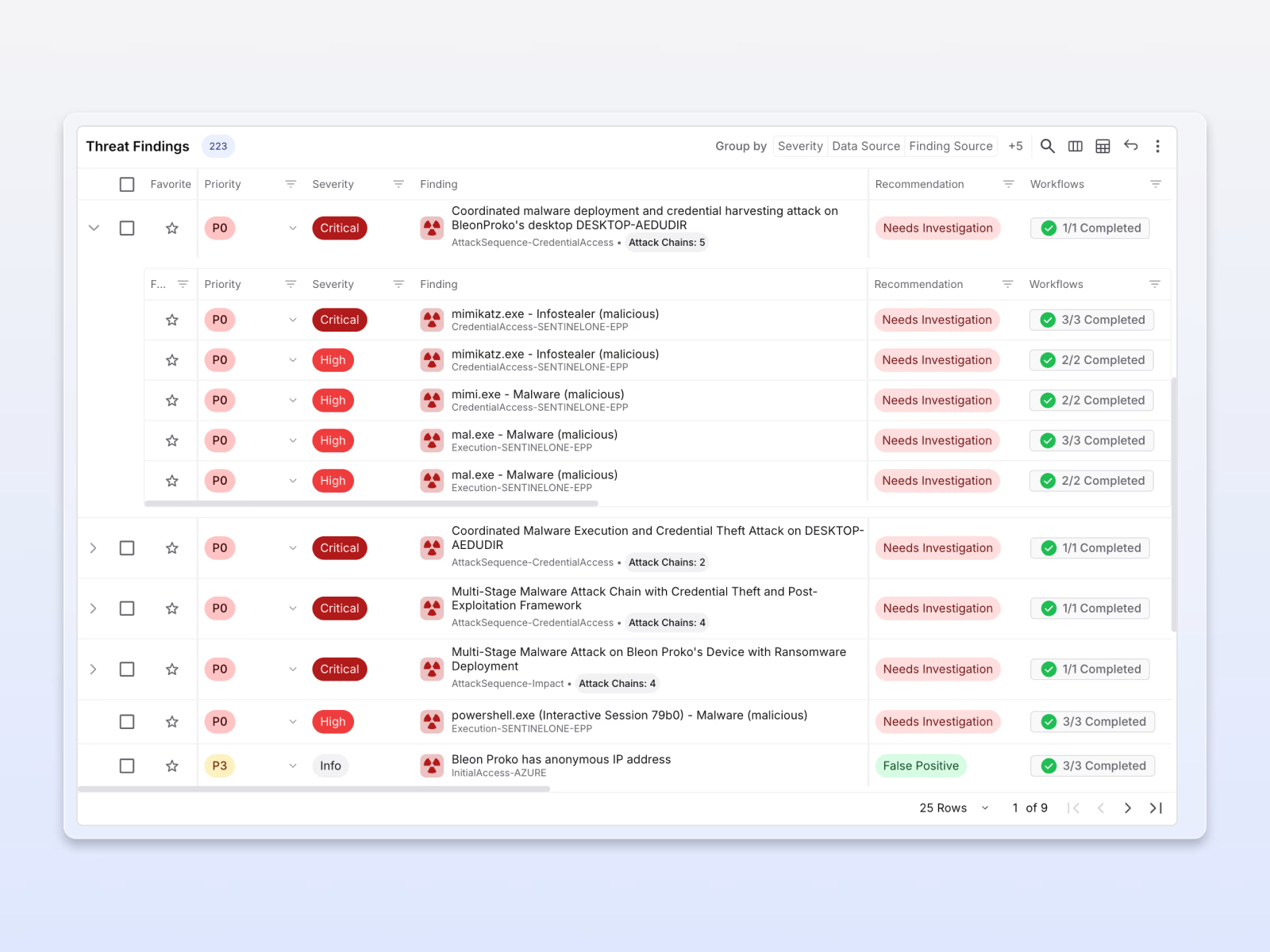

Exaforceはエンドポイント検出を接続してコンテキスト化し、SOCライフサイクル全体を加速します

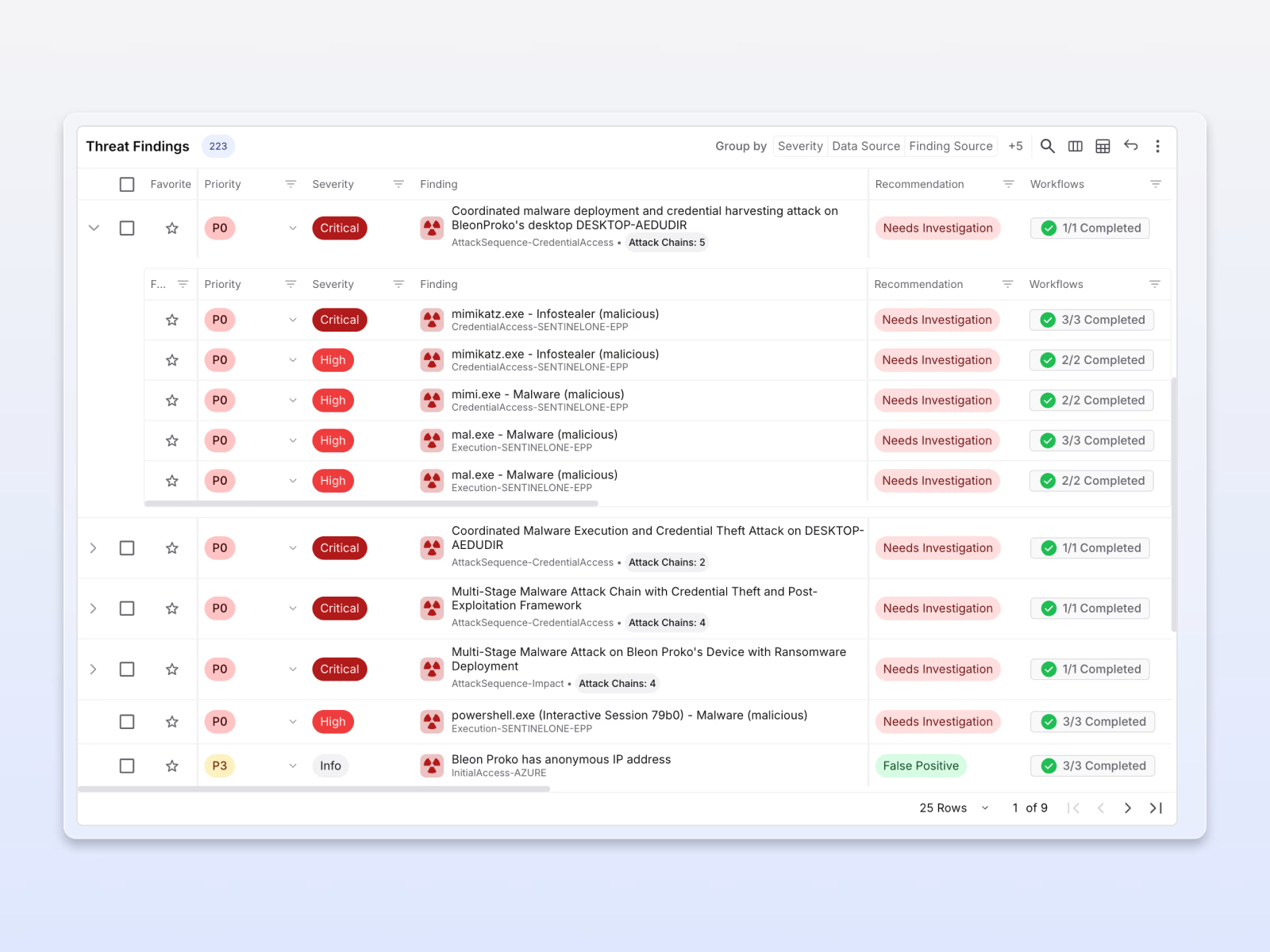

誤検知を排除

AIを活用したトリアージは、EDRアラートを実際のシステム動作とビジネスコンテキストと照らし合わせて即座に検証し、日常的なIT運用を除外して、アクションを必要とする真の脅威のみを表示します。

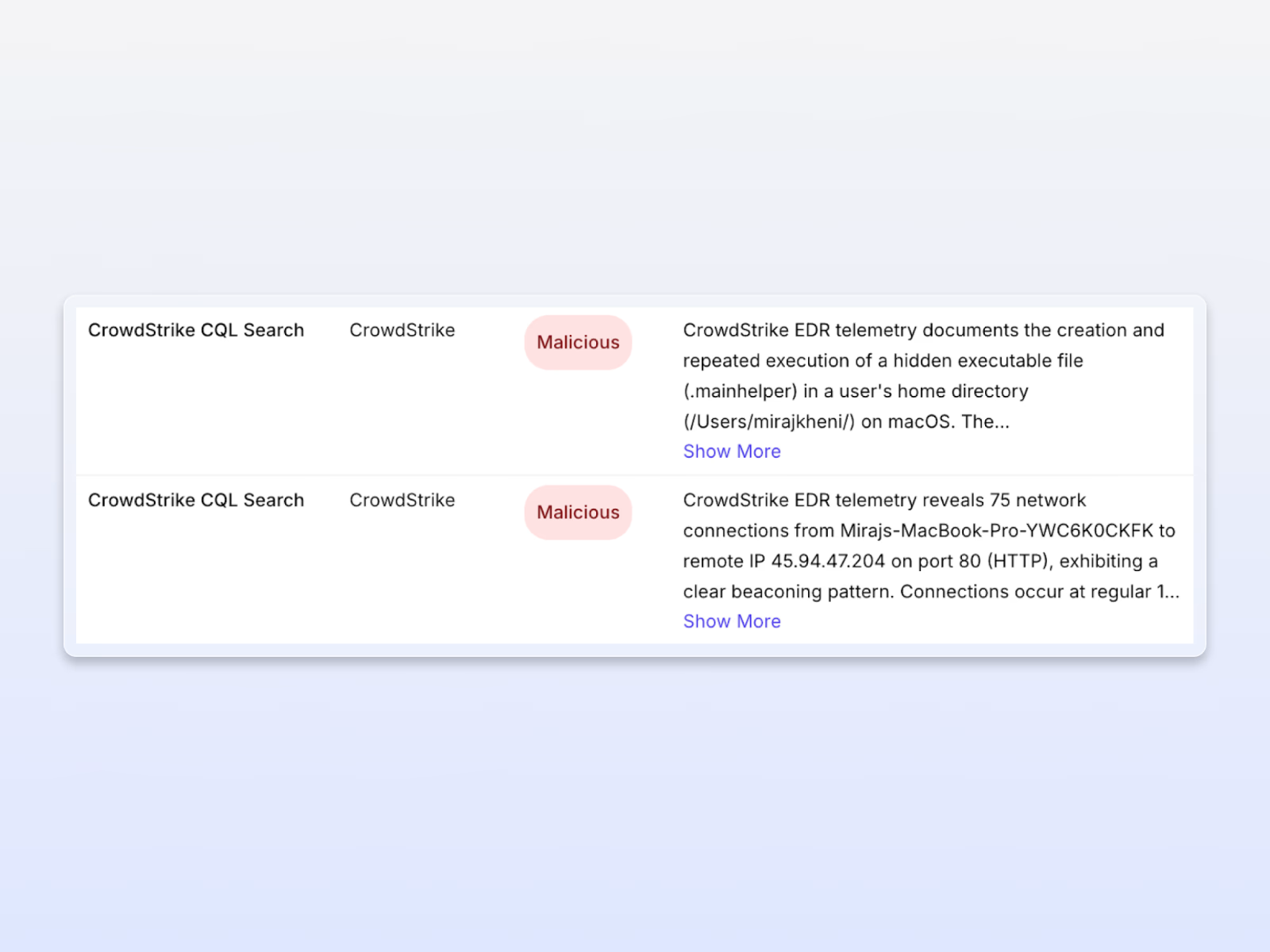

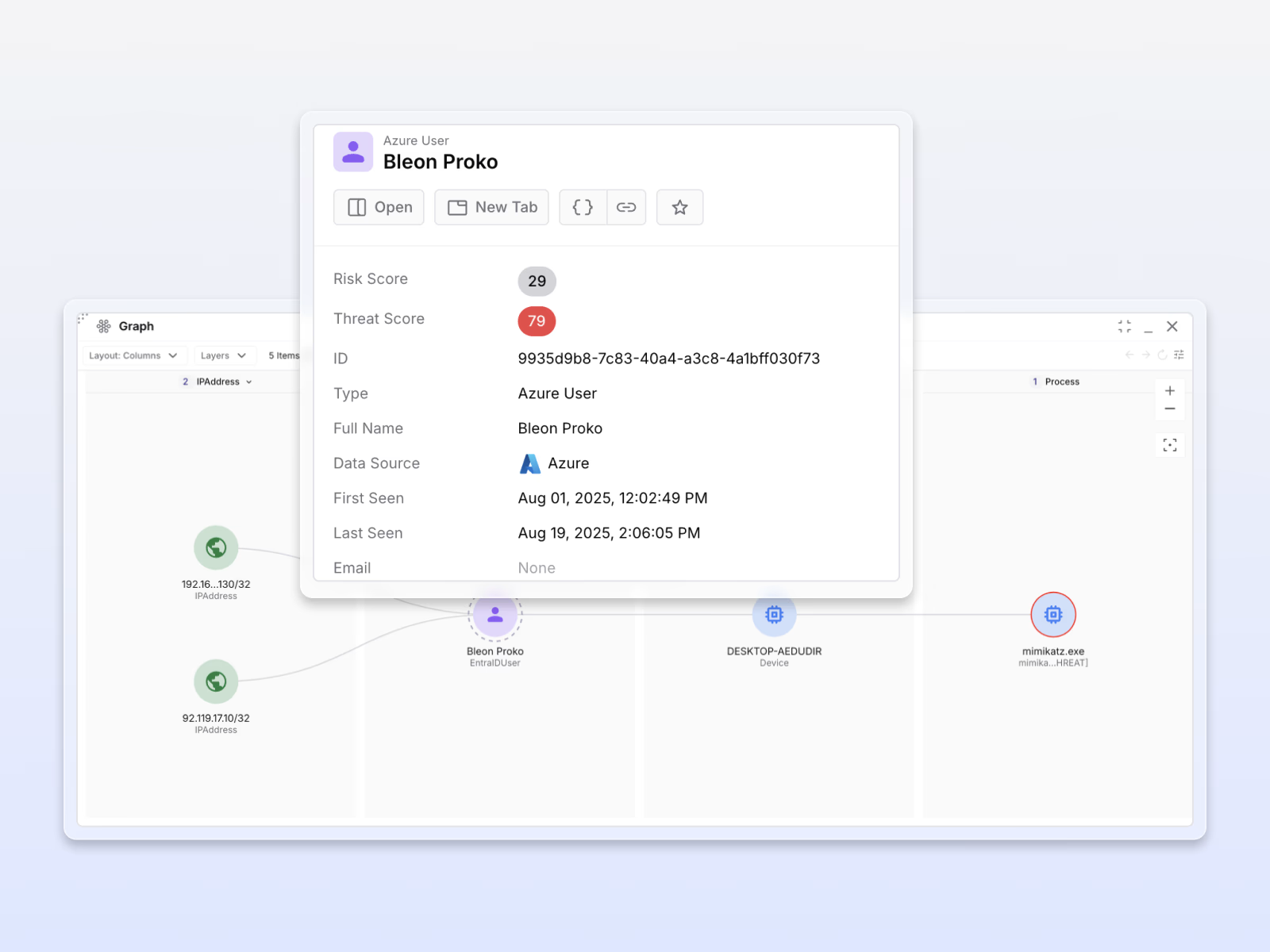

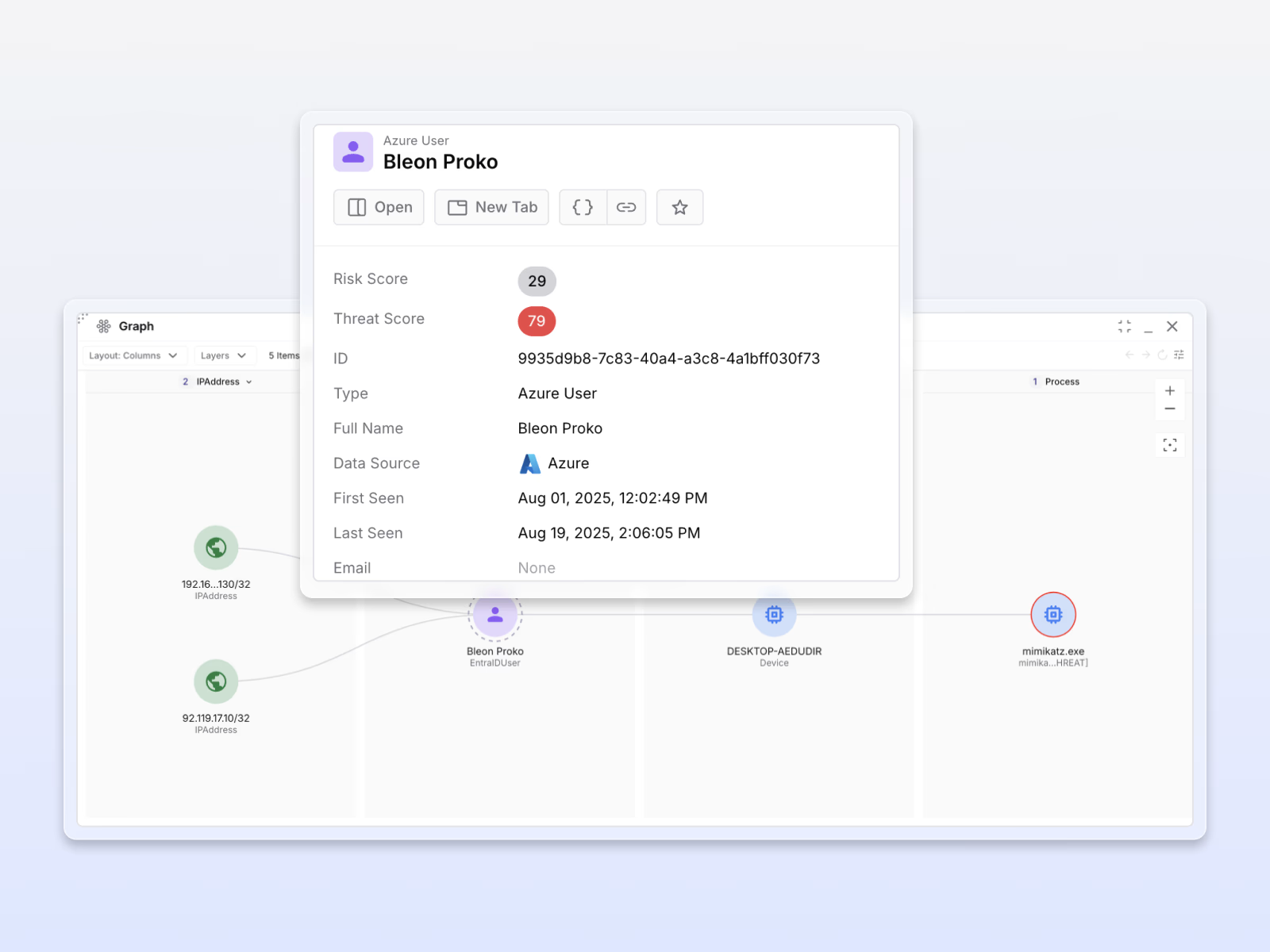

実用的なコンテキストを含む充実したアラート

各アラートには、エンドポイントログ、脅威インテリジェンスデータ、および相関する証拠からの相関データが取り込まれ、未処理のEDRイベントが明確な対応手順で実行可能なインシデントに変換されます。

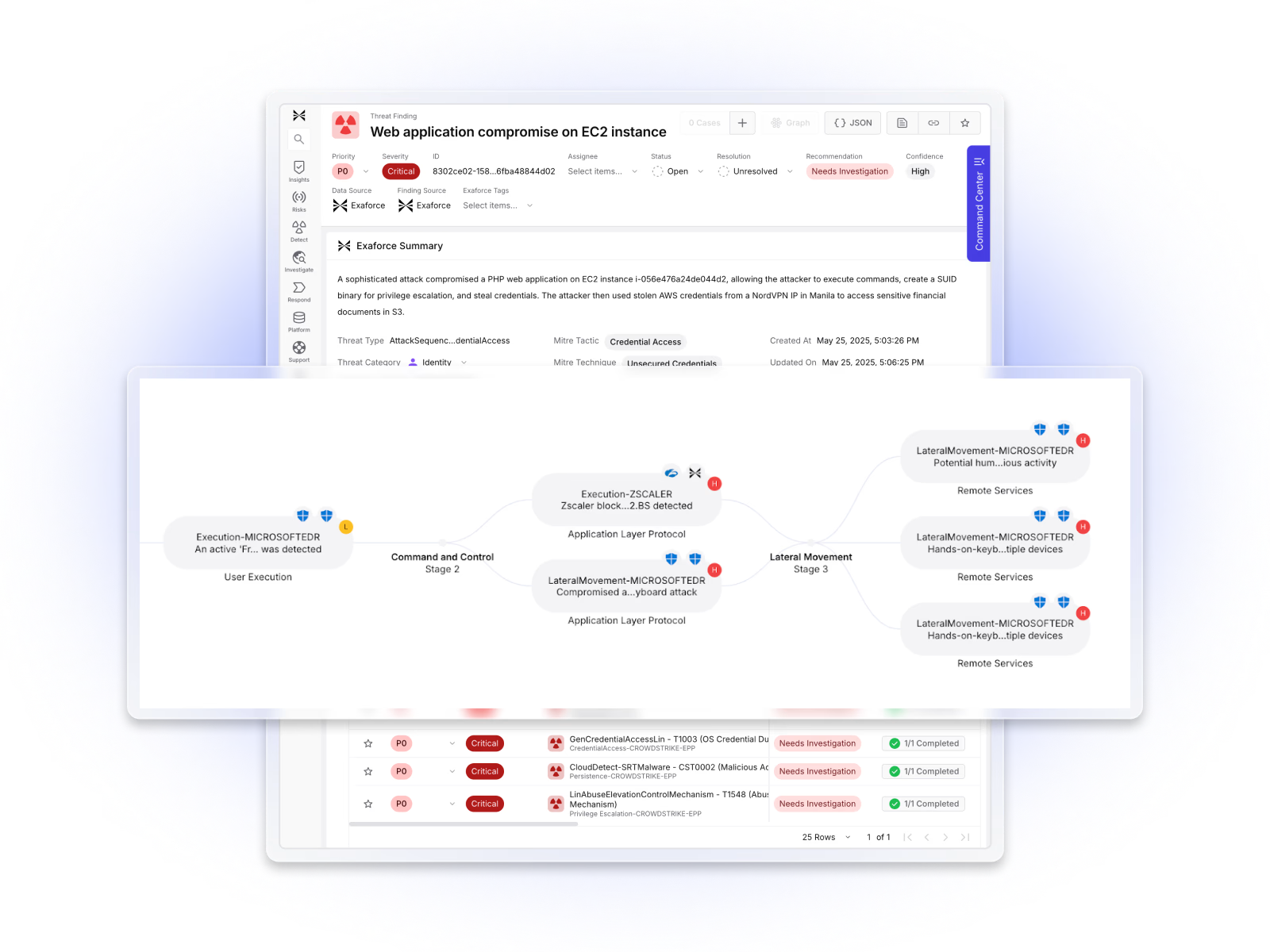

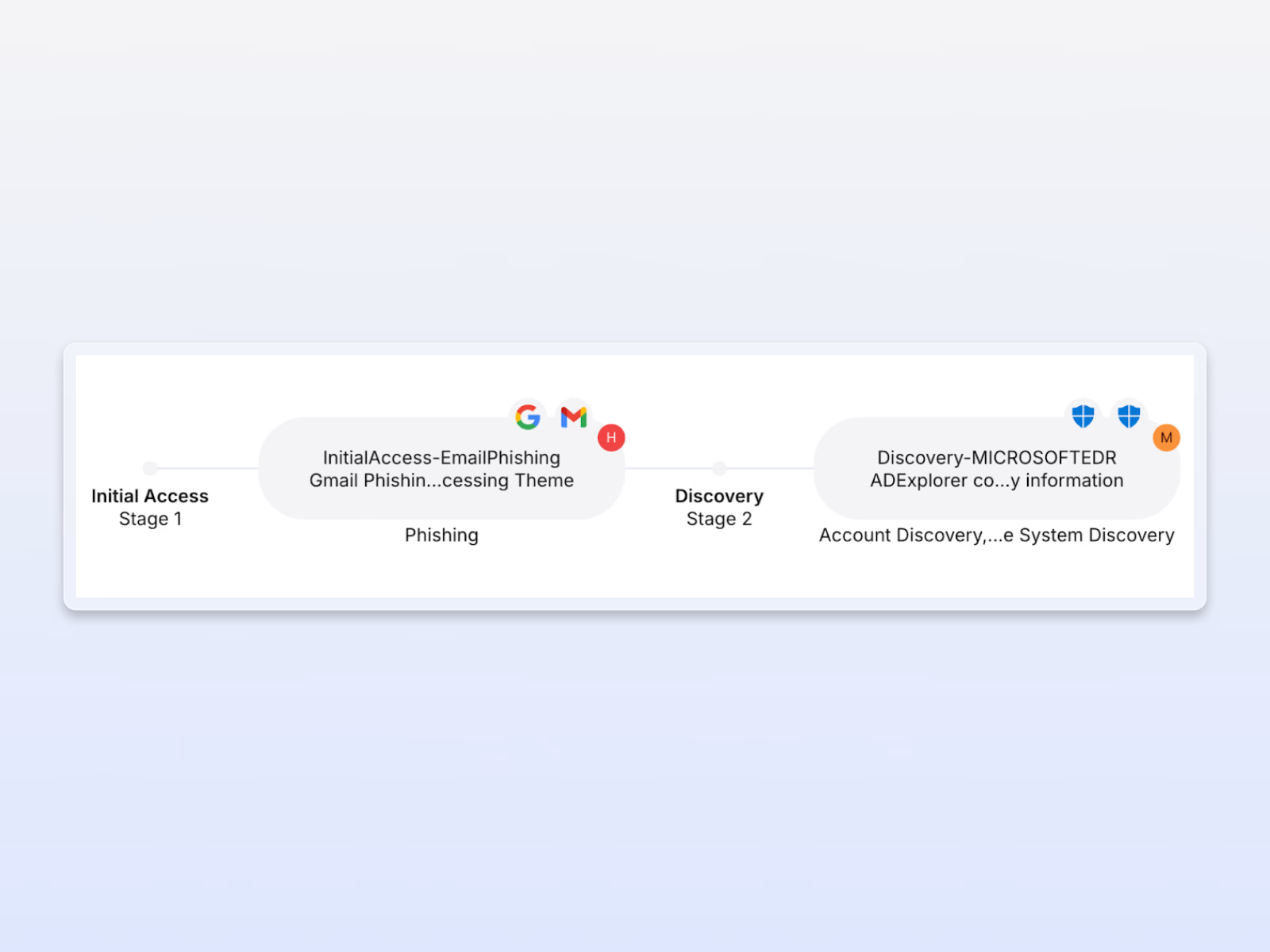

システム間の状況に応じた調査結果

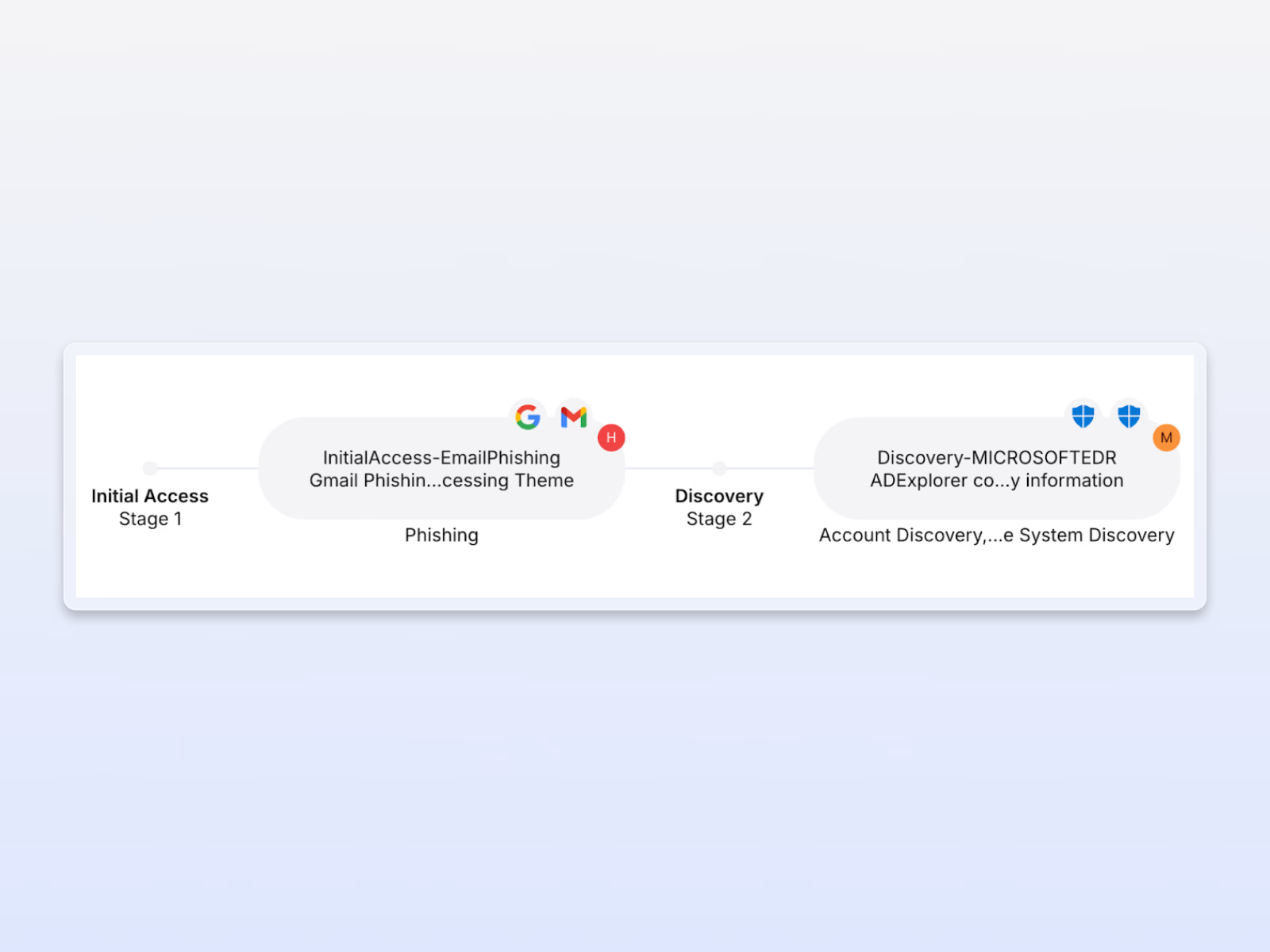

エンドポイントのアラートをクラウドやアイデンティティへの影響に結び付け、最初の侵害からラテラルムーブメント、エンドポイントのみのツールでは確認できないデータ流出までのキルチェーン全体を明らかにします。

調査を加速

エンドポイント、クラウド、IDテレメトリを単一の攻撃タイムラインに統合し、自動エビデンス相関と視覚的な攻撃マッピングにより調査時間を数時間から数分に短縮します。