アカウント乗っ取りを防ぐ

Challenges with identity threats

Increased attack surface

The explosion of cloud services, non-human identities, and AI agents blurs routine activity from malicious actions, forcing security teams to find the threat needle in an identity haystack.

Rising account takeover risks

Identities are the keys to cloud accounts, making them top targets for compromise and credential theft, especially high-privilege accounts used by admins and automation tools like CI/CD pipelines.

Missed signals

Identity compromises are getting faster, and critical clues, such as sudden role changes or unusual login patterns, can be hidden within fragmented logs, obscuring early signs of identity misuse.

Slow response

Understanding blast radius, confirming intent, revoking access, and rotating secrets is slow and error-prone in today’s IAM consoles, delaying response and extending attacker dwell time.

ExaforceがSOCにアイデンティティ・セキュリティを強化する方法

お客様のチームが管理しているのか、当社のMDRサービスによって管理されているのかに関わらず、ID権限を理解し、誤検出を排除し、トリアージを迅速に行い、IaaSアカウントとSaaSアカウント全体で完全なコンテキストを提供します。

Exaforceは隠れたID攻撃を明らかにし、調査を加速します

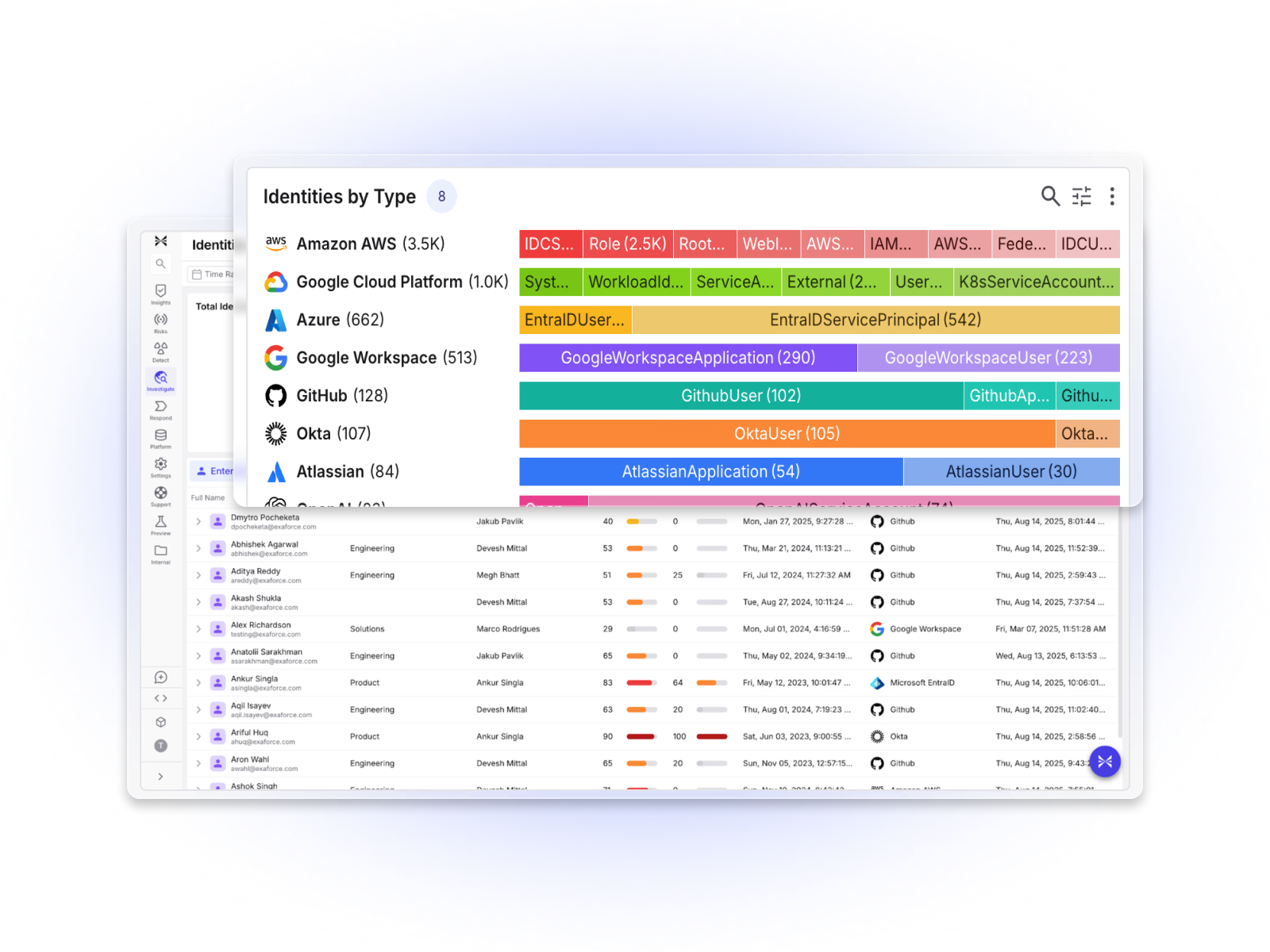

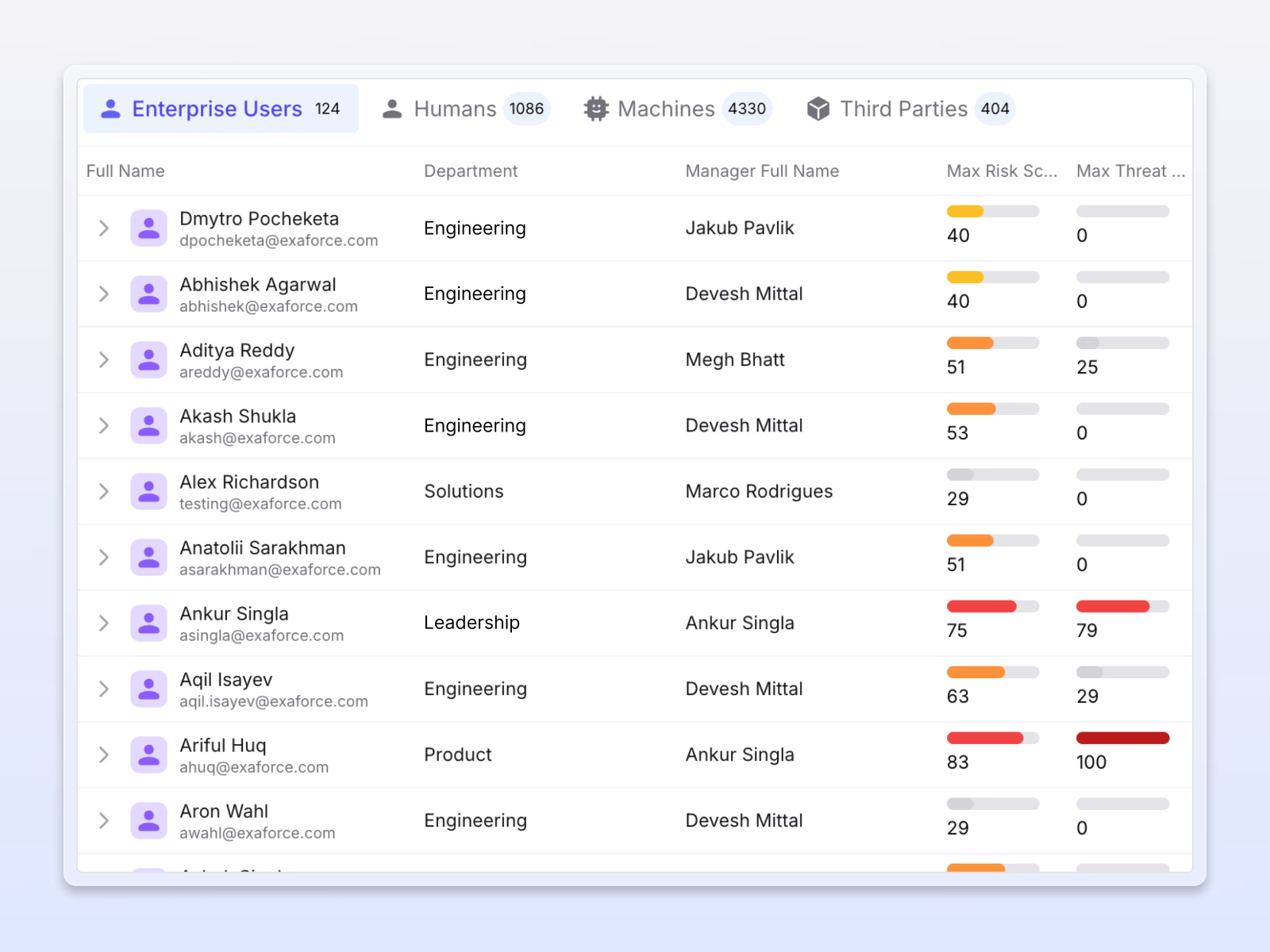

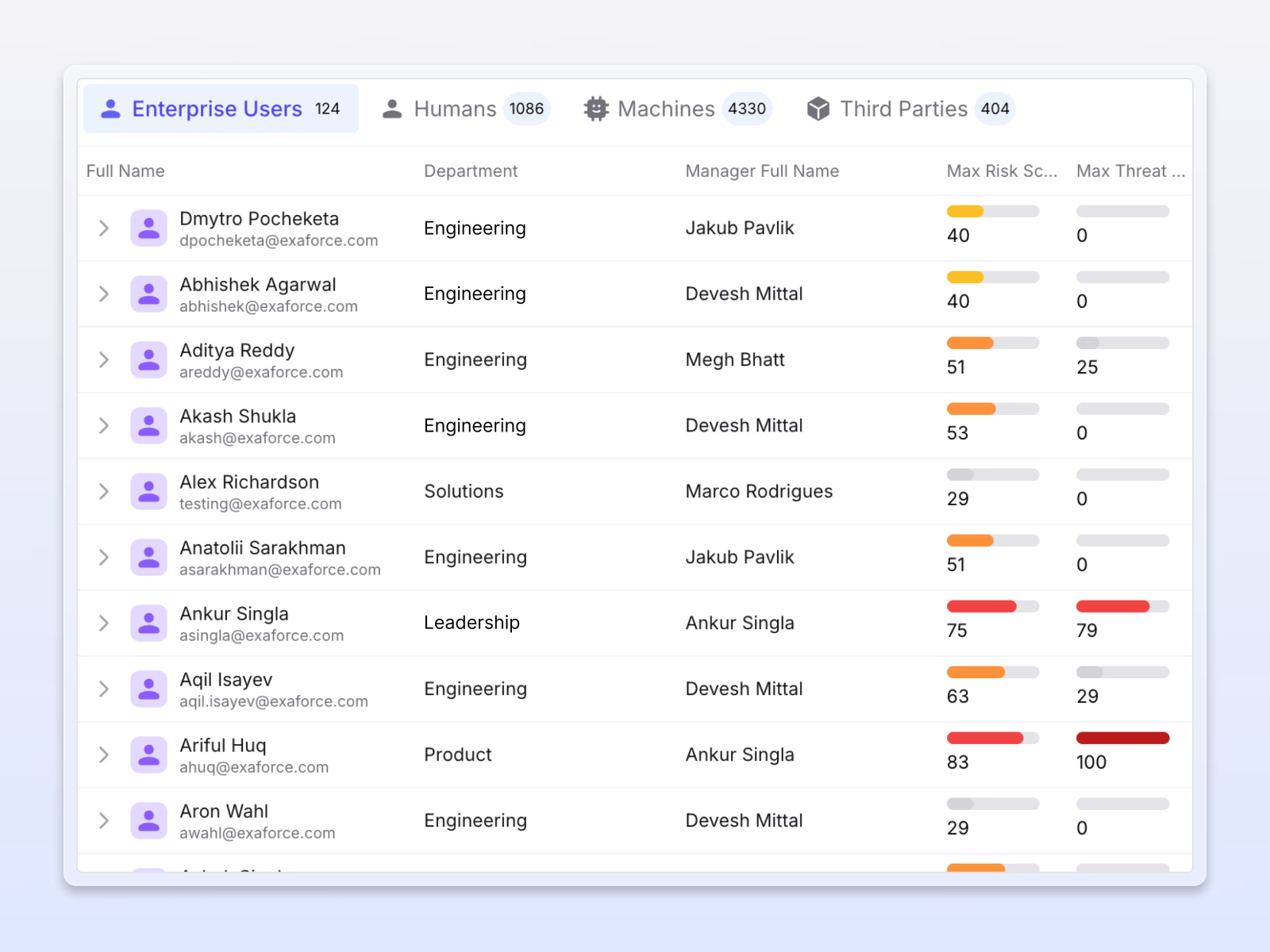

包括的な可視性

Exaforceは、人間、非人間、AIエージェント、およびサードパーティのアイデンティティ、それらの有効な権限、認証情報、アクションの完全なインベントリを提供し、IDを完全に可視化します。

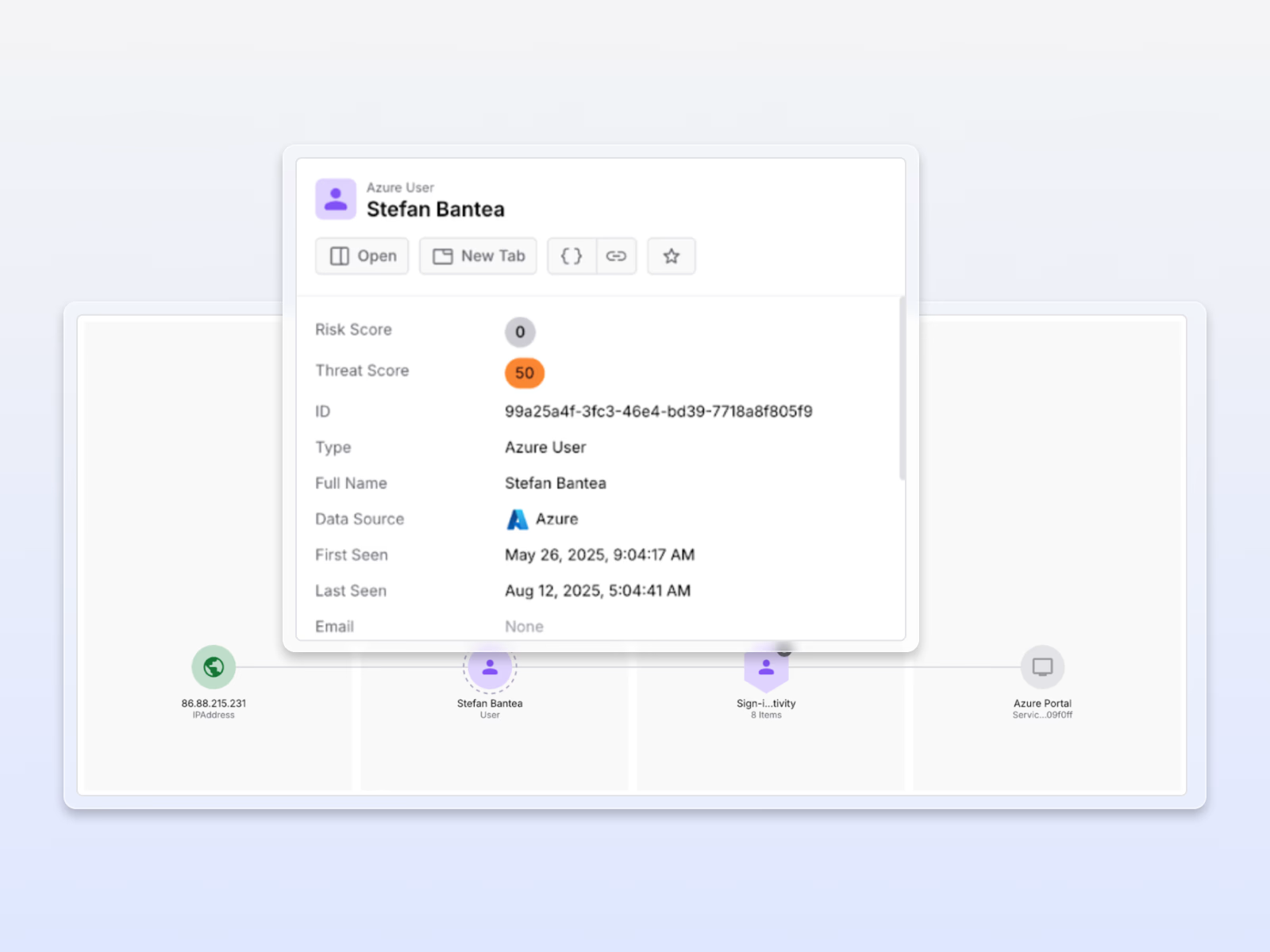

アカウント乗っ取りを阻止

権限の高いアカウントやサービス ID を継続的に監視して、認証情報の盗難や悪用がないかを継続的に監視し、攻撃者がエスカレートする前に IaaS と SaaS 全体での侵害を検出します。

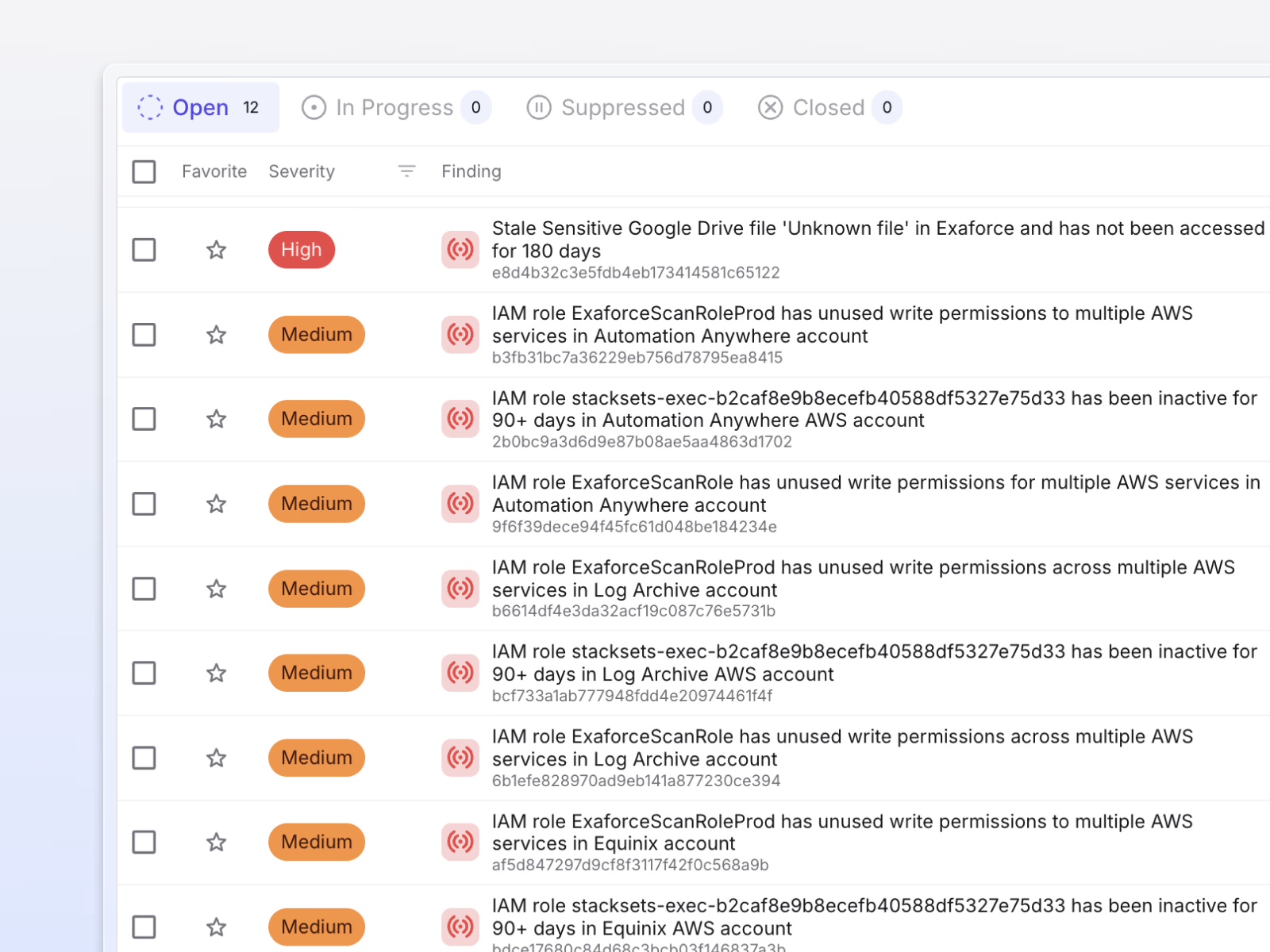

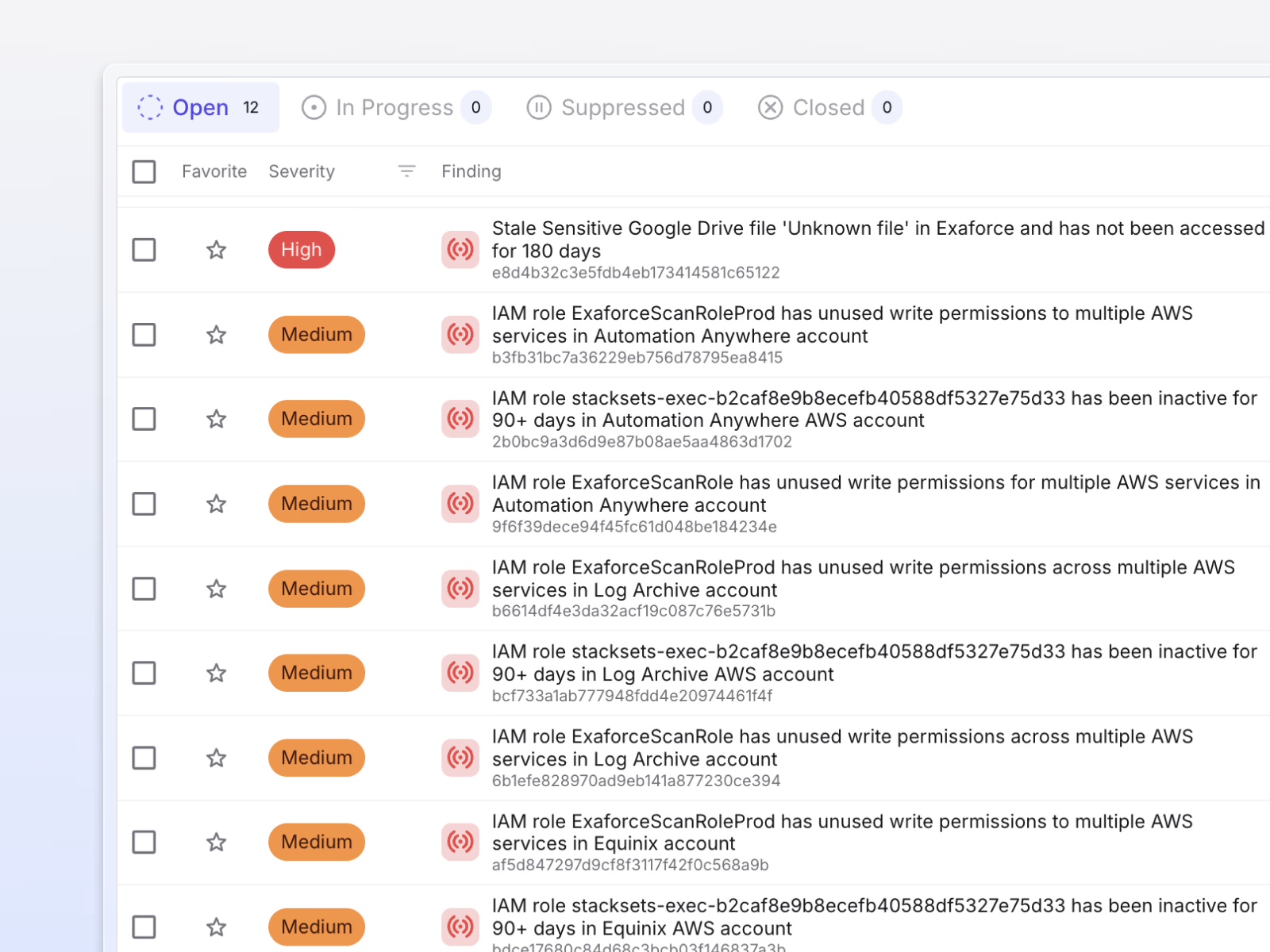

隠された攻撃シグナルをキャッチ

断片化されたIDログを相互に関連づけ、役割の変更、異常なログイン、権限の昇格などの埋もれた指標を瞬時に明らかにします。これにより、横方向の動きや持続的な攻撃が明らかになります。

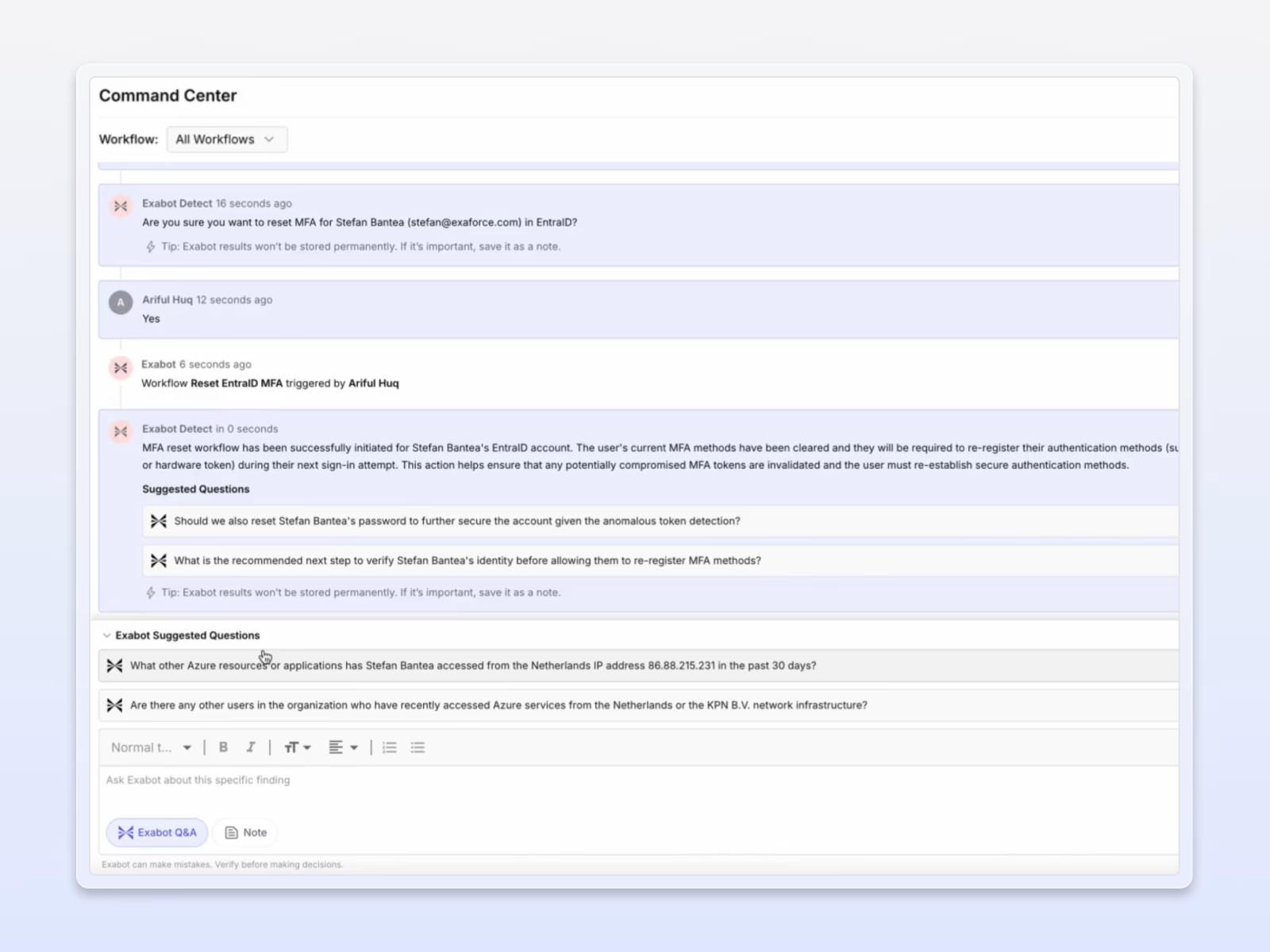

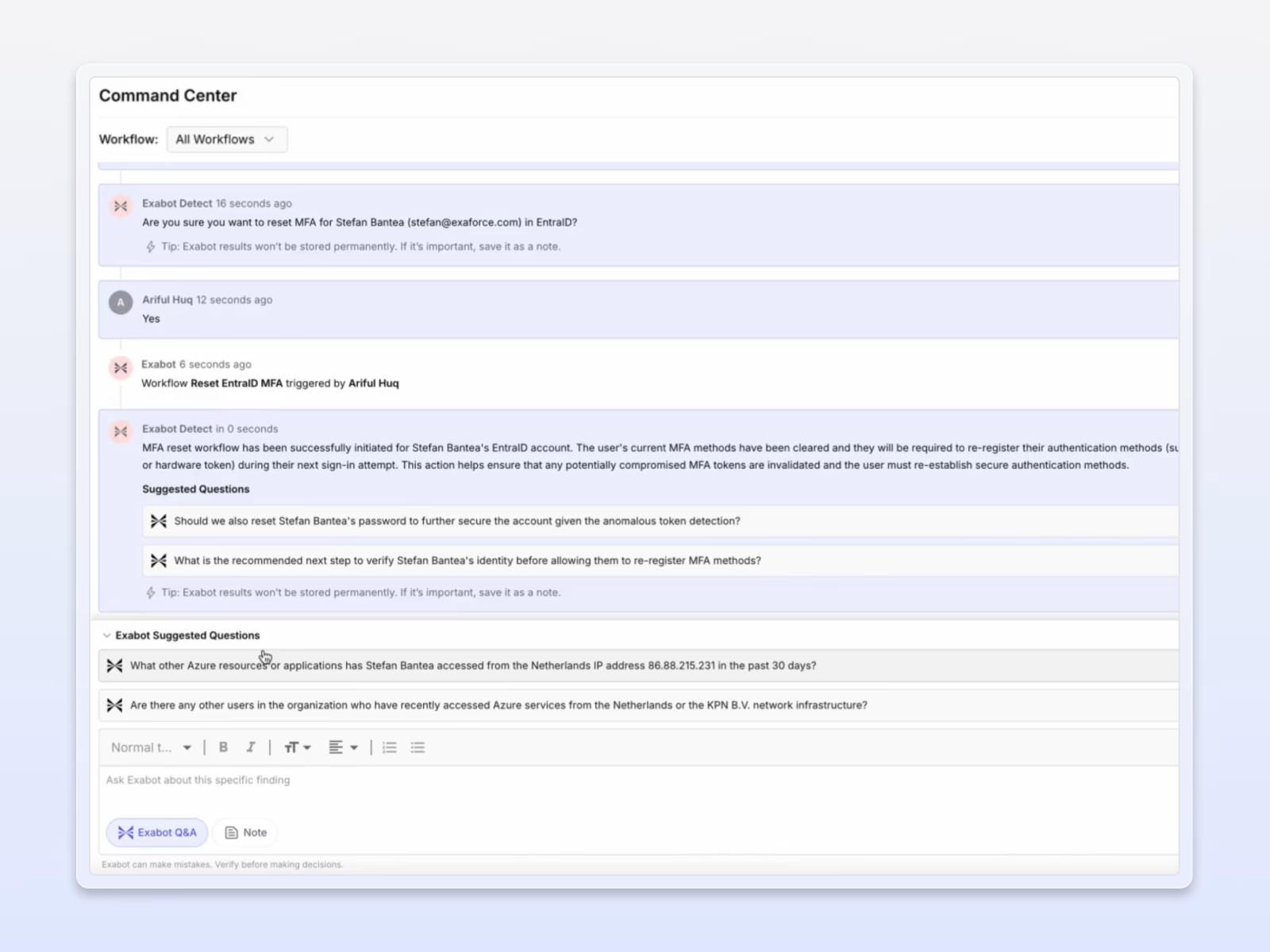

迅速な対応

攻撃範囲を即座にマッピングし、悪意のある意図を確認し、アクセス取り消しとシークレットローテーションを自動化することで、攻撃者の滞留時間を数時間から数分に短縮します。

Exaforceとその新しいAgentic SOCプラットフォームを早期に開発したことで、IDの悪用を発見する際に開発チームが使用するGithubなどのクラウドサービスの検出と対応が大幅に強化されました。このプラットフォームは、オンボーディングから 24 時間以内に実用的なクラウドインサイトを提供してくれました。その一例として、当社の環境におけるサードパーティベンダーの認証情報の悪用を特定したことが挙げられます。豊富なデータプラットフォームにより、SaaS 環境と IaaS 環境全体にわたる難しい質問やタスクにすばやく回答できます。