公共の IaaS 侵害を阻止

IaaS の脅威に関する課題

爆発的に増加するログボリューム

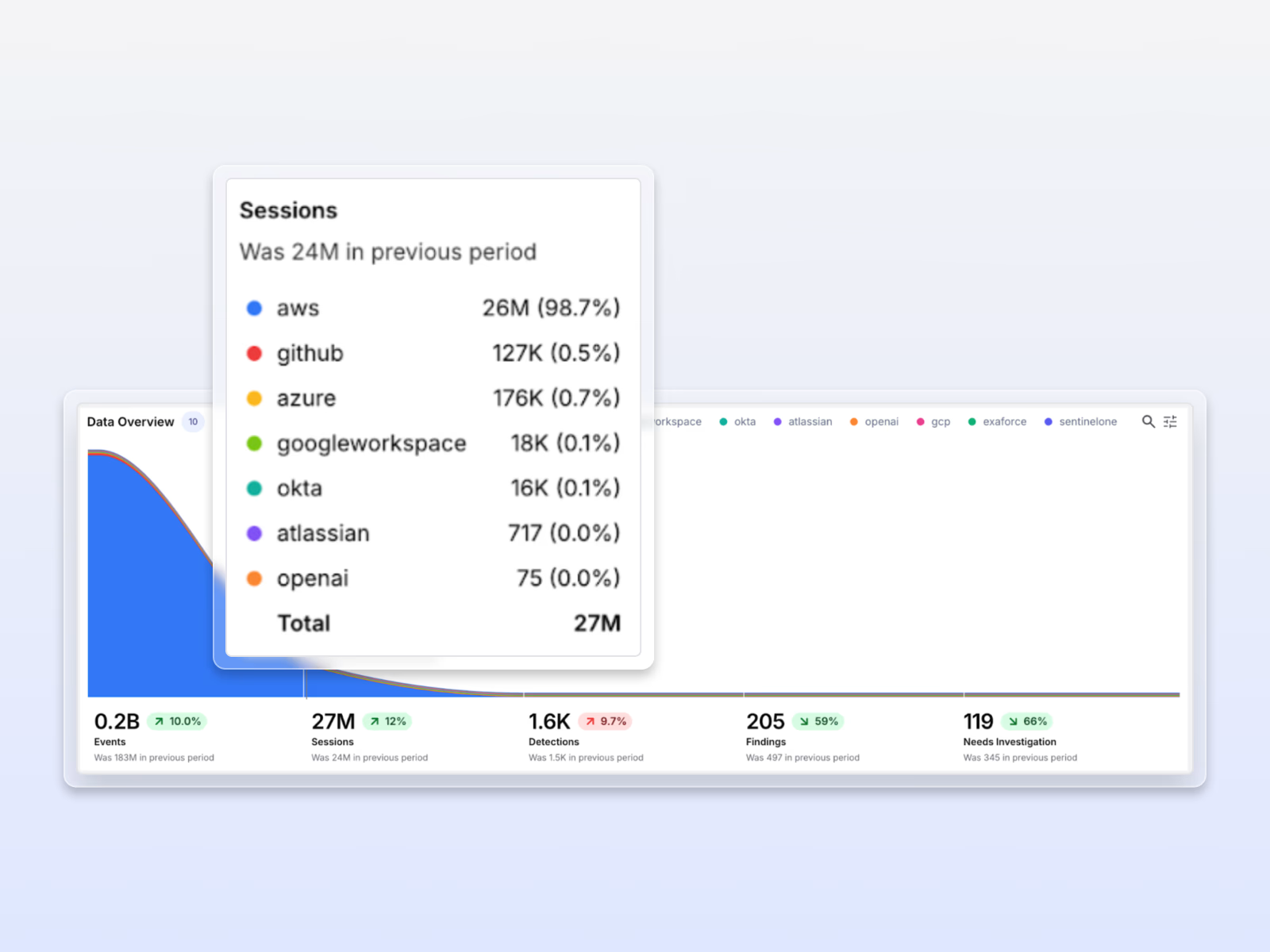

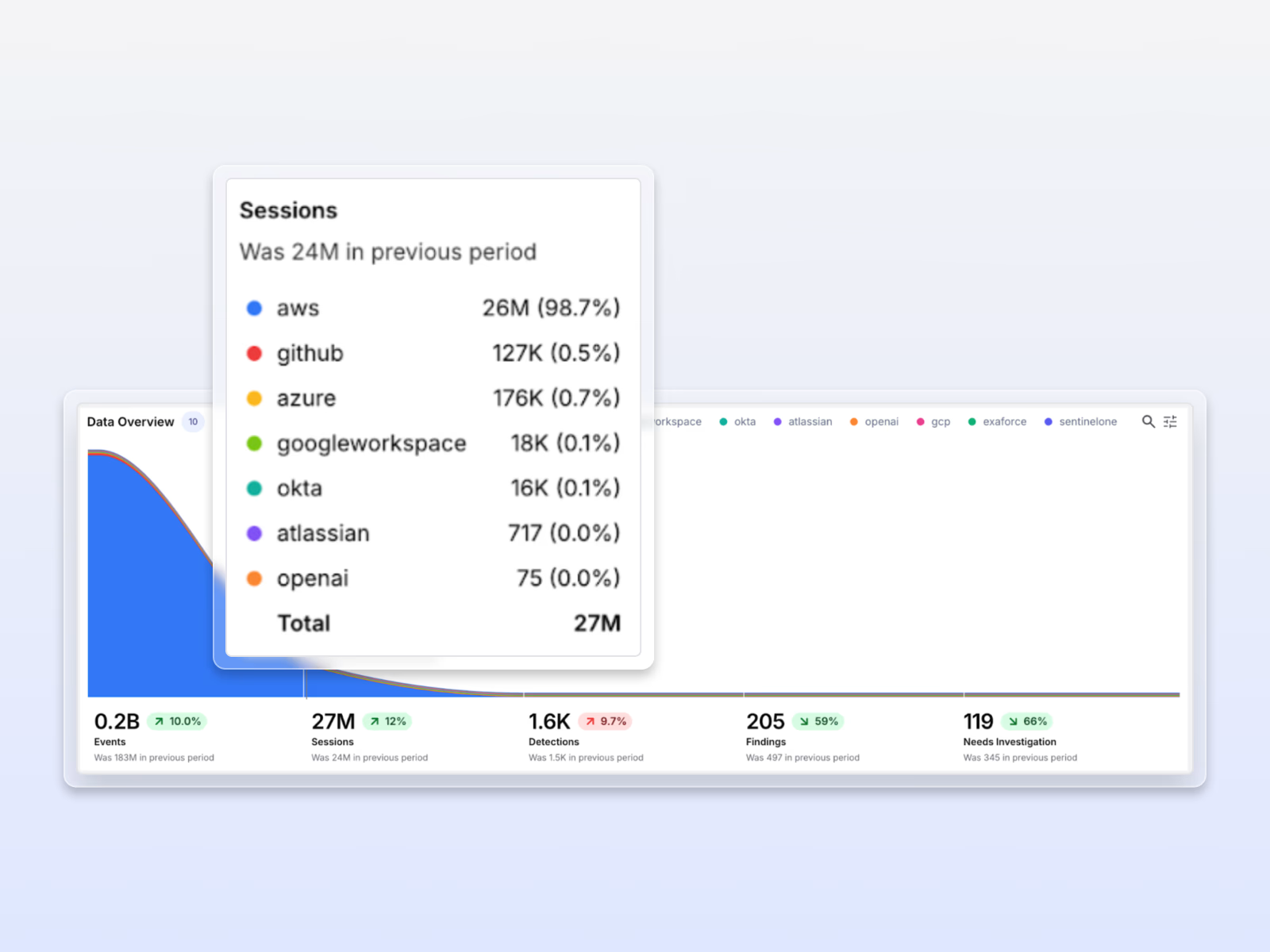

クラウド環境では毎日何百万ものログが生成され、重要なセキュリティシグナルがノイズに埋もれてしまうようなデータ雪崩が発生し、手動による分析が不可能になり、ストレージコストも持続できなくなります。

アラートオーバーロード

日常的な管理タスクやパブリッククラウドでの日常的なエンジニアの活動により、大量のアラートがトリガーされ、本当に重要なものはほとんど見えません。

カバレッジブラインドスポット

開発チームは、ルールや従来の異常検知では対応できないほど早く新しいIaaSサービスを活用しているため、常にカバレッジギャップが生じています。

調査の複雑さ

クラウド攻撃を調査するには、散在するログ、ID、構成から攻撃経路を再構築する必要があり、すでに不足している人材からのクラウドに関する深い専門知識が必要です。

ExaforceがクラウドSOCをどのように強化するか

SOCや当社のマネージドサービスが実際の攻撃を検知し、調査を迅速に行い、侵害を阻止できるようにする、常時稼働のAIです。

Exaforceはクラウドのボリュームを削減し、徹底的な調査を行って実際の脅威のみを残します。

クラウドスケールを処理

Exaforceは、クラウドデータをインテリジェントに重複排除および変換してストレージコストを削減すると同時に、Exabotsとアナリストが迅速なトリアージ、調査、対応に必要なものを正確に把握します。

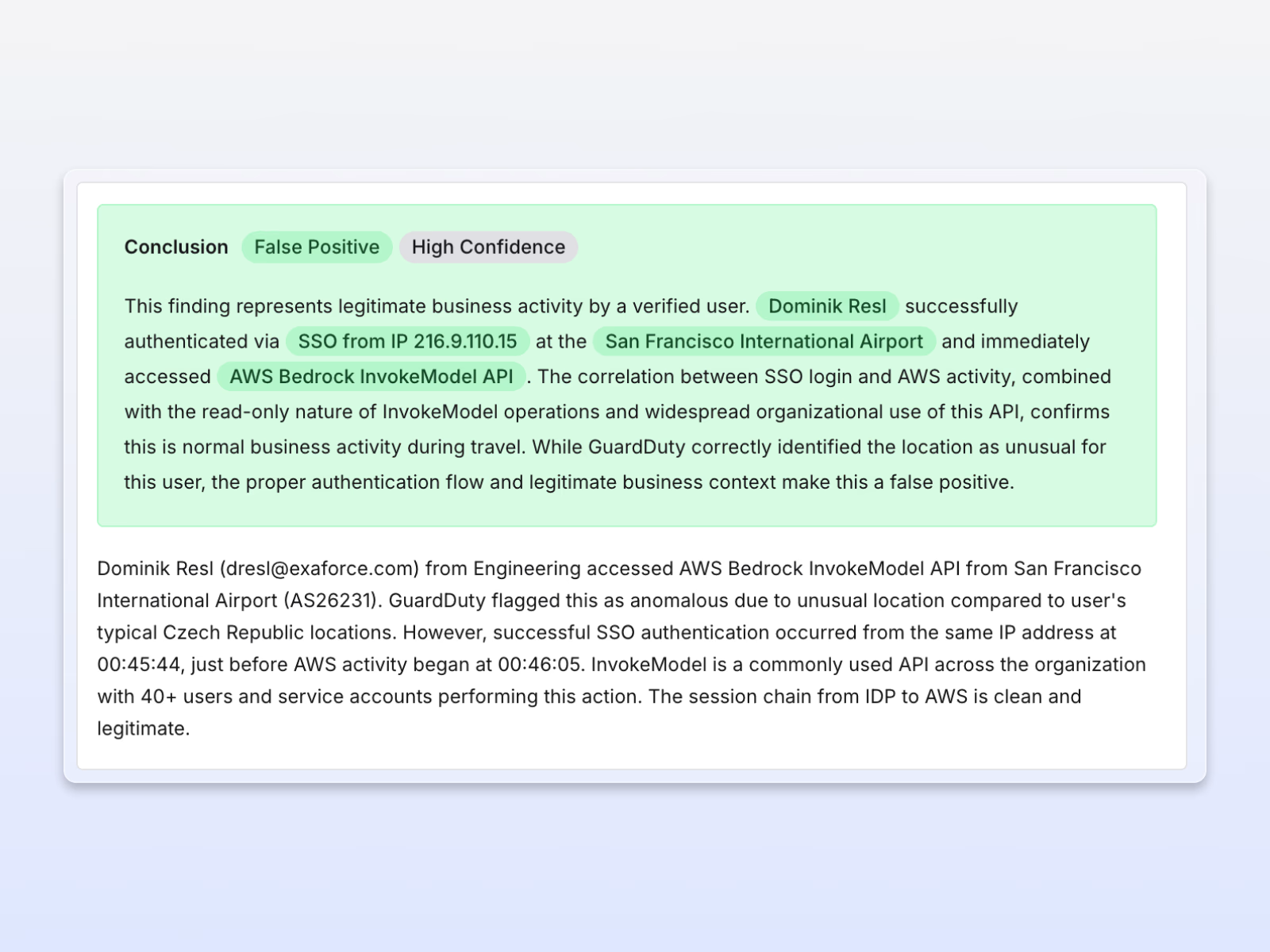

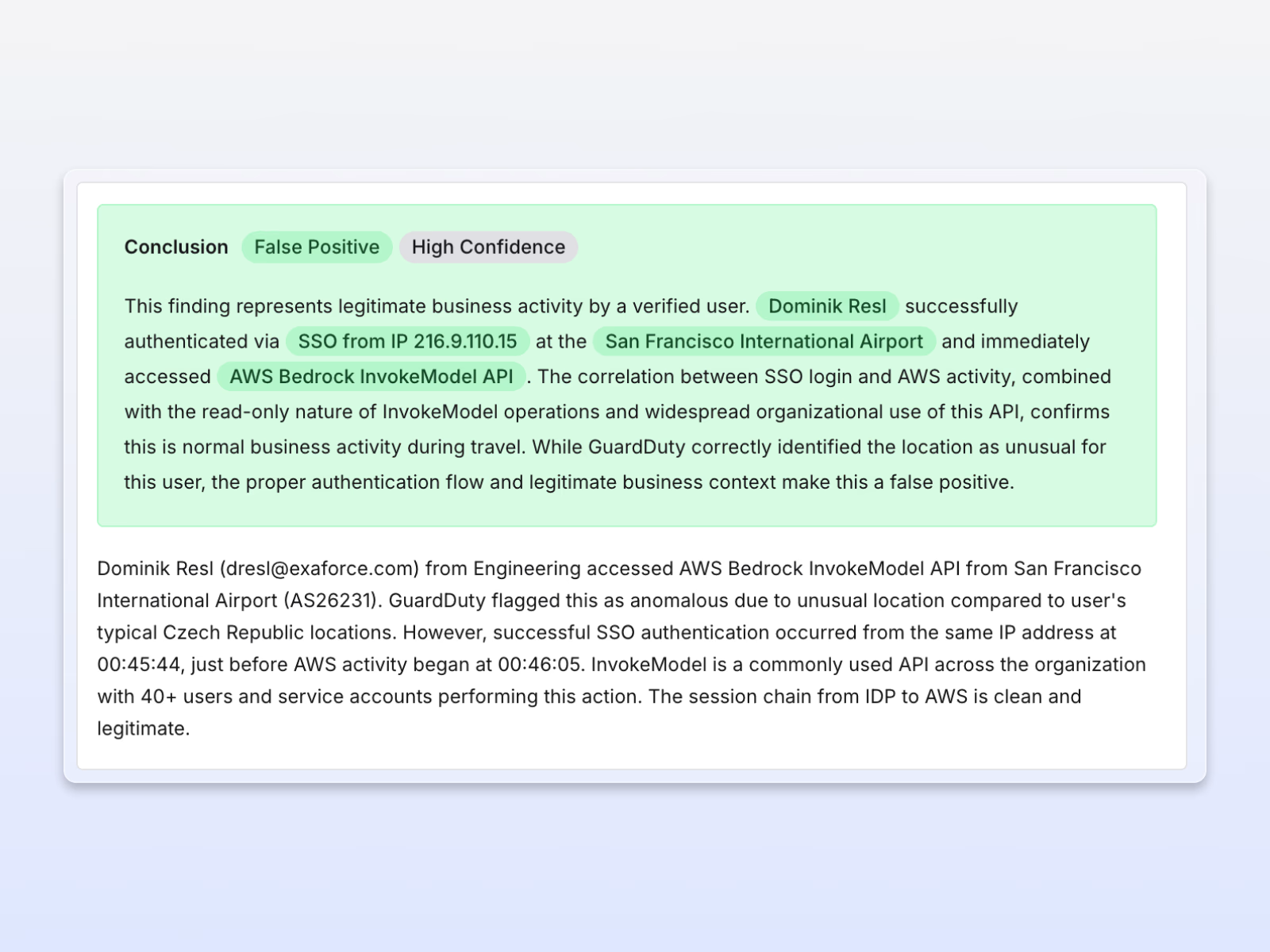

誤検知アラートの削減

日常のクラウドアクティビティから大量に発生するアラートを遮断し、誤検知を自動的に排除すると同時に、重大な脅威をエスカレートさせます。

他の人が見逃しているものを検出します

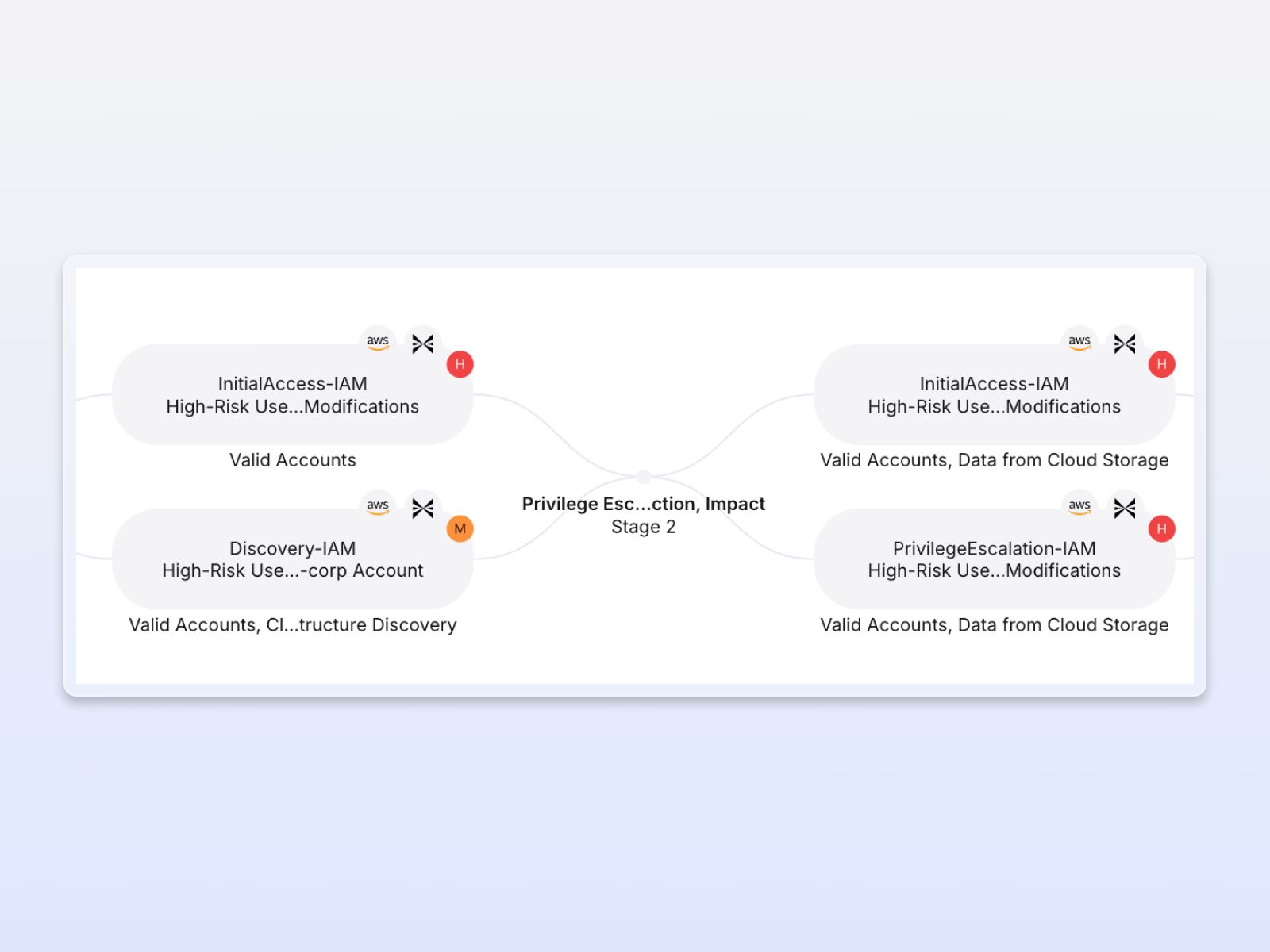

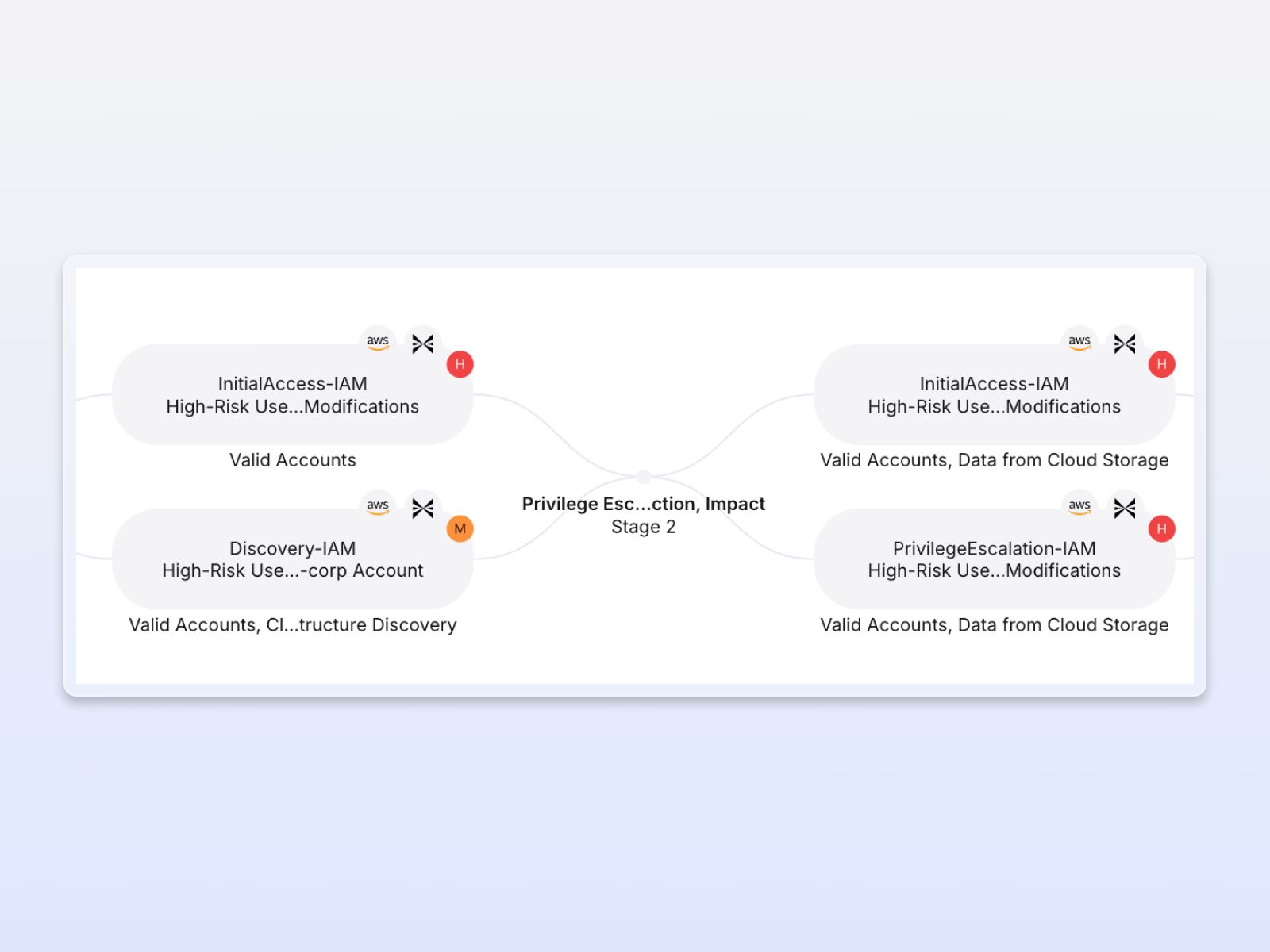

Exaforceは、AWS、GCP、GitHubなどにわたってアイデンティティ、イベント、リソース構成(ワークロード、リポジトリなど)をつなぎ合わせることで、サイロ化されたルールでは見落とされがちな混合攻撃経路を発見します。

調査を簡素化

Exabotsは、散在するログ、ID、構成から攻撃経路を自動的に再構築し、専門の人材を必要とせずに、チームが必要とする深いクラウド専門知識を提供します。

Exaforceは、AWSとAzureの脅威の検出と対応をAIで強化することで、SOCの有効性を大幅に向上させました。サードパーティアラートの自動トリアージとルールフリーの検出により、対応が合理化され、数十時間の節約になり、チームは脅威の軽減に集中できるようになりました。また、調査機能によりすべてのクラウドサービスの可視性が向上しました。