SaaS データ侵害を阻止

SaaS セキュリティに関する課題

検出範囲のギャップ

GWS、GitHub、OpenAI、Jira などの重要な SaaS アプリケーションは依然として十分に監視されていないため、攻撃者が会社の最も機密性の高いデータにアクセスできてしまうという盲点が生じています。

ユーザーアクションの可視性が制限されている

ほとんどのチームは、SaaSとIdPが管理する環境で、誰が、いつ、どこで、何をしたのか答えられず、調査、内部脅威の検出、脅威ハンティングが遅れています。

SaaS 環境におけるコンプライアンスギャップ

デフォルトのSaaSコントロールは、ログの保存が制限されているか、ポリシーが適用されないかにかかわらず、監査や規制の要件を満たすことができず、組織がコンプライアンスリスクにさらされることになります。

危険な設定ミスや衛生状態の悪さ

MFAの脆弱性や欠落、セキュリティ制御の欠如、過剰な権限、その他の設定ミスは、攻撃者に門戸を開き、一貫したSaaSセキュリティ衛生を実施することを困難にします。

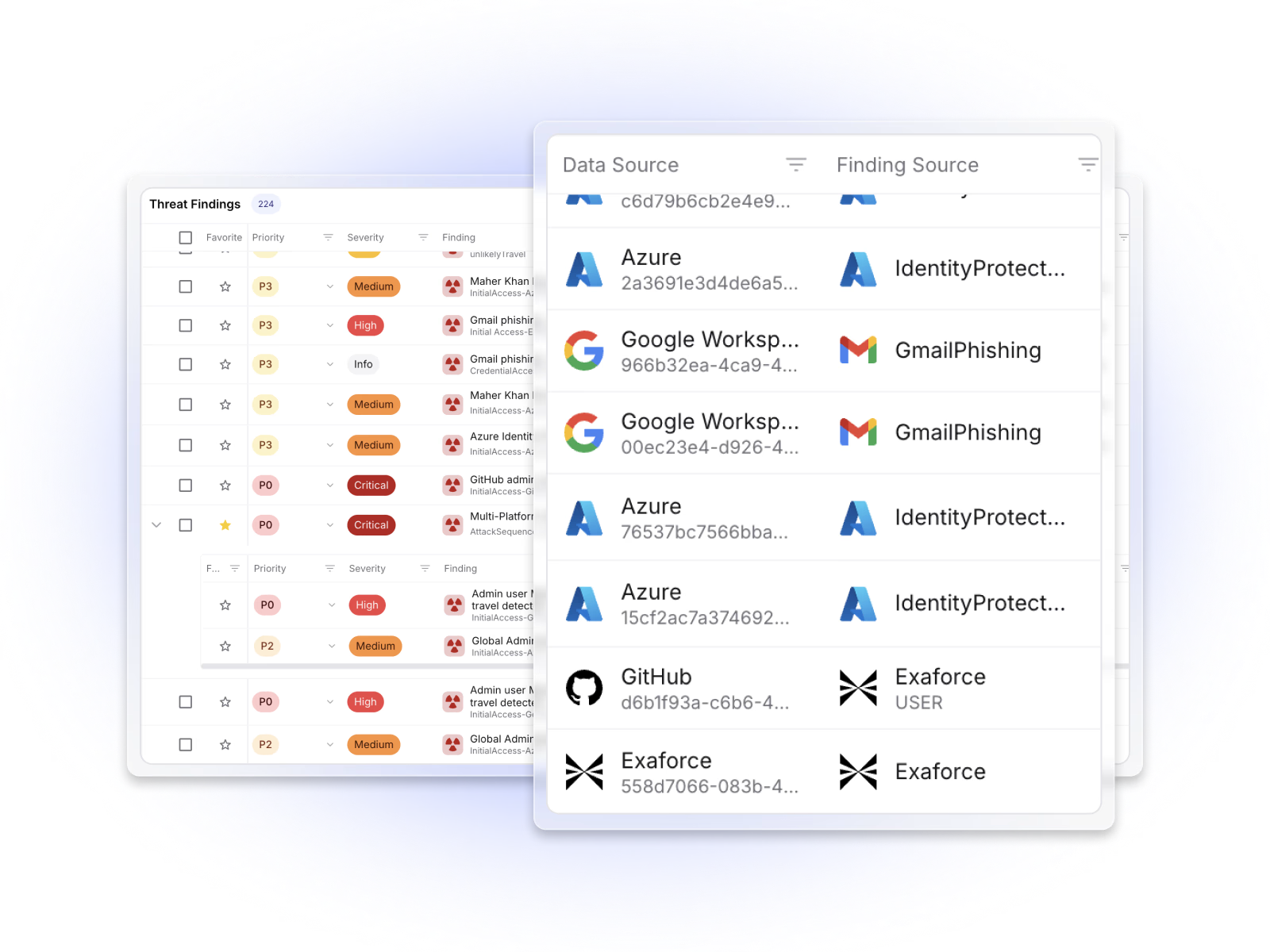

ExaforceがSOCのSaaSセキュリティを強化する方法

ExaforceのAI搭載SaaS脅威検出は、ID、エンドポイント、クラウドのアクティビティを相互に関連付けて誤検出を削減し、完全な可視性と自動化されたワークフローにより実際の侵害を明らかにして、SOCチームまたは当社のサービスを強化します。

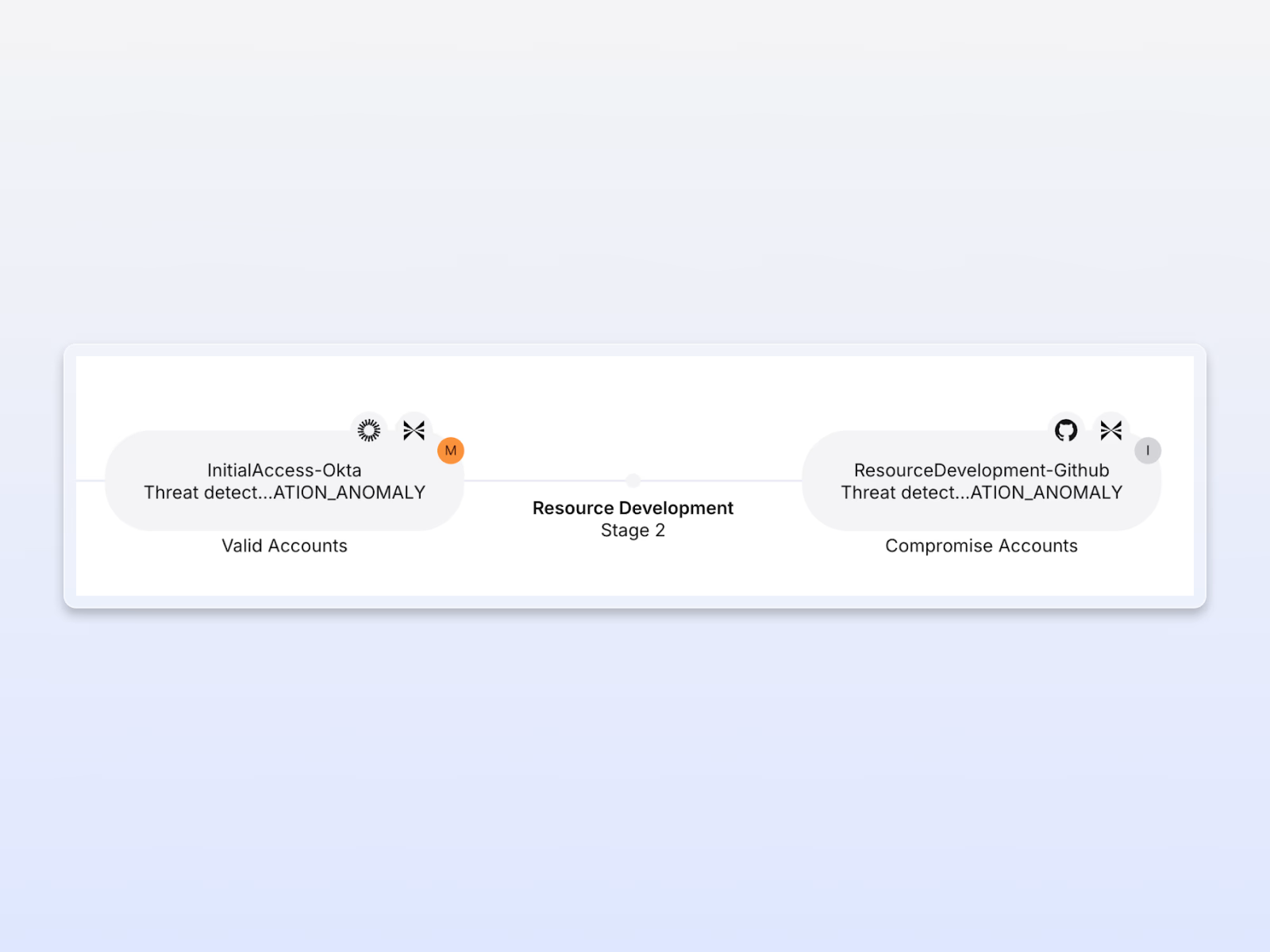

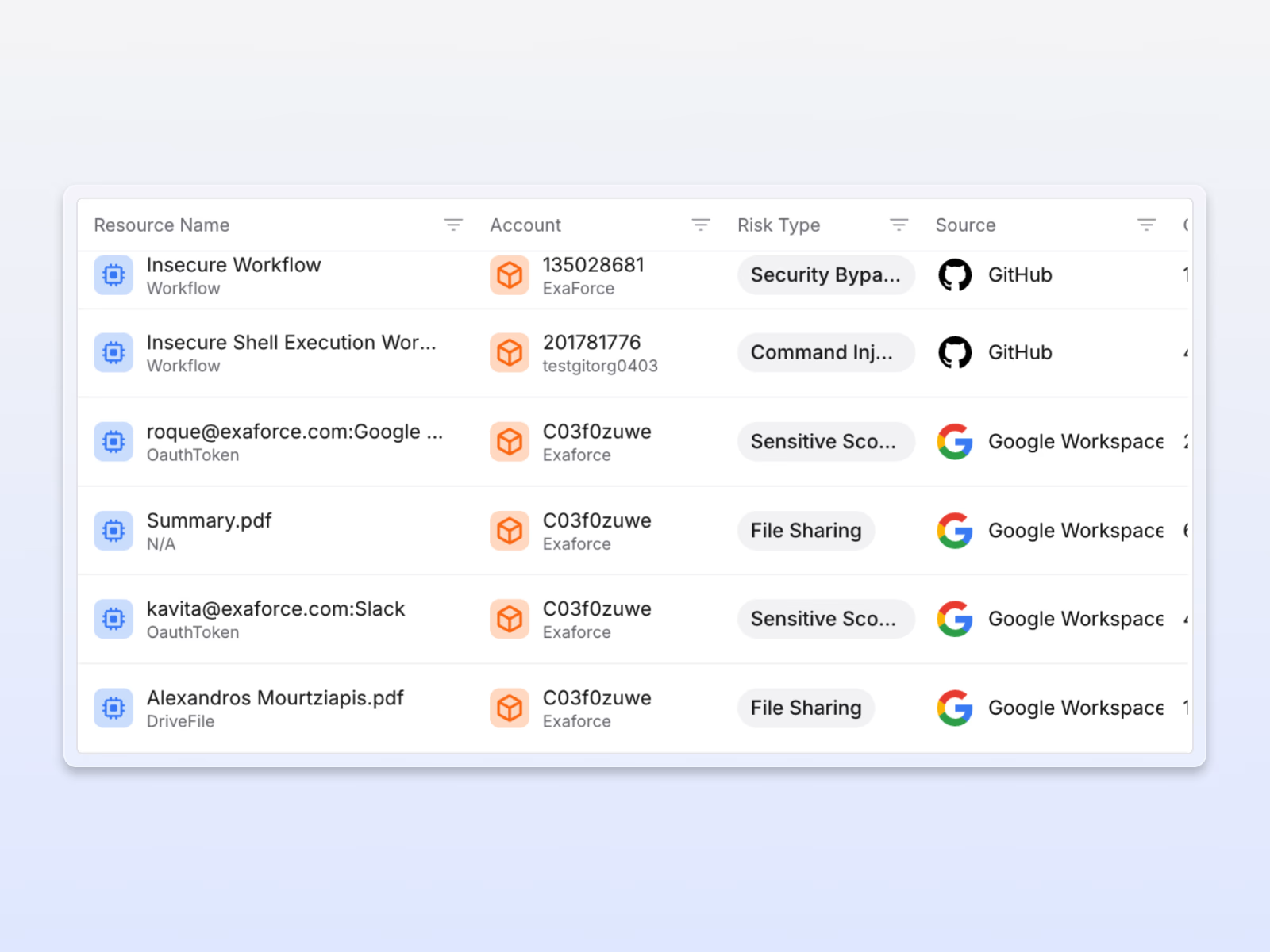

ExaforceはSaaS全体の点と点をつなぎ、実際のリスクを即座に明らかにします

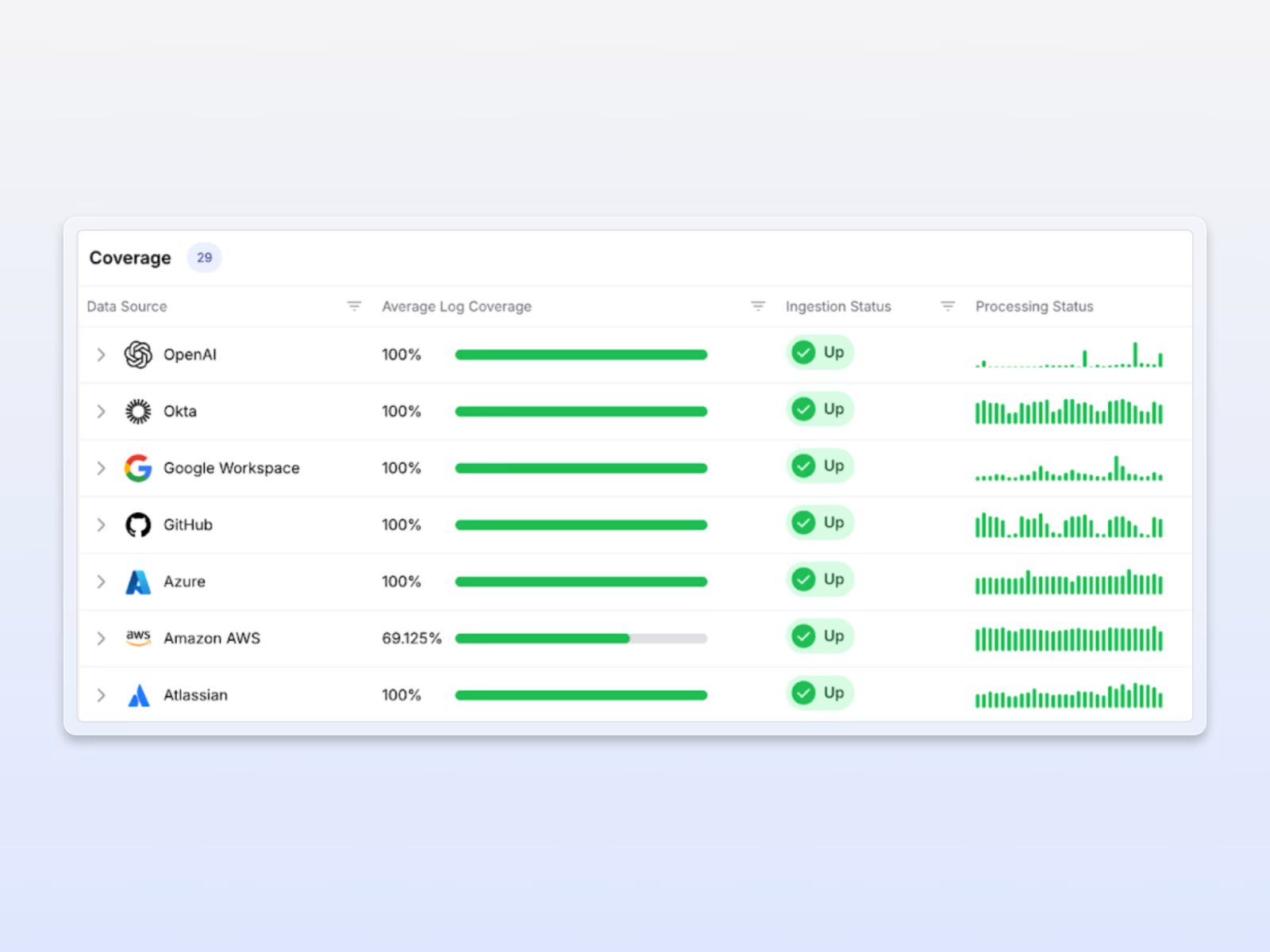

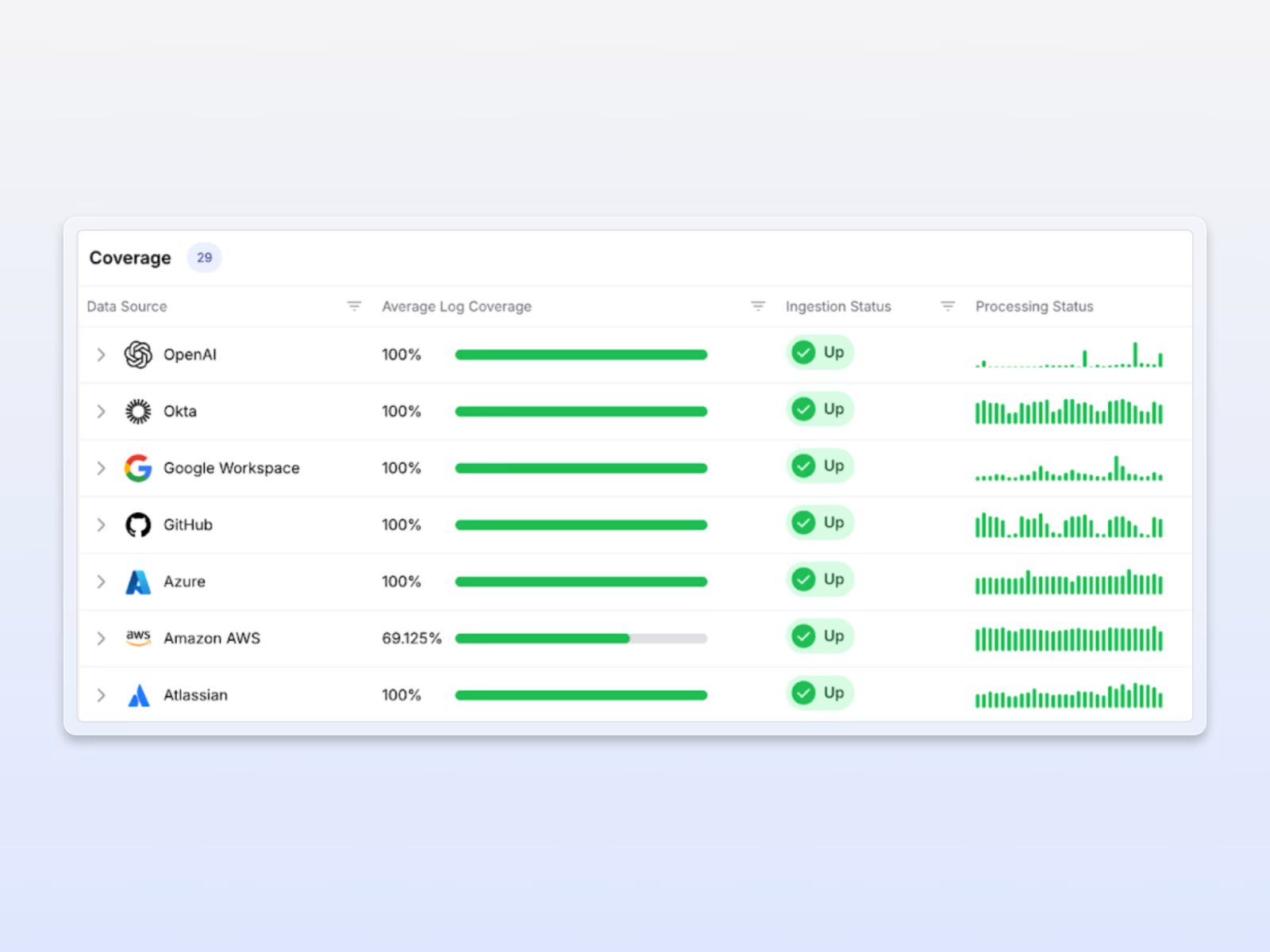

包括的な SaaS カバレッジ

Exaforceは、コラボレーション、バージョン管理システム、その他の重要なアプリをMLベースの検出で監視し、機密データが漏洩する可能性のある死角を埋めます。

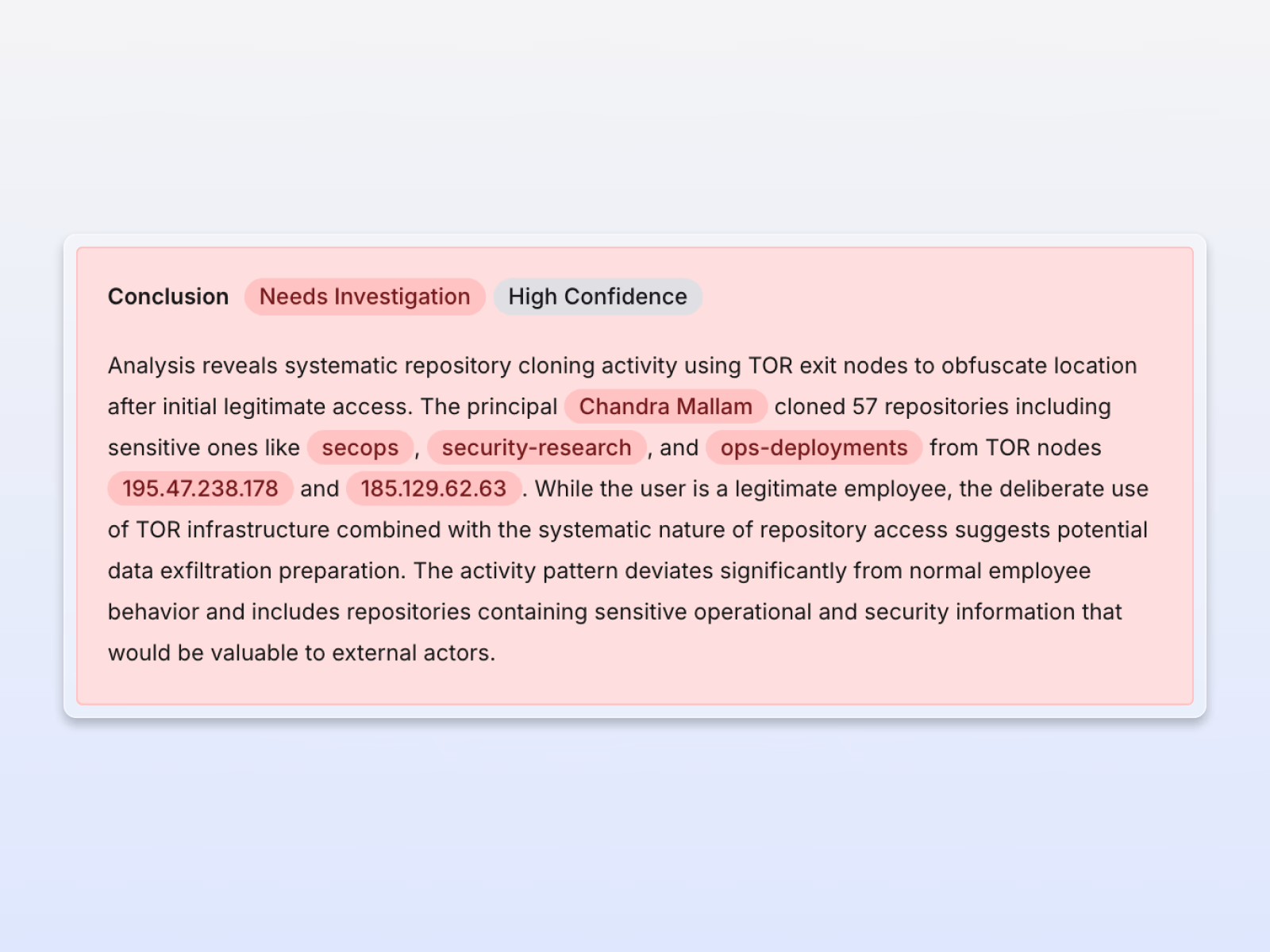

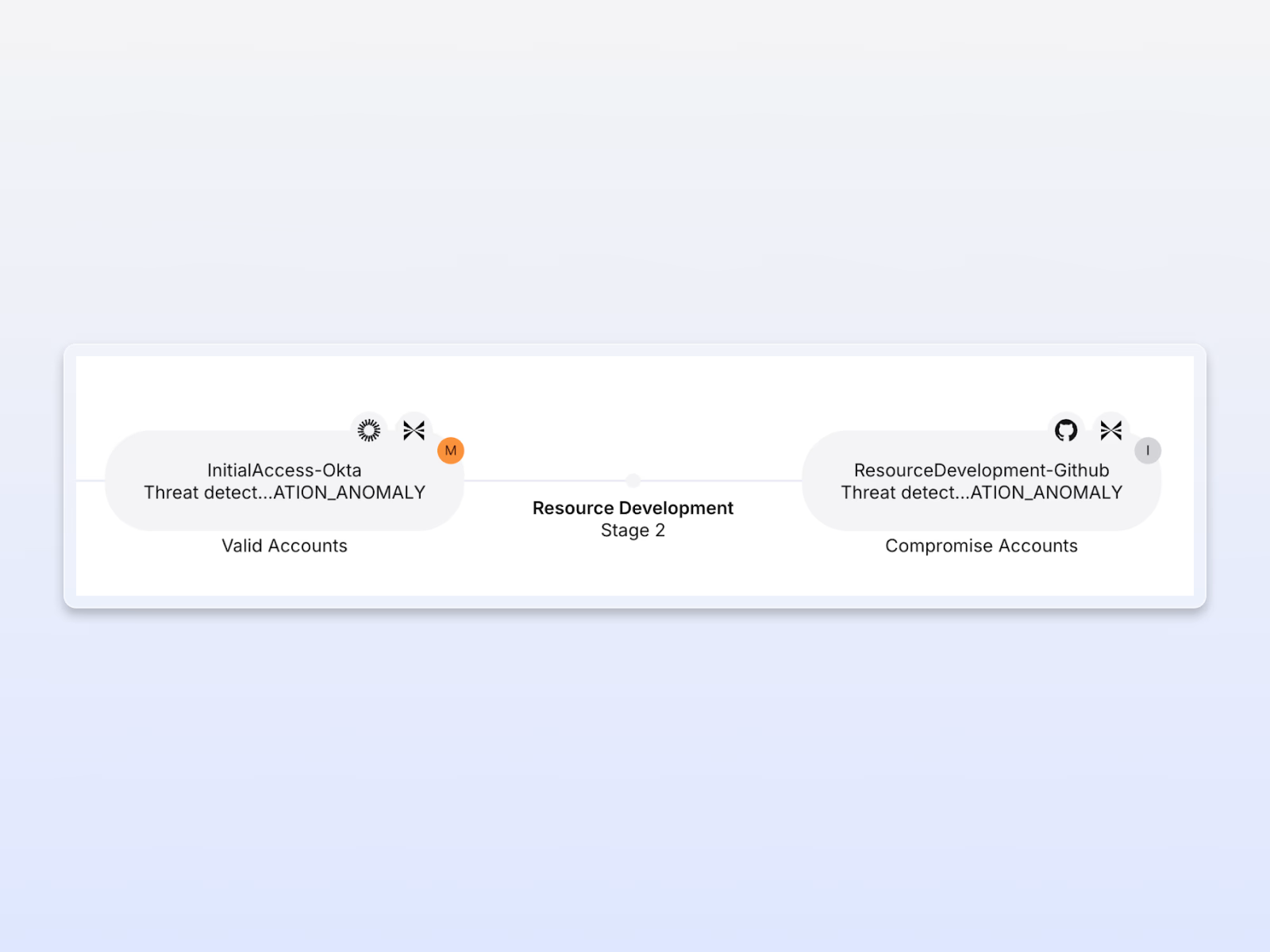

ユーザーアクションを完全に可視化

Exaforceは、SaaS環境全体のすべてのアクションを追跡し、システム間の関連イベントをつなぎ合わせて、調査と内部脅威の検出を加速する明確なタイムラインを作成します。

ビルトイン・コンプライアンス・カバレッジ

Exaforce は、ログの保存期間を延長し、構成要件を継続的にチェックすることで、組織が SaaS 環境全体のコンプライアンス要件を満たせるよう支援します。

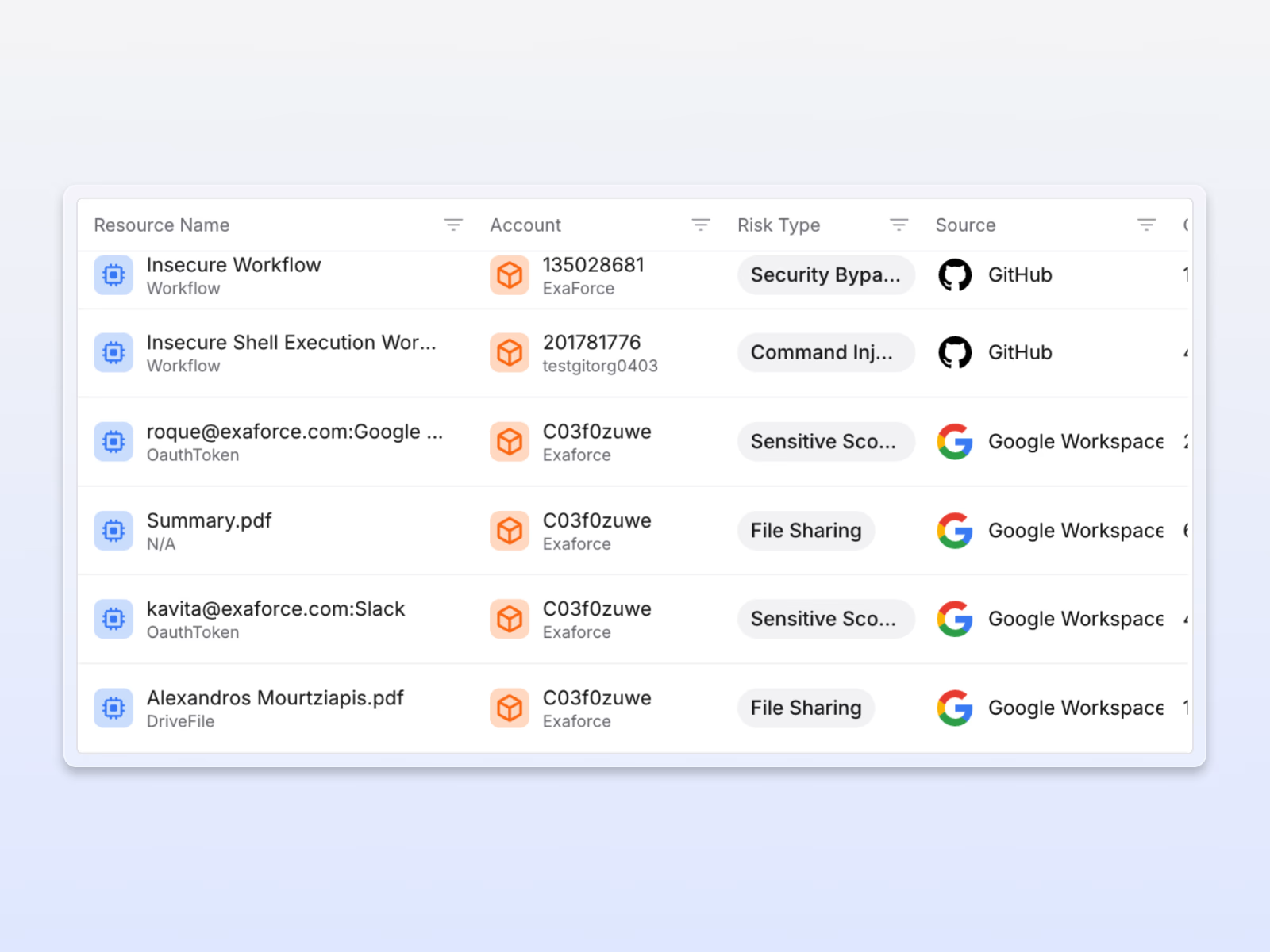

継続的な構成保証

Exaforceは、一般公開、MFAの不足、過剰な権限などの脆弱な制御や構成を自動的に検出し、SaaS環境を強化するための修正を促します。

Exaforceは、特にネイティブ機能では不十分なSaaSツールの検出と対応における重大なギャップを埋めることで、当社のSOC業務を変革しました。ユーザー確認などのルーチンタスクを自動化するエージェント型ワークフローのおかげで調査時間が 50% 短縮され、チームは戦略的脅威に集中できるようになりました。