セキュリティファーストの暗号資産インフラ構築と、CTO-CISOの連携

サマリー

SecOpsコンフィデンシャルのこのエピソードでは、ホストのJames Berthotyが、Fuzeの共同創設者兼CTOであるSrijan Shettyと、暗号資産およびフィンテックのインフラにセキュリティを組み込む考え方について語ります。Srijanは、ゼロトラストと最小権限アクセスが、後からレガシーシステムにセキュリティを継ぎ足すよりも、拡張しやすい理由を説明します。また、AIツールが開発とセキュリティ運用の両方をどのように加速させるのか、包括的なテストスイートが規制要件を満たしながら迅速なリリースを可能にする理由、そして100万行規模のコードベースでユニットテストカバレッジ99%を運用するとは実際にどういうことかを掘り下げています。さらにSrijanは、AI SOCプラットフォーム、DASTスキャン、LLMを活用した開発の実践例を共有し、セキュリティを開発者体験とデプロイ速度に結び付けることで、競争優位につなげられることを説明します。

ショーノート

- CTO-CISOの連携において、セキュリティを足かせではなく事業推進要因へと転換する考え方

- ゼロトラストと最小権限を初日から前提に設計することが、後からセキュリティを継ぎ足すより優れている理由

- UAEのVARAのような先進的な規制当局が、セキュリティイノベーションを阻害するのではなく後押しできる理由

- インフラ、CI/CDパイプライン、開発者体験の各レイヤーでAIを戦略的に活用する方法

- AI SOCプラットフォームが、少人数のセキュリティチームにおけるアラート疲れの軽減と調査速度の向上にどう寄与するか

- 包括的なテスト基盤によって、セキュリティを確保しながら開発速度を両立する方法

- ユニットテストカバレッジ99%とエンドツーエンドのリグレッションスイートが、高頻度かつ確信を持ったデプロイを可能にする仕組み

リンク

ジェームズ・バーソティ (00:00)

みなさん、こんにちは。SecOps コンフィデンシャルへようこそ。本日、FuseのSrijanが加わることができてとても興奮しています。そして、私がとてもワクワクしている理由のひとつは、Srijanです。あなたはSrijanという輝かしいCTOプロダクトリーダーのカテゴリーに属していて、すべてのセキュリティ担当者が関わりたいと思っていますが、その道のりには常にいくつかの障害があります。ここに来てくれてありがとうございます。そして、ええ、さっそくみんなに自分のことを話してください。

シリアン・R・シェティ (00:24)

ここに呼んでくれてありがとうジェームスそうですね、私はFuseの共同創設者兼CTOです。Fuseはデジタル資産またはステーブルコインのインフラ企業です。当社はドバイとアラブ首長国連邦を拠点としています。私たちは、規制対象のライセンスインフラを利用して暗号商品を発売できるよう、地域のあらゆる銀行、あらゆるフィンテック企業のためにこのエコシステム全体を構築しました。核となるアイデアは、銀行やフィンテック企業はおそらく仮想通貨やWeb3を実際に扱うことはないだろうということでした。

これが金融の未来であると信じているので、私たちは彼らがこれらの商品を発売するのを手伝います。幸いなことに、この2、3年の間、それは本当にうまくいきました。

ジェームズ・バーソティ (00:59)

ええ、それは正直なところ、私の経歴の一部です。Very Good Securityという会社にいたときでさえ、クレジットカード処理などの支払いインフラストラクチャを担当していました。そのため、スケーラブルなバックボーンインフラストラクチャを構築して、他の人々と同じように製品の構築に使用するという課題について、私は少し慣れ親しんでいます。そして、セキュリティの観点から私が最も興味を持っているのは、その会社を初日から始めたとき、規制が厳しくなることを知っているということだと思います。セキュリティ要件、国際貿易要件。例えば、どうやってそのことを考えるためのフレームワークを構築しようと思ったんですか?

シリアン・R・シェティ (01:36)

ですから、UAEにいることの良い点の1つは、規制当局であるVaraが、私たちが話をした中で最も進歩的な規制当局の1つであるということです。そして、それは実際にUAE全域でプレーしているチームです。あなたには中央銀行とヴァラがあります。彼らと対話して、これらのものをどのように構築するかを考え出すことができます。ですから、私たちが始めたとき、彼らはデジタル資産会社のセキュリティプログラムに期待しているものについて、非常に優れたフレームワークを持っています。もう一つ本当に助けになるのは、私は偏執的な人間だということです。私はいつも偏執的な人間でした。そのため、実際に計画を立てる前に、システムで問題が発生する可能性があるすべてのことを想定して、セキュリティがデフォルトになっています。つまり、私たちは2022年に設立したので、最初は、ほとんどの企業が持つ余裕のない、いくつかの基本的な原則と基盤を持つことを可能にした近代的な企業です。そこで、私たちはゼロトラスト・ネットワークを大規模に開始しました。まず、インフラストラクチャ全体が、この最小権限のロールベースのアクセス制御の原則に基づいて構築されていることを確認することから始めました。そのため、コード自体をその時点から始めると、レガシーコードベースを使用してそれを新しい技術スタックに変えようとするよりも、はるかに簡単になります。当時、AI はそれほど人気がありませんでした。今では、AI が Teams のセキュリティプログラムをより良くするための非常に重要な基盤になったことを本当に嬉しく思います。

ジェームズ・バーソティ (02:58)

それでは、もう少し詳しく見ていきましょう。CISOの視点のほとんどは「AIへの恐れ」だと思うからです。なぜなら、AIはあらゆる種類のことを行っていて、私たちにはわからないし、可視性もないので、それは恐ろしいことだからです。AIが、皆さんが行っていることを可能にする要因だと考えるのはなぜでしょうか?

シリアン・R・シェティ (03:15)

つまり、仮想通貨とデジタル資産の分野で私が差別化する必要があるのは、公開されているということです。ブロックチェーンの開発はすべてオープンな環境で行われます。そのため、はるかに簡単です。このデータは、あらゆる種類の潜在的な攻撃ベクトルで利用でき、公開されている場合もあります。私には分かりませんが、なぜAIが重要なのかというと、たとえチームのメンバーが100人あっても、何千ものブロックチェーンに対するさまざまな攻撃ベクトルをすべて把握することはできないからです。AIはそれを自律的に可能にします。繰り返しますが、現在開発中のユースケースはさまざまです。SIMから送信されるさまざまなアラートをトリアージしたり、アプリのセキュリティで常にインフラのブルーチームとレッドチームの演習を行ったりと、さまざまなユースケースが開発されています。このエコシステム全体が急速に発展しているという理由だけで、攻撃と攻撃を並行して行うには人間だけでは不十分です。I ほとんどのCISOがAIを恐れていることは知っていますが、私もそうでした。休暇中、クラウドコードに本当に脅かされたと思う。そして今、チーム全体がクラウドを利用しているのは、クラウドが持つ可能性に気づいたからだと思います私たちは常に AI テクノロジーを早期に採用してきました。十分なガードレールがあれば、逆らわずに役立つインフラストラクチャを構築できると信じているからです。また、攻撃者がすでに AI を使用している場合、セキュリティプログラムに AI を組み込まないことには不利な点があります。

ジェームズ・バーソティ (04:47)

だから、先に進んでみようと思います。他にも面白いことがたくさんあると思うので、ずっとAIセキュリティについて話したくありません。しかし、これは誰もが何をすべきかを理解するのに苦労しているような分野であるなど、好奇心旺盛です。特にCTOの観点から見ると、実行中のアプリケーションや物などの保護に関しては、はるかに価値があると思います。何が、もしあなたが...こうした AI 採用の部分について考えると、自動修復や優先順位付けといった観点から考える方が多いですか、それともガードレールの話ではどちらかというと中心的な考えでしょうか?既成のフレームワークなどを使用してガードレールを焼くようなものですか、それともそれらのガードレールを行うためのサードパーティのセキュリティツールのようなものを検討していますか?たとえば、その中のいくつかの分野についてどう思いますか?

シリアン・R・シェティ (05:31)

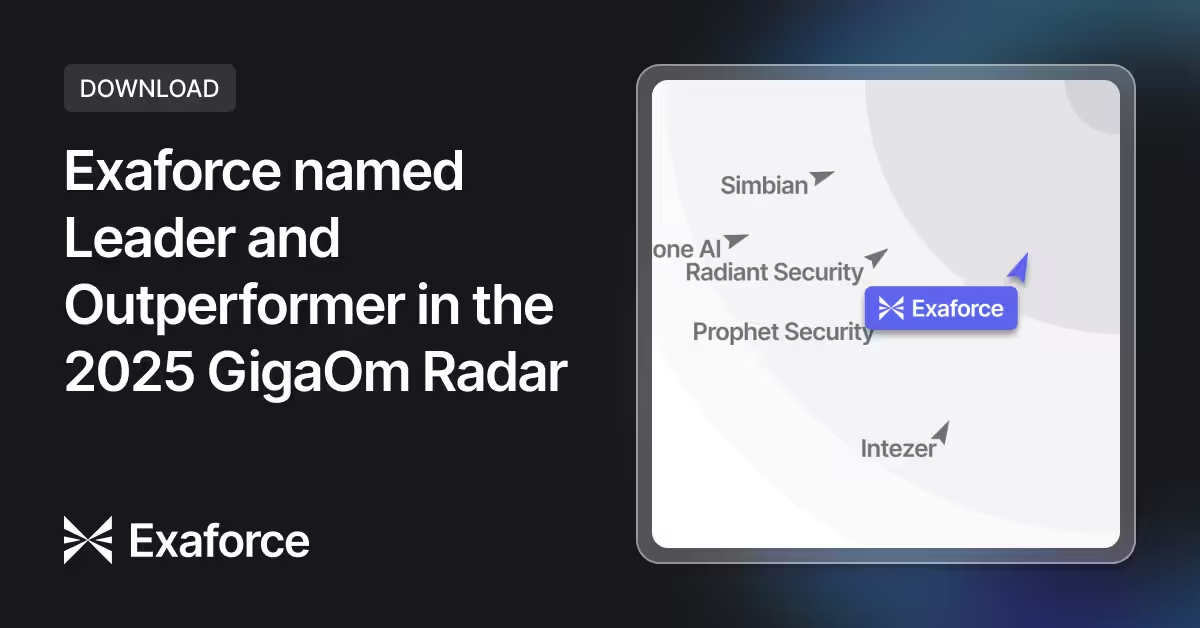

というわけで、まずはインフラから始めようと思います。つまり、インフラストラクチャーのコンポーネントはさまざまで、チームが成長するにつれて、さらにインフラストラクチャーを追加し続けることになります。私たちは実際にExaForceというAI SOCを使用して、インフラストラクチャ層に特定のAIエージェントがすべてのアラートを調べ、エッジを試して何が重要かについての情報を提供するようにしています。これがアプリケーションの中核となる基盤です。それから、CI CDパイプラインとサプライチェーンのベクトルがありますよね?ですから、コードをプッシュアウトするときはいつでも、DAST 静的コード分析ツールを用意してください。ここでは、AI、リンティング、ユニットテストを行うさまざまなツールを使用して、セキュリティ上の問題に脆弱なコードのパターンがないことを確認しています。そして最後に、開発者体験とはどのようなものでしょう?おそらく、このインフラストラクチャー全体のリーフノードはどれでしょう。開発者が同時に迅速に行動できるようにするにはどうすればよいでしょうか?彼らは、不適切なセキュリティ慣行を取り入れるようなことはしていません。1つは、明らかにあなたがクロードのようなLNMモデルを持っているということです。私たちは今、システムが感染していないかのように、プロンプトインジェクションのようなセキュリティを設定する方法を模索していると思います。また、誰かが誤ってリポジトリのクローンを作成したり、そのソフトウェアでクリプトジャッキングソフトウェアを実行したりしないように、MDM用のSentinel-1のような優れたものを使用しています。そこで、私たちはさまざまなレベルで、どのようにAIを使って安全にできるかをじっくり考えてきました。私たちは、チームが迅速に作業できるようにしたいと考えていますが、CTO や CISO のように、最終的にできることの 1 つは、チームの生産性を低下させることだけです。私たちはとても、とても、皆さんがそうしているのです。CTOとして私が考えていることの1つとして、私のコアKPIは開発者の経験です。開発者はどれくらいの速さで何かを作り、何も壊さずに本番環境に導入できるか。

ジェームズ・バーソティ (07:18)

ええ、セキュリティ目標に関してはそうだと思います。残念ながら、これは私がアプリケーションセキュリティに関して持っているソープボックスであり、真陽性率や偽陽性率などに基づいてツールを評価する傾向があり、実際には、セキュリティ開発者と良好な関係を築くというコアゴールは、セキュリティチームが開発者の経験にも焦点を当てるべきだと思います。なぜなら、あなたが言っていることとまったく同じように、CISOがたくさんいるのに、セキュリティチームも開発者の経験に焦点を当てるべきだと思います。残念ながら、必ずしも彼らがこの取り組みを主導したわけではありませんが、AIガバナンス委員会のようなものがあれば、従業員のワークステーションでのAIの使用に関する方針を決定しました。開発者がこれらの制御を回避しようとするのと同じように、個人用のラップトップであろうと、携帯電話で何かをしている場合でも、あなたが設定している制御を回避するためにできることは何でもできます。では、人々が素早く行動できるようにするなど、皆さんはどのように取り組んできましたか?しかし、それ以外にも

シリアン・R・シェティ (07:58)

はい。

ジェームズ・バーソティ (08:13)

セキュリティが開発者エクスペリエンスのように感じられるようなセキュリティ関係を構築することが最も重要です。

シリアン・R・シェティ (08:20)

私たちが推測していると思いますが、あなたは絶対に正しいですよね?開発者に人為的な制限を課したのに、それが開発者が抱えている問題の説明と完全に矛盾しているとしたら。開発者は製品を世に出したいと思っています。営業担当は製品を世に出したいと思っています。セキュリティ部門がやってきて、速度を落とすつもりだと言って、下半期に収益が上がるとしたら、これは社内の全員にとって損失です。収益を上げるには、より早く収益を上げる必要があります。そこで、私たちはもっと実用的なアプローチを採用しました。

また、私たちのAIポリシーには、規制に従って、あらゆる種類のPIIデータが公開モデルに渡されることは決してないという明確な義務があります。PIIデータを処理する必要がある場合、自社でホストするモデルでデータセンターに保存する必要があります。これは、私たちが従う必要のある最も重要なデータ保護法です。PIIデータやIPなどを含まないコードベースのような、もっと一般的なものを扱っている場合は、このようなクラウドコアやアントロピックのエンタープライズモデルを使用しても構いません。しかし、その考えは、データがトレーニングされていないことを保証するエンタープライズモデルにお金を払う必要があるということです。ですから私たちは、少なくとも2026年とこれからの数年間には、AIを活用することで、エンジニアも含めて、すべてのエンジニア、社内のあらゆる人が、100倍、10倍の人間になると考えているからです。それを伝えたら、ねえ、私が議事録を書いている警備員に伝えたら

議事録の書き起こしに人工知能を使ってはいけないってこときっと彼らは方法を見つけるだろう。そして、これらすべてのポリシーを回避するのはとても簡単ですよね?難しいことではありません。現在、マイクジャックに接続するだけで音声を録音できるツールはたくさんあります。そして、それを防ぐことはできません。それは無理だ。ですから、より従業員に優しく、自分でコントロールできる方法を採用したほうがいいです。つまり、この方針については、私たちが実際に広範囲に議論したわけです。そして、誰もが確実に利用できるようにするための実用的な解決策にたどり着きました。

ジェームズ・バーソティ (10:14)

ええ、全く同感です。そして、私がよく取り組んでいると思う限り、他のことについて話していることを確認するために、AIから方向転換したいと思っています。奇妙な量がありますが、それは圧力とリスクが非常に高いため、今見たところFinTech暗号にセキュリティツールの採用が異常に集中しているためですその分野に多くの焦点を当てています。そして、私がよく受ける質問は

シリアン・R・シェティ (10:19)

はい。

ジェームズ・バーソティ (10:44)

具体的には、仮想通貨中心の組織を脅威モデル化しようというようなものです。仮想通貨中心の組織に影響を及ぼす可能性のあるさまざまなリスクやさまざまな攻撃ベクトルに優先順位を付けることに関しては、私の数字は何と言ってもいいでしょう。私が最初に考えるのは常にサプライチェーンです。あなたがオープンソース開発についておっしゃっていることからだと思います。これまで見てきた主要なサプライチェーンマルウェアのほとんどすべてが、対象を絞っています。開発者のウォレットから暗号を抽出しようとするか、暗号ベースのシステムに侵入しようとしている。そして、まず第一に、優先順位付けで何が見られるかということですが、次に、他の銀行規制のような業界とは対照的に、暗号通貨会社の脅威モデリングに何か特別な点があるのかどうか疑問に思っています。

シリアン・R・シェティ (11:29)

ええ、それはとても良い質問だと思います。仮想通貨、ウェブセオリー、デジタル資産企業にとって最も重要な攻撃ベクトルは、資産をどこに保管するかということです。そして、ここでガードレールを見つけ出し、構築する必要があります。これが間違いのないことであることを確認してください。なぜなら、ここで何か失敗すると、あなたの会社は完全に倒産する可能性があるからです。ここでやったことは、私たちが考えていることですが、2つの異なる要因があります。一つはサプライチェーンです。

そしてもう一つはソーシャルエンジニアリングです。これらは、私たちがよく考えがちな2つの主要な脅威アクターです。私たちがサプライチェーンを扱う方法は、解決策があるということです。その1つが明らかにGitHubの意見に依存していることですが、GitHub Advanced SecurityとXはもちろんサプライチェーンも担当しています。しかし私たちは、開発者が会社の資産を一切持っていないことを確認しています。そして、それはおそらくあなたがすべき最も明白なことです。もし彼らがウォレットを使うとしたら、それは常に開発者ウォレットであるウォレットです。

おそらく100ドルか200ドル、それ以上は必要ありません。実際、私たちが今行っているのは、開発用の暗号では、元のコントラクトすら必要なく、別のコントラクトを作成できるからです。テストセットでUSDCコントラクトを作成できるようなものです。テストセットで100万ドルの価値があり、テストセットなのでゼロに等しいです。そこで、私たちはカスタムコントラクトを作成し、それを用意しています。そのため、あそこでお金が失われるリスクはありません。ソーシャルエンジニアリングのものは興味深いものです。なぜなら、暗号通貨の主要な取引所で最近発生したハッキングのほとんどはソーシャルエンジニアリングによるものだったからです。明確な答えはありません。当然、エンドポイント検出ソフトウェアがあり、保護のためにSentinel-1を使用していますが、それは既成でした。しかし、一番よくあるのは、リクルーターと呼ばれるような質問で、リクルーターの攻撃ベクトルです。LinkedInで誰かがあなたに連絡し、面接の準備をして、GitHubリポジトリをダウンロードするように頼みます。GitHubリポジトリはラップトップに永久に残ります。

ここでは非常にハードコアなアプローチをとっています。私たちは皆のノートパソコンを1か月でフォーマットします。これはおそらく非常に、これはそうではなく、ほとんどの人にとって核となる選択肢ですが、これがうまくいくのは、リセットするたびにラップトップが常にきれいになり、人々が何をするかを制御できないからです。ソーシャルエンジニアリングの攻撃ベクトルには、Gmailのフィッシング対策、Outlookのフィッシング対策、さまざまなスイートを統合して実際にフィルタリングできるなど、優れた機能がすべて揃っています。しかし、何かをインストールする方法は常にあります。また、どこからでも仕事ができるゼロトラストモデルも信じています。そこで、お客様がその自由を保ちながら、おそらく毎月ノートパソコンをリサイクルしてフォーマットすることで、何も問題がないことを保証できるようにしたいと考えています。ほとんどの運用エンジニアリングチームはこのルールを適用するように努めています。繰り返しますが、これは従来の方法ではありません。これはおそらくほとんどのチームが嫌がるでしょう。しかし、私たちはチームにこれをやってもらうように頼みました。

ジェームズ・バーソティ (14:19)

いいえ、間違いありません。従業員のエンドポイント、特に開発者の管理に関しては、この問題で人々にとって難しい点があると思います。つまり、一方で考えてみると、毎月フォーマットするのは核的な選択肢のようなものです。しかし一方で、リモート開発環境を好む人はたくさんいます。リモート開発環境では、接続するたびに新しいマシンが手に入ります。そして、自分のマシンを開発用マシンとして使っているだけなら、実際にはそうではないように見えますが、それと大差ないはずです。

シリアン・R・シェティ (14:33)

はい。

はい。はい。

はい。

ジェームズ・バーソティ (14:47)

そして、こうした購入の決断を下そうとする人々にとって本当に難しいのは、それが大きなコミットメントだということだと思います。例えば、仮想環境を立ち上げるつもりなの?すべてをローカルでやってみるつもりですか?なんとかやってみるつもりなの?例えば、開発者との共同作業についても、「どうやってその部分を切り抜けてきたの?」なぜなら、私がずっと前にシステム管理者だった頃、オンボーディングに参加していたほとんどすべての開発者がMDMからの除外を求めていたからです。そして、彼らはできるだけ多くの除外ポリシーや除外ポリシーを要求していましたが、私にはそれを拒否する開発者が1人いました。

彼は、「私のコンピューターをどうしても監視していたら、仕事を断るよ」と言っていました。では、そうした部分をどう切り抜けていくのか、それとも、仮想通貨ベースの会社かデジタル資産会社かで、期待が違うだけなのか?

シリアン・R・シェティ (15:28)

面白かったのは、私はラップトップにマーケティング関連のものを入れたくなかった開発者の1人でしたが、今はこのポリシーを実施し、みんなにそれを入れてくれるように頼んでいます。そこで、私たちはさまざまな選択肢を検討してきました。開発用コンテナについて調べてきましたが、問題は、ラップトップで実行できる操作がこのような制約になっていることですそして、仮想オンラインソリューションでさえそれほど優れていません。

ジェームズ・バーソティ (15:47)

それは難しいです。つまり、私は

仮想ステージング環境のように管理しようとしました。そのようなものを開発しようとするのは悪夢のようなものです。

シリアン・R・シェティ (15:52)

はい、100%。そして、私たちは最高のラップトップを提供する傾向があります。そのため、56 GBのように、34 GBのM4 Proであれば、開発者に提供するのです。本当に高速にしたいからです。先ほども言ったように、私の主なKPIは、DevExが優れていることを確認することです。このすべてを実際にサンドボックス化する方法の 1 つは、開発者が保管資産には一切アクセスできないことです。開発者は我々のコア・インフラストラクチャーにアクセスすることはできますが、このようなさまざまな種類のウォレット商品をすべて使用する場合、資格のあるカストディアンを使用し、コールド・ウォレット・カストディを使用する場合には、マルチレベルのセキュリティを確保しています。そのため、どの開発者も、私たちが持っている資金を実際に出金することはできません。これは、確認する必要がある中核的なことの1つです。ロールベースのアクセス制御は、基本に立ち返って、最小権限の原則、ロールベースのアクセス制御で、必要なアクセス数だけをユーザーに付与するようにします。私たちはゼロトラストネットワークを使用しています。つまり、ゼロトラストネットワークにサインインしていなければ、これらのリクエストを開始することすらできません。開発コンテナや VM のような仮想管理は、日常的な開発に使い始められるようなものではないと思います。ローカル環境は必要です。このような状況は先月で変わりました。以前は、人々はまずオフラインでコーディングするだろうと思っていましたが、今では誰もがクラウドやオープンAI、Geminiを使ってコマンドラインでコーディングしているので、良好なインターネット接続が必要です。ですから今年は、おそらく開発用コンテナとこれらのテクノロジーが本当に素晴らしいものになると思います。そこで使うことはできますが、今は存在しません。そのため、私たちはMDMのマルウェア対策、フィッシング対策をインストールしがちですが、そこへの信頼はゼロです。また、ラップトップを核オプションとしてフォーマットするようにしています。

ジェームズ・バーソティ (17:35)

うん。いいえ、正直なところ、ローカルVDIのように考えれば、それほど悪いアプローチではないと思います。というのも、基本的に、ローカルでVDIを起動できるようなソリューションが存在するからです。それは単なる仮想環境であり、とにかく毎日消去されています。

シリアン・R・シェティ (17:41)

はい。推測。私は毎週ラップトップをフォーマットしています。私のラップトップには何も入ってはいけないというポリシーがあります。これはとても重要です。そして、私は時々それをフォーマットするだけです。設定をいかに簡単に復元できるかを確かめるために、フライトで一度実行しただけです。それほど悪くはない。すべてがオンラインで、いつでもフォーマットできるということを頭に入れてしまえば、それは簡単です。

ジェームズ・バーソティ (18:12)

うん。

興味深かったら、ただ、私が考えているのは、Windowsラップトップの開発者ではない100万人の異なるユーザーがいる場所のエンタープライズCISOのようなものです。そして、彼らが毎週フォーマットしているような考えは、年に一度再起動できればラッキーだというようなものです。うん。

シリアン・R・シェティ (18:26)

ええ、それが起こるとは思っていませんでした。私たちは小さなチームなので大きなチームではないのでラッキーだと思います。

ジェームズ・バーソティ (18:32)

うん。それで、開発者を訓練するパズルのピースのようなものになると、ツールを管理するためのワークフローとか、報告のタイミングとか、まず最初にどうやって信頼を築くかとか、何か疑わしいことを思ったら、これは深刻だから誰かに伝える、とか。それから、従来のセキュリティトレーニングなどについてもお聞きします。クロスサイトスクリプティングや SQL インジェクションなど、より難解な AppSec タイプのものです。

シリアン・R・シェティ (19:07)

私たちは、皆さんが時々トレーニングしているような標準的なプラクティスを気に入っていると思います。そのため、3か月ごとに実施しています。しかし問題は、PRとレビューに十分な自信を持つ必要があることです。ですからここではセカンドレベルのチェックが非常に重要です基本的には三つの側面に分かれていると思います。一つは、電車。私たちは3ヶ月ごとに開発者を訓練しています。

次に、SEMGREP、SNICなどの自動化ツールがあり、これらすべてのパターンを自動的に調べて強調表示します。そのためには、時々、実際にコードをレビューしてくれる人間のレビュアーが必要です。たとえ最善の意図があっても、こうしたことはすり抜けてしまうことがあると思いますが、それに対する保護が必要です。もしそのようなことが起こったら、どうやって身を守るのかが一番大事な質問です私はどんなコードベースも思いませんし、決してバグが起きないようなコードベースなんてありません。それはまさに私たちが生きる現実なのです。

開発のペースが欲しいなら、機能を開発したいのであれば、常にバグがあります。そして、ビューからもバグがやってきます。もっと大きな問題の未知の未知数があるのです。SQL インジェクションについては知っているかもしれません。クエリが確実にサニタイズされていることを常に確認してくれる、優れた ORM ツールを使います。クロスサイトスクリプティングについて知っているかもしれないし、そこで保護を受けるつもりだ。しかし、将来、何かが侵入した場合、それを防ぐにはどうすればよいでしょうか。ですから私たちのチームにも学習の文化があり、すべての開発者を昇進させています...

彼らが学んでいることについて毎週これらのセッションを行います。私は再びAIを取り入れるような人間にはなりたくありません。私たちは今、実際にセキュリティレビューを行うためにAIツールを使っています。なぜなら、世の中のあらゆる状況を把握して悪質なパターンを発見できる、良いレイヤーだと思うからです。

ジェームズ・バーソティ (20:43)

いいえ、それは、AIを取り入れる価値があると思います。なぜなら、開発コンテナのアイデアのように、物事が急速に変化していることを考えると、その採用の一部は、クラウドコードなどのツールの使用と複数のエージェントの同時実行への推進であり、独自のサンドボックス環境とオープンプルリクエストを自分で作成できるためです。ちょっと興味があるんですが、セキュリティの面に入る前に、あなたの現実的な見方についてどう思いますか?

シリアン・R・シェティ (20:57)

はい。

うん。

ジェームズ・バーソティ (21:12)

AI は開発者のエクスペリエンスやワークフローをどのように変えていますか?8 IDE でクラウドコードを使用するようなものとは対照的に、30 個のエージェントを全部実行できるという考えは、大体誇大広告のようなものでしょうか。30 エージェント分のコードを同時に追跡できるのは誰か、私にはわかりません。パイプラインデプロイメント開発の観点から見ると、その間に何か変化はありますか?

シリアン・R・シェティ (21:34)

そこで、2つに分けたと思います。できるので、テストと機能開発の両方にAIを使用することはできません。そのうちの 1 つを選択する必要があります。つまり、誰かがそれをターミナルの機能開発に使用しているのであれば、クラウドコードを盗んでいることになります。おそらく3つ以上の異なるパラレルコンテキストができる人はいないと思います。私は1つでマックスアウトします。つまり、1つのことを実行してから次に進むことができます。特に成熟したコードベースでは、おそらく趣味やプロジェクトなどの新しいコードベースでは、さまざまなコンテキストを切り替えるのが非常に難しいからです。

そして、私たちが行うことは、広範囲に及ぶテストを行うことです。いったんAIがその機能を書き込んだら、私たちに対するテストはあなた次第です。そのため、何が起きていても問題ないことを確認する人間が常に存在することになります。すべてのチェック・アンド・バランスが整っていない状態で裁判所が立ち入ることは許されません。繰り返しになりますが、先月から多くの人がターミナルを再び使い始めていると思います。

IDsから。私はVimユーザーなので、これは非常に良いシフトです。ID は使ったことがない。うん。だから私にとっては素晴らしいことなんです。みんながターミナルに戻るのを見かける。ターミナルを離れなくて良かった。ええ、Vim を使っているので、ずっと簡単になったよ。ワークフローはただ入るだけです。また、非常に軽量です。これらのエディターはすべて、以前は6、7 GPのRAMを消費していたと思うので、今でははるかに簡単です。

ジェームズ・バーソティ (22:36)

いや、こんなことになるなんて知らなかった。

なんてこった。うん、推測できなかった。

シリアン・R・シェティ (23:02)

それから、大きな特徴の1つはセキュリティレビューが入ったことだと思います。潜在的な問題を実際に指摘できるので、本当に良くなっています。私たちには常に CI CD 上で動作するパイプラインがあります。私たちはシフトライフセキュリティを強く支持しています。そのため、複数のプロバイダーから成るパイプラインが複数あり、コードの分析を行う傾向があり、分析すべき重要なサプライチェーンベクトルとは別に、静的コード分析と動的コード分析の両方にセキュリティ上の問題がある可能性があることを指摘しています。

ジェームズ・バーソティ (23:31)

パイプラインのセキュリティスタックに「標準のような」ものがあるように聞こえますが、追加したのは、セキュリティレビューはクラウドコードのセキュリティレビューのようなものですか?

シリアン・R・シェティ (23:41)

現在、GitHubを使用して実験しています。つまり、高度なセキュリティとしての GitHub は、まさに GitHub がパイオニアだったということです。忘れてしまいましたが、Co-Pilotは3年前に登場しました。そして、彼らはこのすべてのパイオニアでした。

ジェームズ・バーソティ (23:43)

オッケー。オッケー。

そこで、あなたのチームが採用しているかどうかを尋ねるつもりだったのですが、興味深い副操縦フローが2つあることをお聞きしました。1つは、プロダクトマネージャーやカスタマーサクセスマネージャーが、Slackの副操縦士のように、ボタンの色を変えたり、幅を変えたりして、その方法で直接 PR を開くことができるという、とてもクールで神経をすり減らすようなものがあると思います。しかし、どれだけの人がそうしているのかはわかりません。

シリアン・R・シェティ (24:20)

いいえ。うん。

ジェームズ・バーソティ (24:23)

そして、2つ目の要素は、パイプラインに統合しようとすることについてあなたが言っていることとまったく同じです。一方では、これらの企業は、私たちが生成するコードは安全であると言わなければならないため、マーケティングの観点から見るとすべて興味深い場所にあります。これはこれまでで最も安全な方法です。しかし、「いいね」と言うこともありますが、生成が進むにつれて追加のセキュリティスキャンも実行します。しかし、クラウドコードをローカルで使用したり、別の方法論を使用したりすることもあるでしょう。たとえば、これらのアプローチの有効性についてどう思いますか?

シリアン・R・シェティ (24:53)

私たちはいつも、あなたが全世界の利益を得ることができるように、今は複数のエージェントを雇っていると思います。そのため、通常、開発者はローカルでコーディングを行います。つまり、コードに問題がないことを確認するセキュリティレビューのようなスキルがあるわけですが、パイプラインでは、静的分析と動的分析を行うベンダーが異なります。PR が生成されたら、GitHub Copilot に行ってレビューを依頼するだけです。それでレビューが行われます。つまり、これらは現在私たちが抱えている3つの異なるタッチポイントです。そこに、これらすべてのエージェントが入ってきます。私もとても気に入っています。最初にやってみたのは、これらすべてにIDを持たせることができるということです。グーグルのジュールズっていうのは、コパイロットにはエージェントがいるってこと。つまり、プロンプトを入力するだけで、そのことは忘れて、後でアクセスして動作を確認することができます。これが4回目ですが、実際に普及したとは思いません。私以外は、社内でこれを使った人はいないと思います。みんな地域開発が好きなんです。そして、開発者にクラウドベースの開発や GitHub の開発コンテナを使うように強制することは実現しないだろうと気づいたのはこれが初めてでした。彼らは怠惰すぎて何かをする必要があるだけです。

ジェームズ・バーソティ (25:59)

まあ、それは、開発者ユーザーと、彼らがこれらのものとどのように相互作用しているかの間の断絶というのが、こちら側での自身の考えと経験です。そして、デベロッパーのあり方を広げようとしている企業は、もうデベロッパーの在り方を広げようとしている企業です。なぜなら、その反対側には、愛らしいような、むしろねばねばした体験のようなものがあるからです。そして、それらのクラウドエージェントのワークフローは、そのようなユーザー向けのものになる可能性があると思います。

シリアン・R・シェティ (26:21)

はい。

ジェームズ・バーソティ (26:29)

基本的な変更などを実行できるようにするためですが、バックエンドにあるものはすべてローカルなものになります。私と同じように、クラウドベースのものはまったく使用していません。なぜなら、それを止めたいからです。変な考え方をしているのに気づいて、「ちょっと待って、前にやっていたことをやってみる」みたいな感じです。

シリアン・R・シェティ (26:38)

うん。

はい。

はい。

つまり、ワンショットのようなワンショットはランディングページの構築にのみ有効だと考えてください。セールスやマーケティングは新しい種類の広告をやりたがっているからです。つまり、主要な製品に影響を与えないカスタムドメインでランディングページを作成できます。これは完全に独立したワークフローであり、中核となるワークフローには含まれていません。しかし、他の部分に関係するものは何であれ、私たちは規制対象の企業です。そのため、すべての変更には承認と利害関係者の承認が必要です。

私たちはそれをできるだけ速く圧縮しようとしていますが、10 分で開発を進めることはできません。これは規制された環境ではまったく不可能なことであり、正直に言うと嫌われています。私が思うに、もし監査がやってきて、10 分以内に何かが本番環境に導入されたことが確認されれば、監査でフラグが立つでしょう。そんな立場にはなりたくありません。お願いします。

ジェームズ・バーソティ (27:36)

ええ、つまり、これらのフレームワークをナビゲートしようとした私の経験では、常に興味深いバランスです。なぜなら、多くの監査人は、あなたのように、「ええ、レビューとしてカウントされるものは何か」などになると、何かの意味を広げる可能性があるからです。その法律が制定されたときであろうとなかろうと、その規制が施行されたときのように、レビューのアイデアは、四半期ごとのリリース計画であり、セキュリティ上のニーズは、2日間にわたるSASスキャンを実行して、

シリアン・R・シェティ (27:49)

はい。

ジェームズ・バーソティ (28:05)

コード変更について正式なレビューを行い、デプロイします。しかし今では、そのレビューは、1日に100件の小さな変更に対するNPRのコメントのようになっています。ですから、規制の面で難しいのは、その環境がどれほど早く変化したかということだと思います。では、ループ状態の人間についておっしゃったように、皆さんはどのようにアプローチするのでしょうか。レビュアーとのブランチ保護のようなものにどのように取り組んでいるのかという点では、どのような相互作用があるのでしょうか。

シリアン・R・シェティ (28:07)

うん。

はい。

ですから、私は一日にできるだけ多くの回数をデプロイすることを強く信じています。そうではないので、私は変化の量という観点から測定していると思います。変化の量的規模が小さければ、コードベースで何が変わるのかが非常にわかりやすくなります。非常に決定論的です。10 種類の機能を導入してデプロイすると、世界が崩壊する可能性があります。非常に小さなシステムで、ごく小さな変更を加えることが分かっているなら、

そしてそれをデプロイすれば、これらすべてのサブシステムが影響を受けることはないことがわかります。また、とても重いです。エンド・ツー・エンドのリグレッション・スイートが非常に優れているので、これらのAIツールを自信を持って使うことができます。そこで私たちが行っているのは、これまで使われてきたすべての主要なワークフローで、1時間ごとに自動的に実行されるテストスイートを作成したのです。これは、本番前の開発ステージングにおける一種の総合モニタリングシステムで、すべてのアサーションが正しいかどうかを検証します。そのため、わずかなずれでも、1 時間以内に壊れていることがわかります。

これにより、何かをチェックしなくても開発に投入すれば、おそらく1時間で何かが壊れていることがわかるという十分な自信が得られます。ですから、実際にこれらのツールを採用する前ではなく、テストプログラムが本当に良いものであることを確認する必要があります。それから、手動によるUATによる人間によるレビューも行い、すべてが順調に進んでいることを実際に確認します。また、規制当局とも話し合って、「ねえ、これはセキュリティにおける最新かつ最高のものだ」ということを教育するよう努めています。エコシステム、私たちはそれを開発すべきです。世界はこうやって進化している。そして、これは良い方向に向かっています。監査人の一人と会話して、ゼロトラストのセキュリティについて説明していたのを覚えています。そして、それを彼らに説明するのに少なくとも2日かかりました。なぜOpen VPNをインストールしないの?って思っているからです。なぜDMZがないの?そして、それはとても古いモデルだと思うわ。意味が分からないと思うよ。そして、世界はゼロトラストに向かって進化してきました。あなたもそうすべきです。

ジェームズ・バーソティ (30:23)

うん。そろそろ間に合うのでまとめるつもりでしたが、さまざまな環境で詳細なスモークテストを作成することについておっしゃったことは、おそらく私が見てきた最大の課題の1つだと思います。そして、これが多くのセキュリティ関係を根本から壊す原因だと思います。なぜなら、バージョンを変更したときに何かが壊れるかどうかわからないので、誰もがパッチを恐れているからです。何が壊れるかわからないので、誰もが問題の修正を恐れています。

シリアン・R・シェティ (30:35)

はい。

ジェームズ・バーソティ (30:51)

そして、ほとんどの企業は自社のテストインフラストラクチャにあまり自信を持っていないと思います。それを人々のために堅牢な方法で構築する方法について、ハイレベルな考えやアドバイスはありますか?

シリアン・R・シェティ (31:06)

面白いことに、私はちょうどQAリーダーと話していて、AIの登場で彼に話していました。最も重要な役割で一番好きになるのはテストです。今のように、すべての開発者はただのテスターです。かつては QA チームをあざけるようなものでしたが、今では QA はすべての開発者にとってある種の役割です私たちは実際に引き受けましたが、わかりませんが、振り返ってみると、スモークテスト用のインフラストラクチャとエンドツーエンドのインフラストラクチャに投資するのは良い決断だったようです。エンドユーザーのワークフローをエミュレートするだけで、すべての開発者にこれらのテストを書いてもらうのはつらい経験でした。しかし今では、それが実を結びつつあります。分からない。点と点をつなぐことしかできない。スティーブ・ジョブの名言だよね?点と点をつなぐのは後ろを見ることしかできない。単体テストでも必要だよね?ほとんどの開発者はユニットテストを書くのが嫌いです。当社のコードベースは 99% をカバーしています。そして、これは百万行のコードからなる重要なコードベースのようなものです。誰かがBDFL、慈悲深い独裁者で、これを成し遂げる必要があると言ってくれるに違いありません。さもないと、私は広報に参加させません。幸いなことに、チームにはこの役割を担った人が複数いて、コードベースと同様に、ユニットテストの対象範囲が満たされるまでコードをリリースすることはできません。チェックとバランスを取る必要があります。最初からチームを作り、それが良いことだと伝える必要があります。これにより、現在ではなく将来のペースが上がります。

これがないと、実際には速度が低下します。そして、遊び方がわかりません。体験することしかできないみたいに。ベロシティは自分で体験して初めて体験できます。

ジェームズ・バーソティ (32:43)

ええ、それらはすべて素晴らしい提案だと思います。そして、最終的には、セキュリティと同じように、焦点と強調に帰着すると思います。私が思うように、シフトレフトが現在失敗モードにあるという考えの多くは、その意味にもよりますが、開発者にこれらのアラートを渡せば、修正されるだろうと人々は考えているだけです。そして、テストについても同じことが言えると思います。たとえば、開発者にテストカバレッジが20%しかないと言ったら、彼らはさらにテストを書きに行くだけです。

シリアン・R・シェティ (32:57)

はい。

ジェームズ・バーソティ (33:11)

しかし、それにはもっと意図的な優先順位付けと、その方法の例を示し、それを出荷することを優先させるために、トップダウンとボトムアップの両方から取り組む必要があります。

シリアン・R・シェティ (33:22)

そのため、テスト用スプリントのみのスプリントがあります。そこで、私たちのやり方は1か月間です。うん。つまり、1 か月が機能開発だけであれば、次の 1 ~ 2 か月はテストして、インフラストラクチャが元の状態に戻っていることを確認するだけですが、私はこれを頻繁に実施しています。なぜなら、私が知っているように、問題はおそらく収益にあるからです。企業はテストやメンテナンスを気にしません。そのため、メンテナンスは機能開発と同じくらい重要であることをチームに伝えるのは CTO と CISO の責任です。

ジェームズ・バーソティ (33:26)

すべての開発者の夢。それは驚くべきことです。

シリアン・R・シェティ (33:53)

コードベース全体がしっかりしていることを確認するための技術的負債がないようにするためです。

ジェームズ・バーソティ (33:59)

これはまさに、セキュリティも同じ問題だと考えてください。セキュリティと同様に、技術的な負債とは別の種類の技術的負債であり、テストのような他の技術的負債を優先しない人は、セキュリティの問題も優先しません。かっこいい。

シリアン・R・シェティ (34:14)

トップダウンの関与が必要だと 100% 確信してるすべての経営幹部は、セキュリティが優先事項であるという事実に賛同する必要があります。特に、すべての人に影響を及ぼす脅威ベクトルが非常に多い現在の世界では、なおさらです。非常に強力なセキュリティプログラムが必要なのは、あなた自身の保護のためです。

ジェームズ・バーソティ (34:30)

クール。さて、その点では、時間を割いていただきありがとうございます。確かに、一日中開発プラクティスとアプリケーションセキュリティについてオタクになることはできます。ですから本当に感謝しています。あなたや会社、その他すべてのことについてもっと知るには、どこに行けばいいのでしょうか?

シリアン・R・シェティ (34:43)

だから私たちのウェブサイトはfuse.financeです。私たちは開発者プラットフォームを提供しています。あそこに飛び乗れば、私たちのすべてを見ることができるはずです。

ジェームズ・バーソティ (34:51)

クール。いいですね。さて、本日はどうもありがとうございました。

シリアン・R・シェティ (34:53)

ジェームズ、どうもありがとう。