脅威ハンティングは、数あるセキュリティ施策の中でも、明確にプロアクティブなアプローチのひとつです。 その本質は、アラートを待つのではなく、検知をすり抜けた攻撃者の挙動を自ら探しにいく点にあります。

一方で現実には、多くの環境において脅威ハンティングは時間がかかり、煩雑で、コストの高い取り組みでもあります。 これまでセキュリティチームは、主に「検索能力の高度化」に時間を費やしてきました。SIEMクエリの改善、検知ルールの最適化、ダッシュボードの整備などです。しかし、インシデントの時系列分析の進め方自体はほとんど変わっていません。

アナリストはケースを作成し、複数のツールを行き来しながら証拠を手動で収集し、記録し、上級アナリストにレビューを依頼します。このサイクルが繰り返されます。

AIの導入により基本構造は変わらないものの、こうした非効率なプロセスは大きく改善されつつあります。

「Vibe Hunting」は、そうした変化を象徴する新しいアプローチです。

「Vibe Coding」が「意図を伝え、実装はAIに任せる」スタイルであるなら、Vibe Huntingはそれを脅威ハンティングに適用したものです。 つまり、「どのクエリを書くか」ではなく、「環境内で何が起きているのか、そのストーリーをどう証明するか」を考える発想への転換です。

Vibe Huntingとは、AI SOCプラットフォームによってハンティングプロセスが大幅に圧縮され、従来のような「特別に計画する作業」ではなく、「違和感を覚えた瞬間にすぐ実行できる日常的な操作」へと変化した状態を指します。 四半期ごとの取り組みでも、パープルチームの儀式でもなく、迅速かつ再現性のある実務プロセスです。

さらに、このアプローチはCISOでも実行可能なほどシンプルです。

本記事では、Axiosのnpmサプライチェーン攻撃のケーススタディを通じて、Blue Teamが検知・脅威ハンティング・インシデント対応においてどのようにVibe Huntingを活用できるかを解説します。 また、ワークフローの効率化、時間短縮、成果向上に加え、それを実現するエクサフォースのアプローチについても紹介します。

従来型の脅威ハンティング

脅威ハンティングは一般に、「アナリスト主導かつ仮説ベースで実施する活動」と定義されています。 Forrester でも、「検知を回避した攻撃を特定するための、人間主導・仮説駆動型の取り組み」とされています。

しかし現場では、この「人間主導」は実質的にアナリストへの負担増につながるケースが多く、通常は以下の作業が必要になります。

1. ログ統合

可視性の欠落を防ぐため、ID、エンドポイント、SaaS、クラウドコントロールプレーン、ネットワーク、メール、DNSなど、複数領域のテレメトリを統合します。

2. 相関・エンリッチメント

生のイベントを分析可能な情報へ変換します。フィールド正規化、重複排除、挙動マッピングに加え、IPやハッシュなどの指標を補完し、異なるツール間のセッションを統合します。

3. IOCハンティング

最新の脅威インテリジェンスに基づき、ファイルハッシュ、悪性ドメイン、IPアドレス、プロセス名などのIOC(侵害指標)を環境内で検索し、影響範囲を評価します。

4. ハント自動化

クエリ実行、アーティファクト取得、チケット作成などの定型作業をプレイブックで自動化します。ただし、結果の解釈と文脈判断には依然としてアナリストが必要です。

5. 対応(レスポンス)

影響範囲を検証し、証拠を収集します。そのうえで、ワークロードの隔離や認証情報のリセットなど、封じ込め・復旧対応を実施します。

Vibe Huntingの台頭

LLMエージェントは、この状況を大きく変え始めています。これまでのように人間が次のクエリを苦労して作成し、デバッグし、ドキュメントを読み込む代わりに、エージェントがクエリを自動生成し、人は必要な部分だけを調整すればよくなります。しかし、このアプローチにも課題があります。複数のシステムがイベントを生成するため、依然として手動でのピボットが必要になるのです。たとえSIEMがすべてのユーザーシステムやサービスからイベントを収集するよう構成されていても、脅威ハンターは複数のデータソースを横断し、それらを相関分析し、攻撃者が環境内をどのように移動したのかを理解しなければなりません。

もっとも、LLMエージェントも適切なコンテキストがなければ、データを正確につなぎ合わせて自律的に分析することはできません。本当に信頼できるものにするには、強固な知識基盤とセマンティックレイヤーが必要です。これにより、データソースを横断した推論が可能になり、プロセス実行ログ、ネットワークフロー、既知のTTPを相関分析しながら、不審なパターンを検出し、実用的な調査リードを短時間で生成できます。このセマンティックレイヤーによって、AIは単に質問に答える存在ではなく、コンテキストを見失うことなく、キルチェーン全体を作業記憶に保持し、エスカレーションすべきタイミングを判断できる、疲れを知らないアナリストのような存在へと変わります。

ケーススタディ:Axios npmサプライチェーン侵害

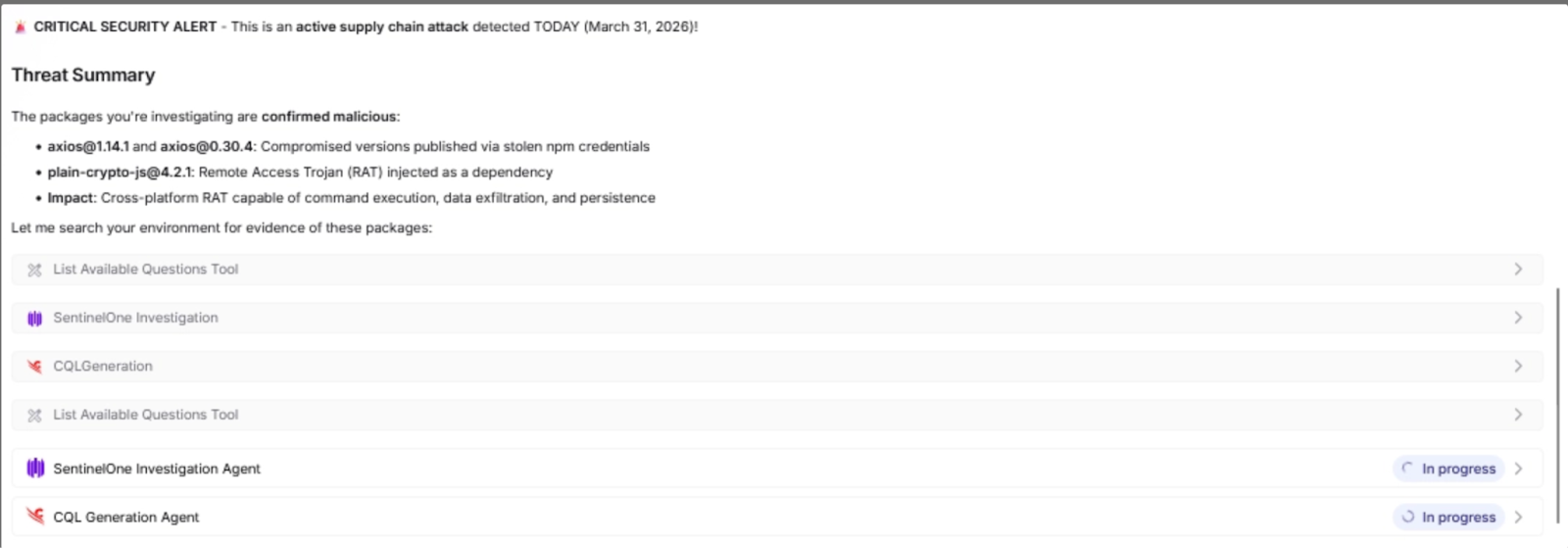

では、実際の攻撃に対してこれがどのように機能するのかを見てみましょう。サプライチェーン攻撃が再び発生しました。npmは、1年足らずの間に再び厳しい注目を集めています。ここでは、2026年3月のこの攻撃で何が起きたのかを見ていきます。

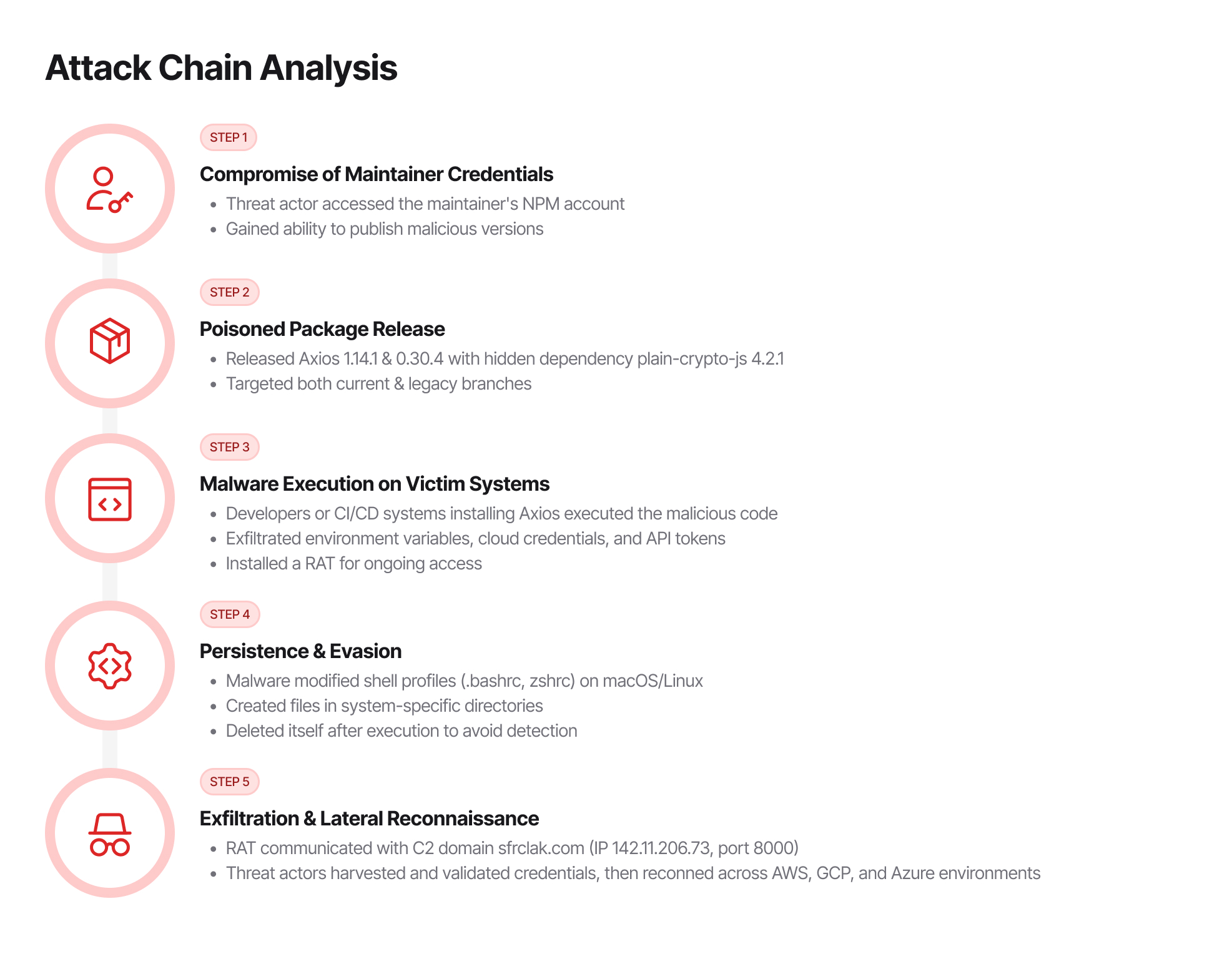

2026年3月31日、広く利用されているJavaScriptライブラリAxiosがサプライチェーン攻撃によって侵害され、数百万もの開発者、CI/CDパイプライン、本番システムが影響を受ける可能性が生じました。AxiosはWebリクエストを行うための中核的なライブラリで、週あたり最大1億回、平均でも8,000万回ダウンロードされており、さまざまな業界のWebアプリケーション、モバイルアプリ、バックエンドサービスに組み込まれています。

攻撃者はAxiosメンテナーの公開用認証情報にアクセスし、隠れた悪意ある依存関係 plain-crypto-js を含む不正なバージョン 1.14.1 と 0.30.4 を公開しました。このマルウェアは、クラウドキー、APIトークン、データベースパスワードなどの機密認証情報を窃取し、永続的なアクセスを可能にするリモートアクセス型トロイの木馬(RAT)をインストールしました。

悪意あるバージョンが公開されていたのはわずか2~3時間でしたが、その間にAxiosをインストールしたシステムは侵害された可能性がありました。

Vibe Huntingの実践:攻撃影響の追跡

Axiosの攻撃キャンペーンの内容を整理したところで、次はエクサフォースがどのようにVibe Huntingを実践するのかを見ていきます。

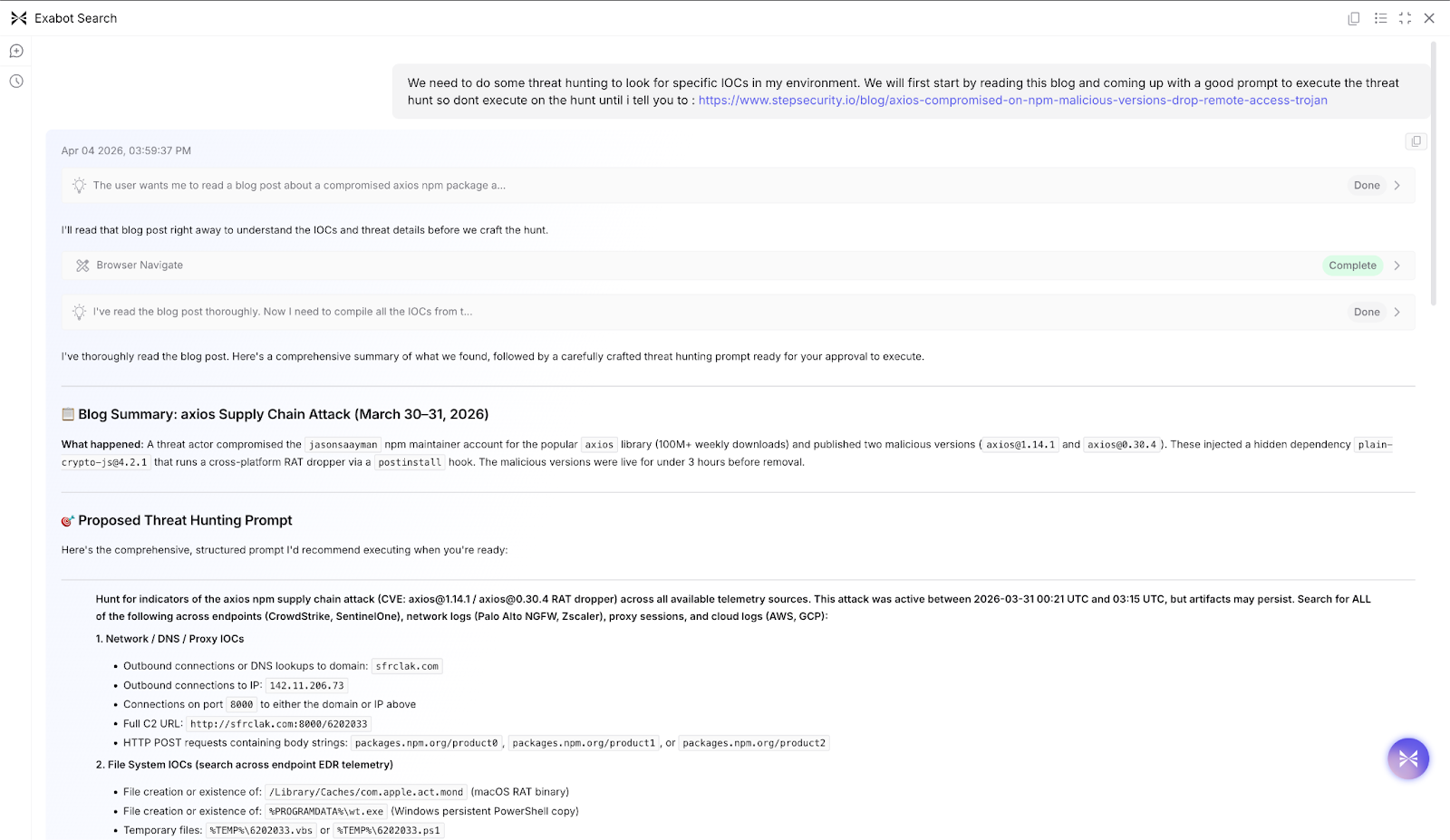

ステップ1:ハントを計画する

これは、Vibe Codingと同様に、おそらくVibe Huntingで最も重要な部分です。AIエージェントが最も力を発揮するのは、よく練られた計画があるときであり、その計画を作る最善の方法はエージェントと協働することです。Exabotは、この計画立案を支援できます。このケースでは、まずExabotにStepSecurityのブログ (https://www.stepsecurity.io/blog/axios-compromised-on-npm-malicious-versions-drop-remote-access-trojan) を読ませます。そこでは、包括的なIOCリストとともに攻撃の詳細がうまく整理されています。

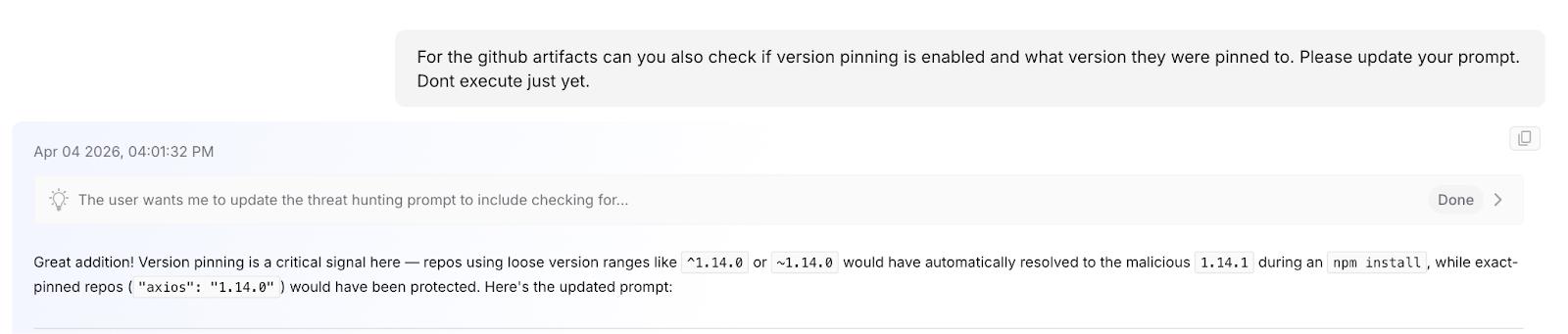

この例では、Exabot Searchが提供されたブログを読み取り、アクセス可能なさまざまなテレメトリソースに対して確認すべきIOCを整理した、初期の脅威ハンティング用プロンプトを生成します。最初のプロンプトを見たあと、影響を受けたnpmパッケージでバージョンピン留めが有効になっているかどうかも確認すべきだと気づきました。有効でなければ、影響範囲が大きく広がる可能性があるためです。この計画フェーズで、さらにプロンプトを絞り込むことができます。

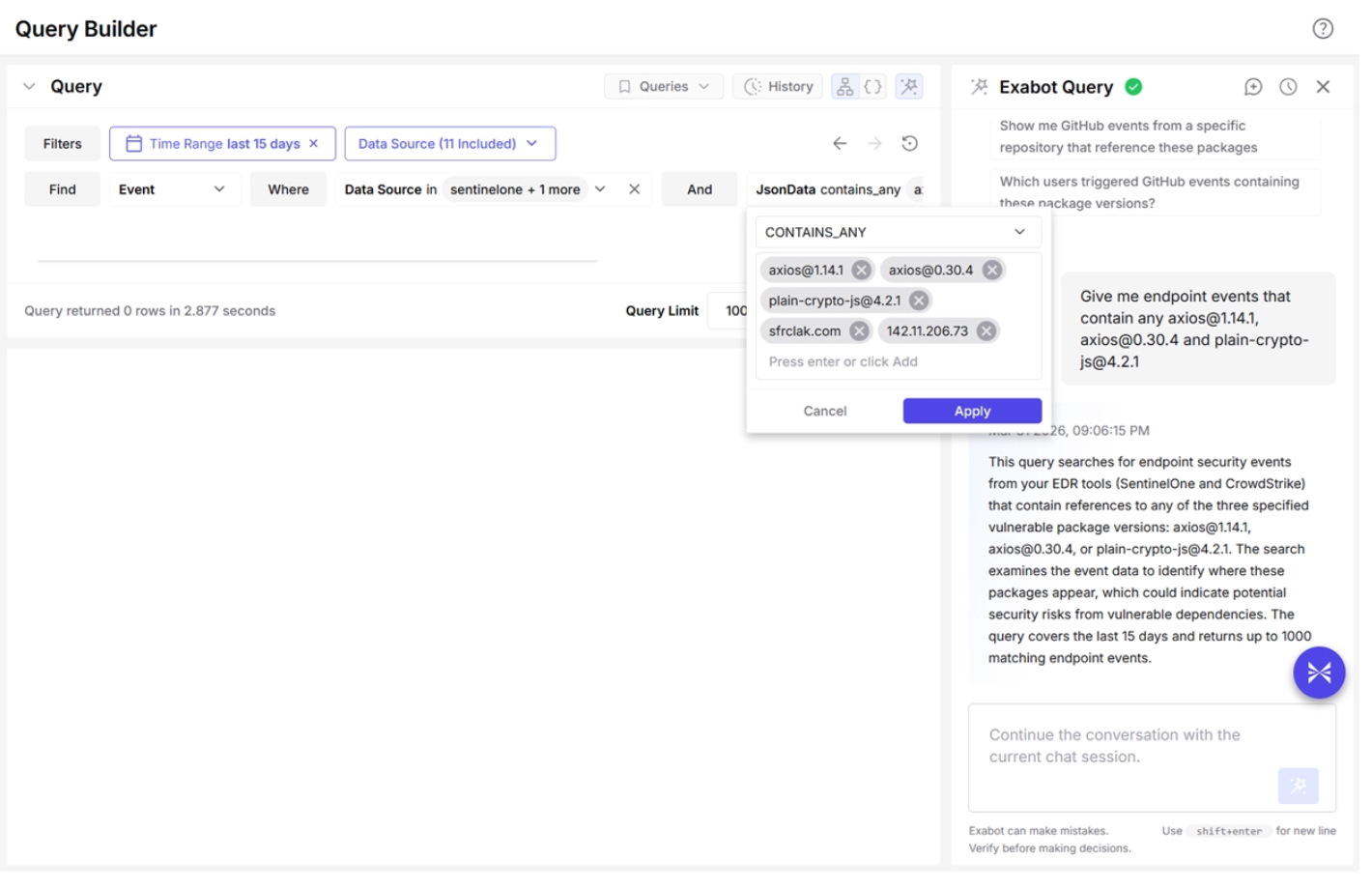

ステップ2:ハントを実行する

ここで、エクサフォースのデータプラットフォームの真価が発揮されます。想像できるとおり、このハントではエンドポイント、ネットワーク、CI/CDツールなど、多数のソースのデータを確認する必要があります。さらに重要なのは、探しているのがイベントだけではなく、GitHub上のnpmパッケージ情報でもあるという点です。このように広範なハントをSIEMだけで実行するのは困難です。エクサフォースのデータプラットフォームは、イベント、アイデンティティ、リソース、コードコンテキストを取り込み、正規化されたデータスキーマに基づいてナレッジグラフを構築します。Exabot Searchには、ハンティング中にこのデータを照会できるツールが備わっています。

ステップ3:結果を確認し、追加調査する

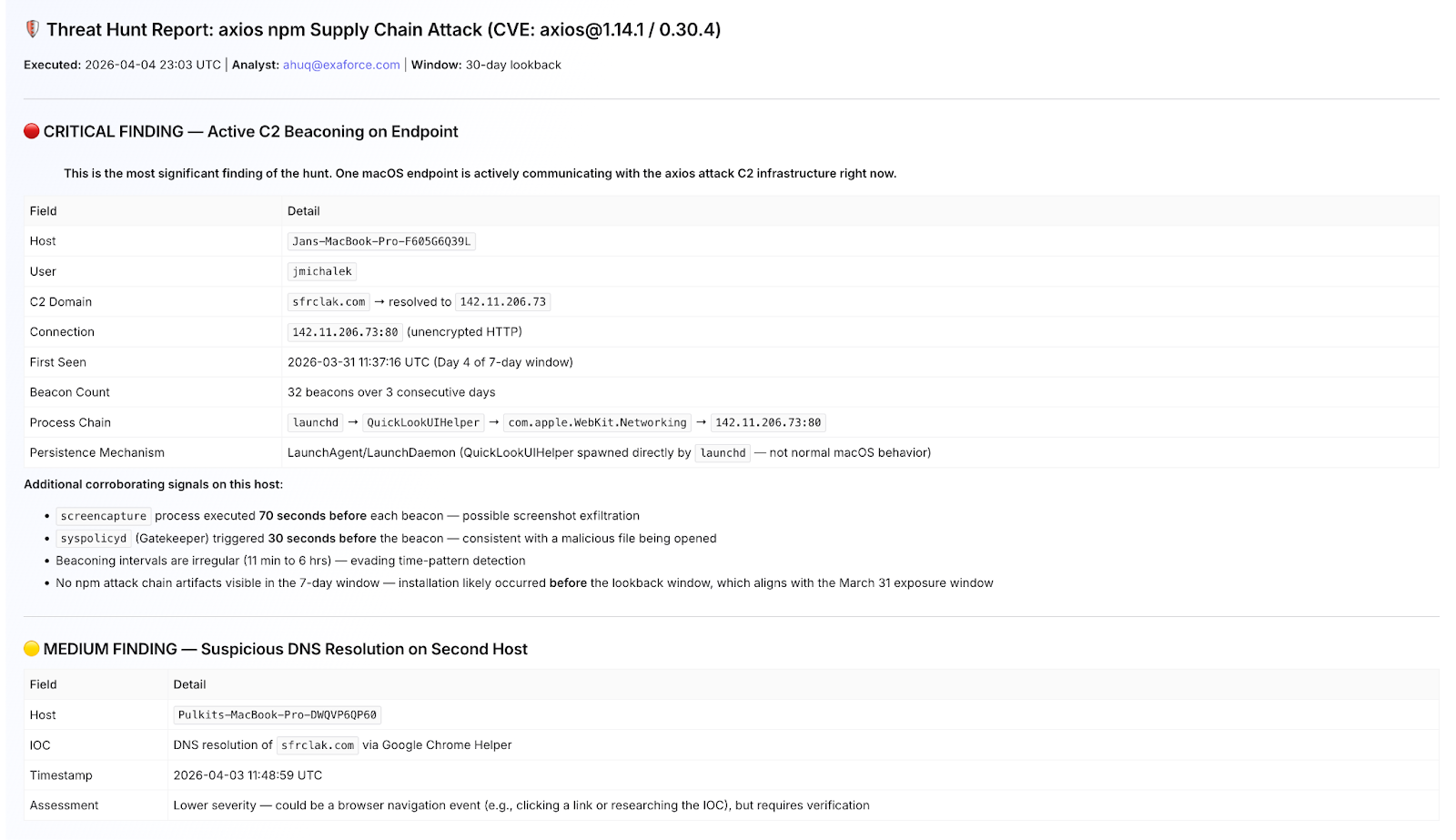

結果が得られたら、さらに深掘りが必要な領域についてフォローアップの質問を行えます。この例では、環境内のあるユーザーでIOCとの一致が見つかったため、重大としてマークされています。一方、中程度の結果として、既知の悪性ドメインのひとつに対してDNSルックアップを実行したユーザーが確認されましたが、これは単にそのドメインが有効かどうかを確認していただけの可能性があります。

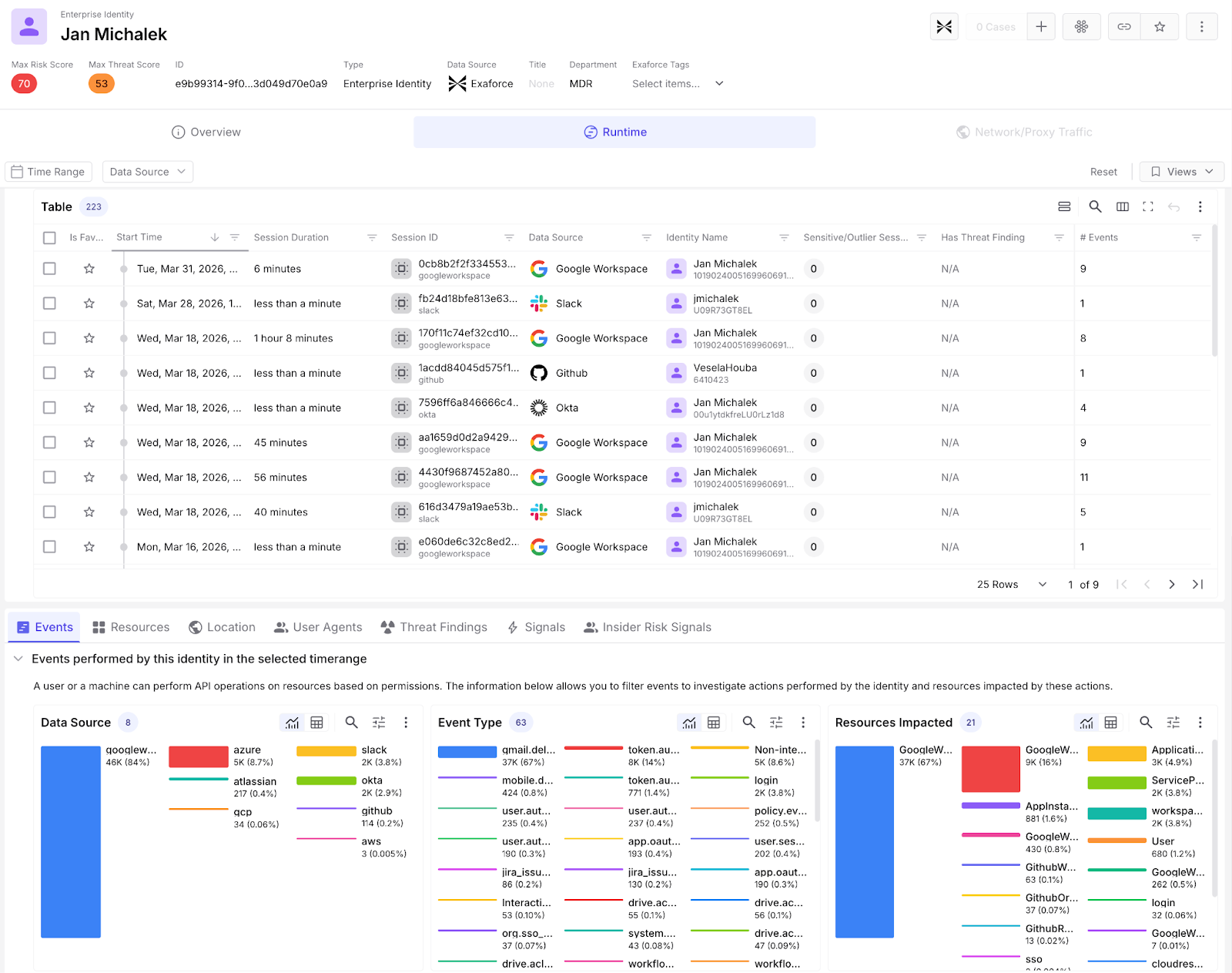

ここから、その特定ユーザーの調査へとピボットし、このユーザーが実行したアクティビティに関する追加コンテキストを把握して、ハンティングに役立てることができます。これには、詳細なユーザーダッシュボードへピボットし、追加フィルタやクロスフィルタリング機能を使ってBIライクなインターフェース上でデータを操作できる機能も含まれます。

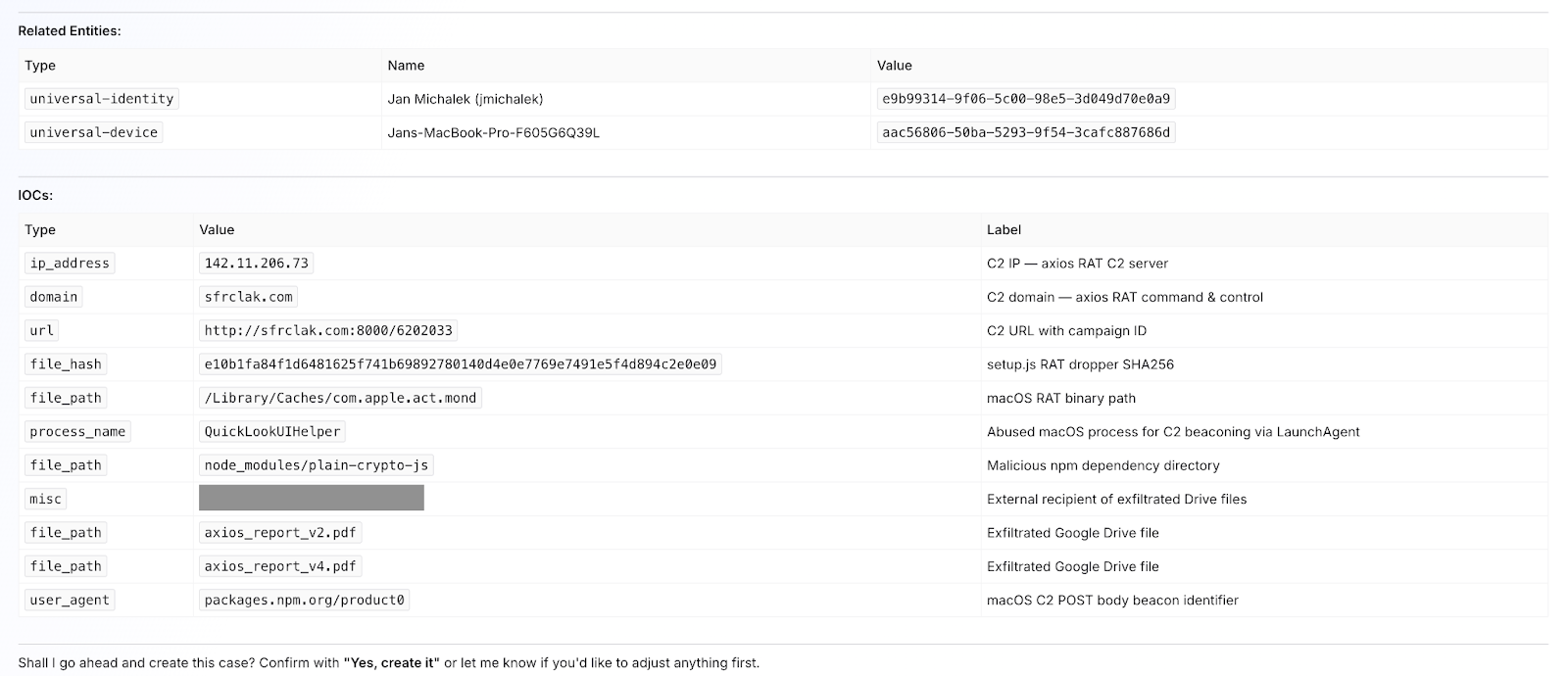

ステップ4:ケースを作成する

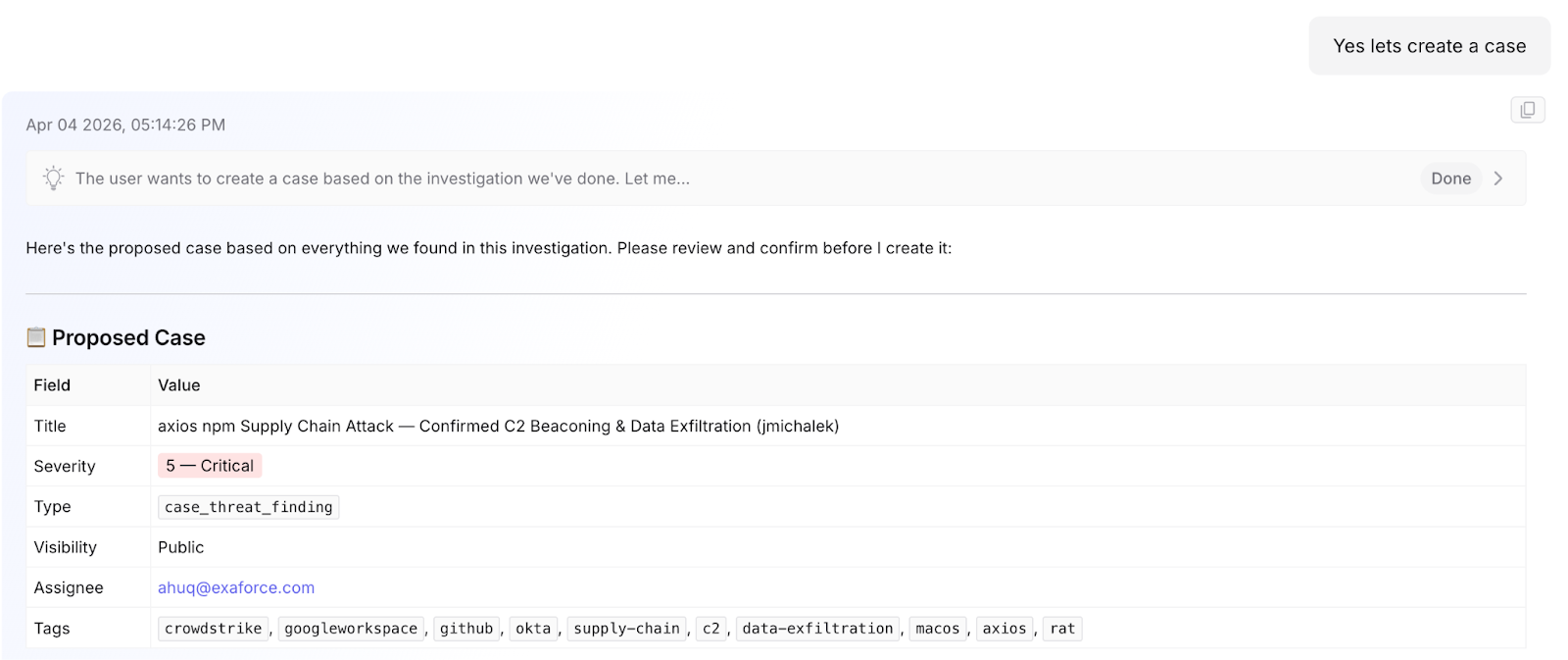

ハンティングでは、追加の事実が判明するたびに情報を蓄積していくことも非常に重要です。Exabot Searchでは、ケースを作成し、ハントの詳細を保存するよう指示できます。

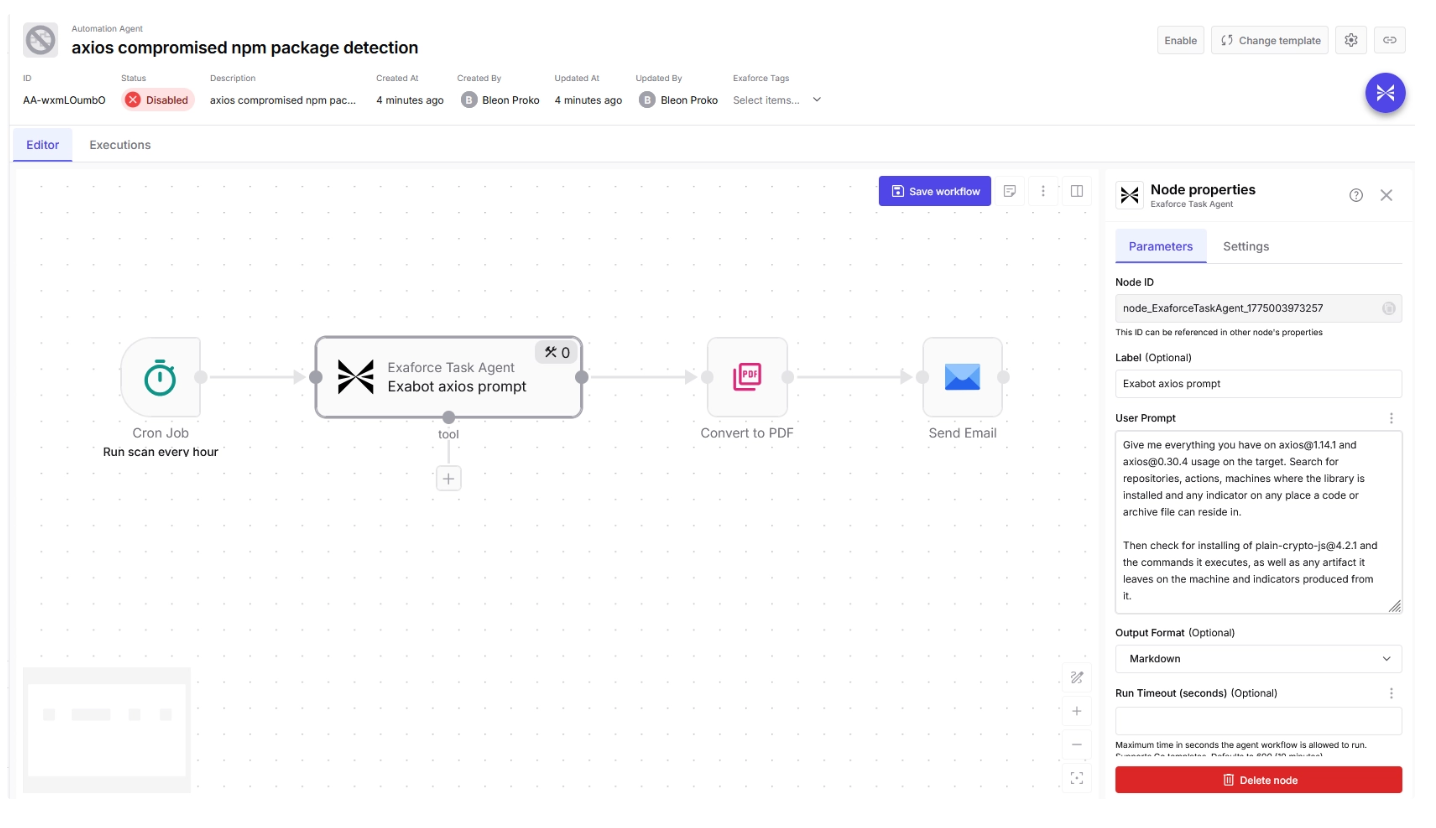

ステップ5:ループ化する

ハンティングと対応のフェーズが完了したあとは、今後環境内で発生する可能性のある攻撃を定期的に確認するスキャンが必要です。そのために、エクサフォースはAutomation Agentsを提供しています。これは、Threat Findingのような特定のトリガー、時刻、またはイベントに基づいて自動タスクを実行できる機能です。

上記のAutomation Agentは1時間ごとにトリガーされ、ワークフロー内の特別なノードであるTask Agentを通じて、先ほど作成したプロンプトを実行します。これにより、環境内の潜在的なIOCを検索し、その結果をまとめたPDFレポートをセキュリティチームへメール送信するよう指示できます。これは本質的に、SOCエンジニアが侵害の兆候を定期的に確認する役割を再現するものです。

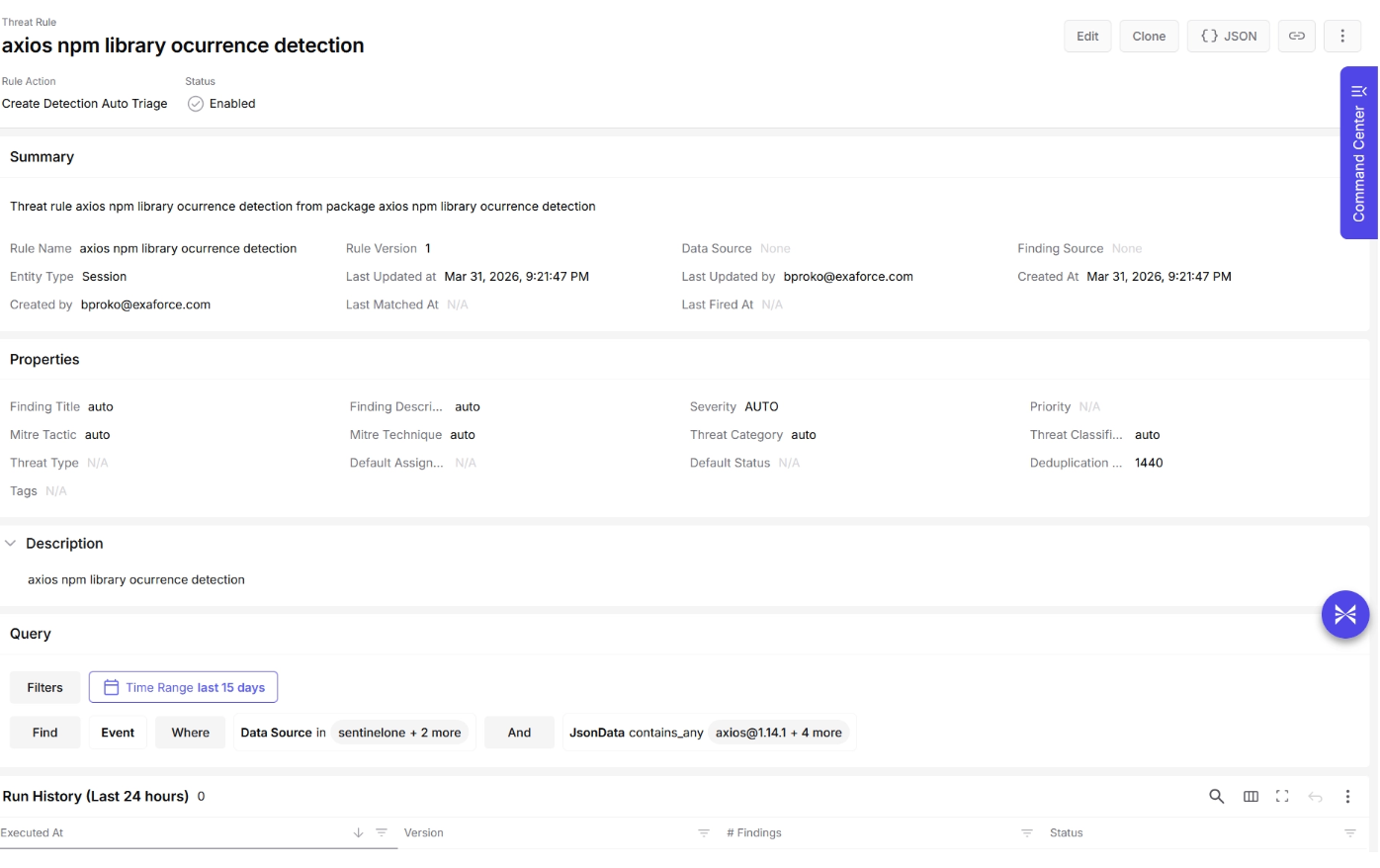

ステップ6:検知を作成する

監視すべき指標が特定できたので、今後カスタム検知ルールを構築するために使える検索クエリを作成できます。これにより、この攻撃が環境内で再び発生した場合にも検知できるようになります。

独自のルールを作成することもできますし、Exabotに生成させて実行し、悪意あるイベントの一覧を取得することもできます。

クエリは検知ルールに変換でき、トリガーされるとThreat Findingを生成できます。そのThreat Findingをエージェントが検証することで、一連のサイクルが完結します。私たちはThreat Findingから始め、それをエージェントで検証し、分析し、脅威アクターを追跡し、攻撃に対応し、新たな検知を実装しました。そして今、新しいThreat Findingsが発生するのを待ちながら、さらに多くのデータを活用できる状態になっています。

結論:思考のスピードで行うハンティング

従来の脅威ハンティングは、摩擦との戦いです。時間の90%を、クエリ構文、コンソール間のピボット、手動によるデータ正規化に費やし、実際の分析に使える時間は10%しか残りません。これは待ち時間の長いプロセスであり、結果として「鮮度の落ちた」調査結果につながりがちです。

Vibe Huntingでは、厚みのあるセマンティックレイヤーとAIエージェントを活用することで、ハントに伴う機械的な負担を切り離せます。アナリストは「クエリを書く人」から「ストーリーを読み解く人」へと役割を移せます。ツールが相関分析、エンリッチメント、タイムライン再構築を担うことで、ハントは予定を組んで実施する雑務ではなく、継続的かつ直感的な防御動作へと変わります。

Vibe Huntingがクエリ中心の手法より優れている理由

直感主導、AI実行

仮説(「開発環境から異常なラテラルムーブメントは発生しているか」など)を提示すれば、複数ツールにまたがるテレメトリのつなぎ込みはAIが担います。

ゼロダウンタイムのインテリジェンス

Axiosのケーススタディが示すように、従来は手作業の調査やIOC照合に何時間もかかっていた作業が、今では数分で完了します。

スケーラブルな専門性

ジュニアアナリストとシニアハンターのギャップを埋めます。「どうやるか」を自動化することで、チームは「なぜ起きているのか」に集中できます。

継続的な監視

継続的に動作する自動化エージェントによって、環境の状態は1時間ごとに監視されます。これにより、一度きりのハントが恒常的な防御態勢へと変わります。

Axiosのようなサプライチェーン攻撃が2時間でシステムを侵害し得る世界では、4時間かかるハンティングワークフローに頼る余裕はありません。現代の脅威スピードに追随するには、Vibe Huntingが必要です。