多くの組織では、構築と運営を行っています セキュリティオペレーションセンター (SOC) あり得ない選択だプログラムをセットアップする小規模で機敏なセキュリティチームであれば、ツールに多額の投資をするか、検出エンジニアやアナリストを雇うか、MSSP/MDR に完全にアウトソーシングすることができます。どちらの選択肢にもトレードオフがあります。一方は持っていないかもしれない人員とツールを要求し、もう一方はコントロールを放棄して結果は不明瞭です。すでにSOCを導入している場合、課題は異なりますが、差し迫った課題は同じです。新しいサービスやクラウドワークロードを導入するたびに、監視するソース、維持すべき検出、調査すべきアラートが追加されるため、人員数に見合った予算は得られません。その結果、盲点、アラートを見逃し、アナリストは燃え尽き症候群に陥ります。

もっと良い方法があると信じています。Exaforce の設立後、私たちはフルライフサイクルの構築に着手しました。 エアソックス プラットフォームにより、脅威の検出、アラートの優先順位付け、調査と脅威ハンティング、対応など、セキュリティ運用のあらゆる段階にエージェント AI が導入されます。として利用可能 SaaS プラットフォーム または フルマネージド MDR サービス、Exaforceは、従来のSOCツールやサービスと比較して、チームがより速く、より正確に、より自信を持って、そしてはるかに低いTCOで作業できるように設計されています。

フルライフサイクルのAI SOCが重要な理由

現在のセキュリティ運用ツールは、AI機能を強化しようとしても、今日のIaaS、SaaS、ID、およびAIワークロードの攻撃対象領域向けに構築されたものではありません。最新のアプリケーションスタックからのシグナルをつなぎ合わせるには、ほとんどのSOCが惜しまない時間と専門知識が必要です。特に、始めたばかりの小規模チームや、すでに不足している成熟したSoCはなおさらです。

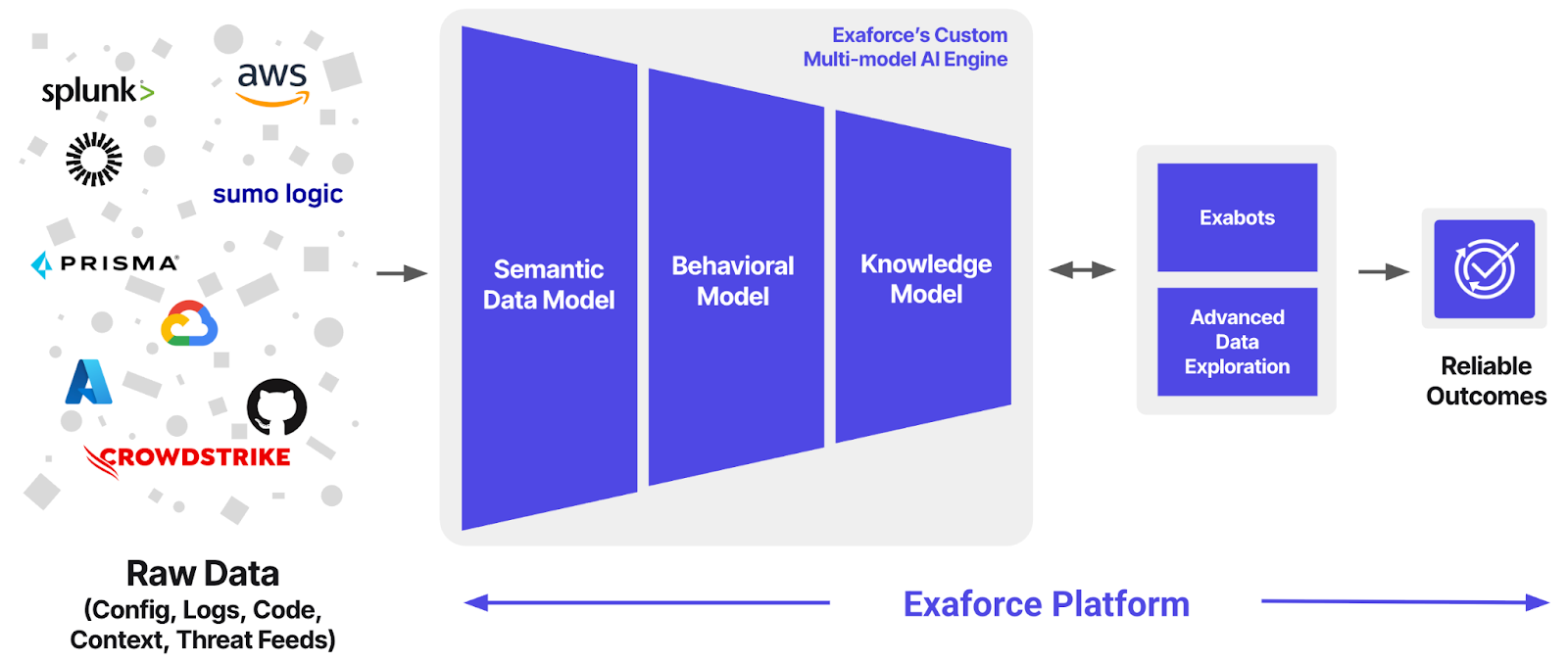

Exaforceは、Exabots、タスク固有のAIエージェント、および高度なデータエクスプローラーを使用してこれを解決します。Exabotsはオートパイロットモードまたはコパイロットモードで動作し、すべての重要なSOCタスクを強化します。Advanced Data Explorerを使用すると、SOCチームは、ログ、ID、構成、コードコンテキスト、脅威インテリジェンスデータを組み合わせて、従来のSIEMイベントデータを超えたクエリや調査を簡単に行うことができます。また、自然言語クエリや、フィルターやチャートを備えたビジネスインテリジェンスのようなインターフェイスを通じてデータにアクセスすることもできます。この最新のアーキテクチャは、現在行っているデータエンジニアリングと変換作業と相まって、モダン環境のログ量の大部分を占めるIaaSおよびSaaSログのストレージコストを大幅に削減します。いずれの機能も、ディープラーニング、機械学習、ナレッジグラフ、LLM を組み合わせて総合的な推論を行うための専用マルチモデル AI エンジンによって強化されています。

その結果、高精度の検出、状況に応じた優先順位付け、迅速な調査が可能になり、小規模なチームが有能なSOCを数時間で立ち上げ、成熟したSOCをより迅速かつ正確に運用できるようになり、総所有コスト(TCO)を削減しながら、成熟したSOCをより迅速かつ正確に運用できるようになります。

より多くのクラウド脅威を検知して阻止

エクサフォースがお届けします すぐに使える脅威検出 重要な IaaS、SaaS、アイデンティティ環境にわたります。当社では以下をカバーしています AWS、 GCP、 Google ワークスペース、 GitHub、 アトラシアン、 オープンAIそして、UEBAのテクニックを超えるものもあります。

レガシーツールを使用して効果的なUEBAと異常検出を構築することは簡単なことではありません。正確な検出をモデル化するには、保護対象のサービスと関連エンティティを深く理解する必要があります。これをうまく行おうとする大企業のほとんどは、検出エンジニアとデータサイエンティストのチーム全体に人員を配置しています。それでも、既存の異常検知と UEBA のアプローチは、クラウド ID やリソース向けに構築されておらず、誤検知が過剰に発生する傾向にあります。

代わりに、Exaforceは高度な異常検出とLLM推論機能を組み合わせています。アノマリーは、LLM がお客様の環境特有のビジネスコンテキストや推論とを結びつける「興味深いシグナル」になります。Exabotは、イベントデータだけでなく、構成データ、コードリポジトリ、ID、脅威インテリジェンスでも推論できます。

その結果、非常に正確で実用的な脅威検出が可能になり、小規模なSOCチームにも対応でき、監視しなければならない新しいサービスの数が増え続ける成熟したSOCチームの盲点を埋めることができます。

Tier 1分析を超える自動トリアージ

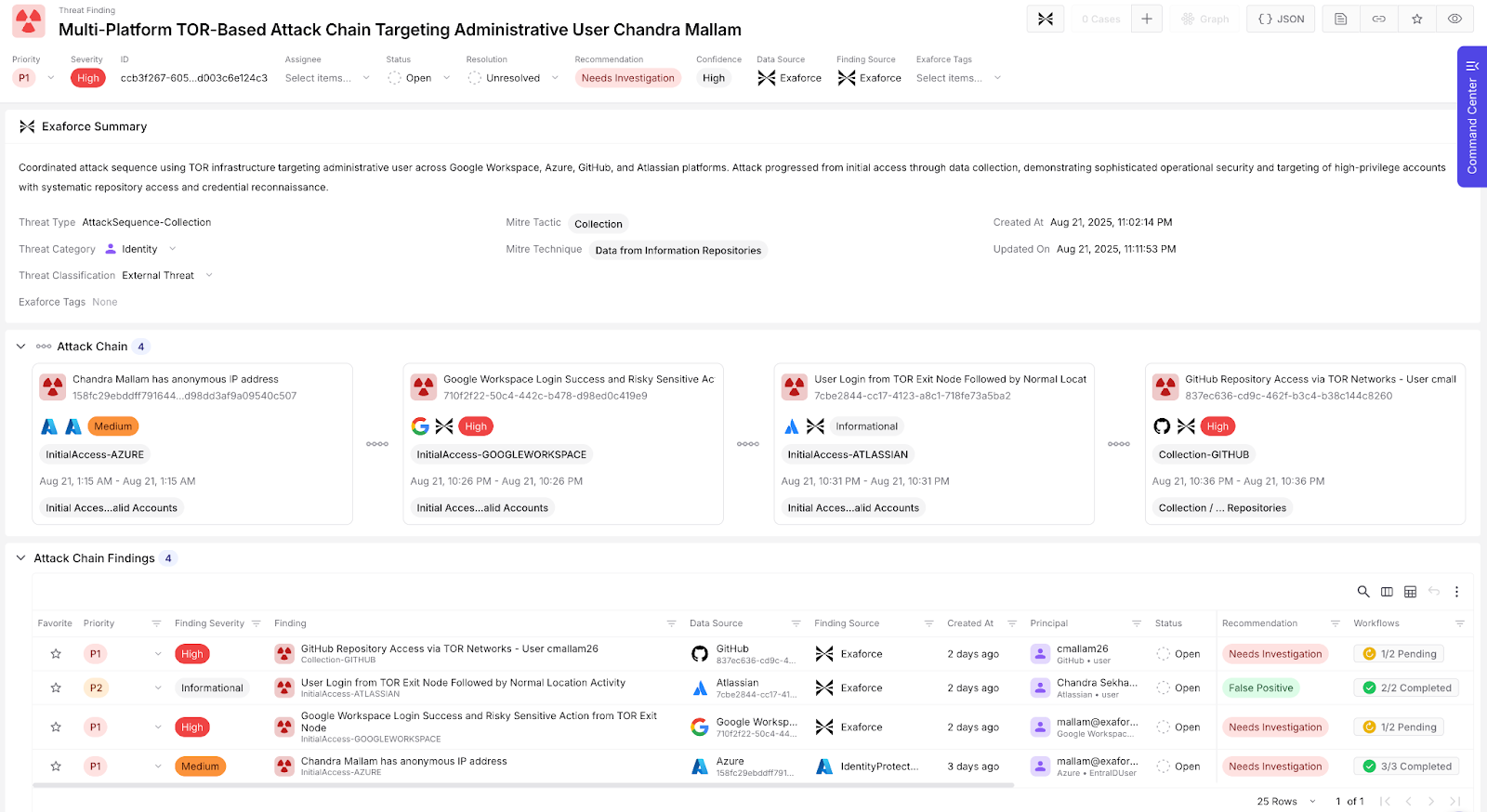

Exaforce検出、クラウドネイティブツール、またはSIEMからアラートが届くと、 エクサボットトリアージ 通常のTier 1分析をはるかに超える調査を行います。特定の時点のイベントに依存する従来のトリアージとは異なり、Exabotsは環境に関する深い知識と異常検出エンジンを活用して、時間の経過に伴う行動を推論します。

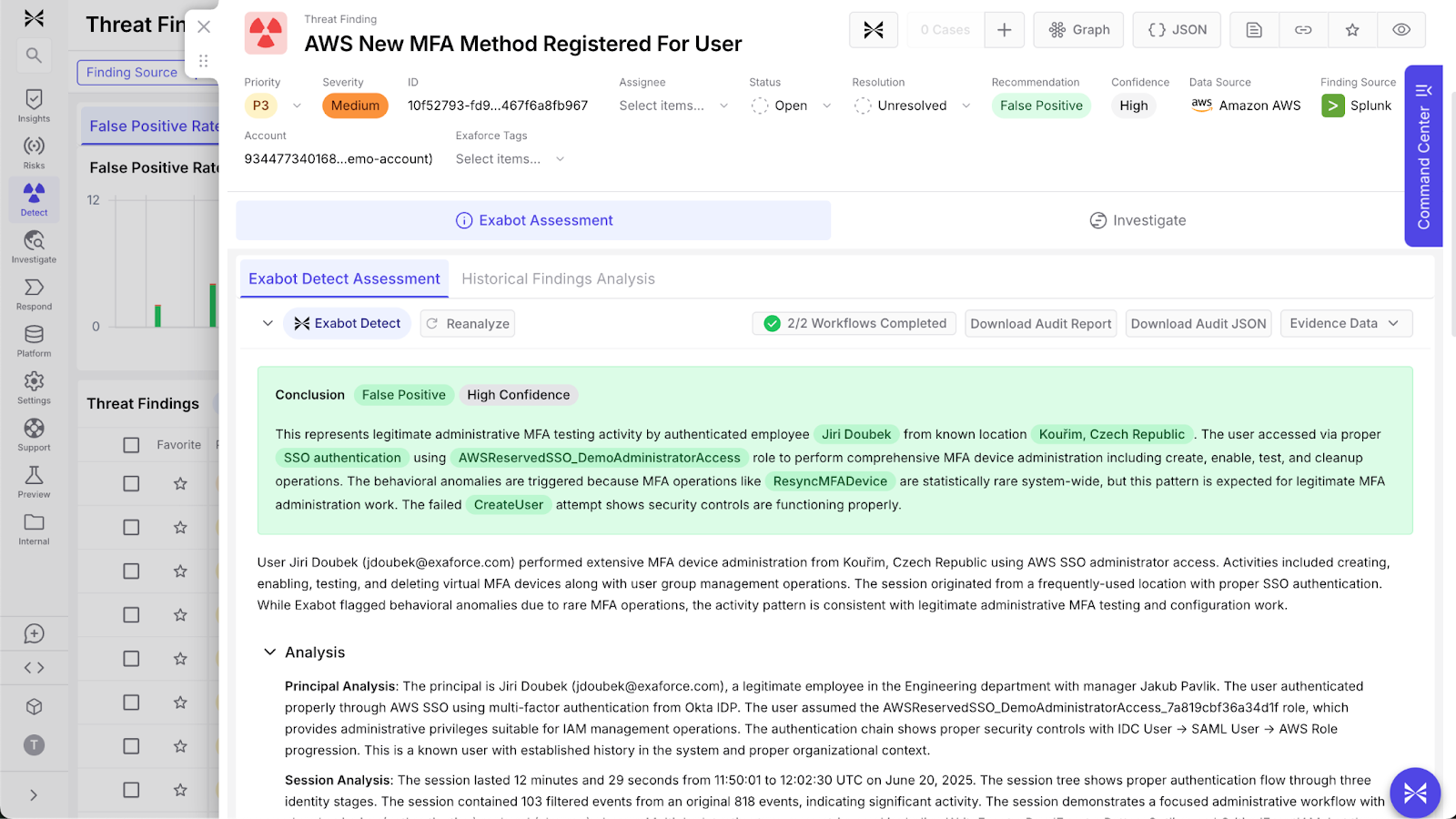

Exabotsは、複数の検出ソースにわたる脅威を相互に関連付けます。これがないと孤立した警告のように見えてしまうような、完全な攻撃ストーリーを作成します。調査のたびに、ID の状況、同業他社のベースライン、過去の成果などによってアラートが強化され、その後、誤検知または調査が必要という明確な判断が下されます。

ユーザーが最も正確なコンテキストを把握している場合、Exabotsは直接連絡します。これにより、ほとんどの SOC チームを悩ませている手動検証の時間を大幅に節約できます。自然言語のビジネスコンテキストルールはビジネスの優先事項を把握し、環境に合わせた知識を使用して AI 分析を微調整し、環境内で通常と見なされるアクティビティの誤検出を減らします。

これらのアクションを実行すると、Exabotsはオートパイロットモードまたはコパイロットモードで動作します。アナリストは、同じプラットフォーム内でフォローアップの質問をしながら分析を確認できます。調査に役立つ追加情報を取得するために、コンテキストを SIEM に切り替える必要はありません。

より迅速な調査と脅威ハンティング

ほとんどのSoCでは、 調査は根本的なデータ問題に直面しています。SIEM がなければ、セキュリティチームは保持ポリシーの異なる複数のデータソースを検索するため、調査を行うにはデータが不十分になり、データが入手可能になったときに情報をつなぎ合わせるという骨の折れる作業になります。SIEM では、イベントデータに限定されるため、どのエンティティがどのようなアクションを実行したか、どのような影響があったかなどの基本的な質問に答えるには、複雑なクエリを作成する必要があります。

Exaforceのアドバンストデータエクスプローラーは、従来のSIEMを超えています。イベント、ID、構成、コードコンテキスト、脅威インテリジェンスを豊富なリレーションシップと統合し、目的に合わせたユーザーエクスペリエンスを実現します。データは、自然言語検索や、真のデータ発見と視覚的なクエリを可能にするビジネスインテリジェンスのようなインターフェイスを介してクエリできます。データは高速なインメモリデータベースに保存されるため、リアルタイムの調査が可能になり、データウェアハウスは長期的な分析をサポートします。

同様に、データエクスプローラーとExabot Searchを使用すれば、脅威ハンティングも簡単になります。たとえば、Exabot Searchにウェブから既知のエクスプロイトに関する情報を取得させ、侵害の兆候を抽出するようにシステムに要求し、環境全体でそれらの指標をすべて自然言語で検索することができます。

アドバンストデータエクスプローラーとExabot Searchを組み合わせることで、チームは従来の調査の障壁を克服し、SIEMが提供できる以上の可視性を得ることができます。

エンドツーエンドの対応ワークフロー

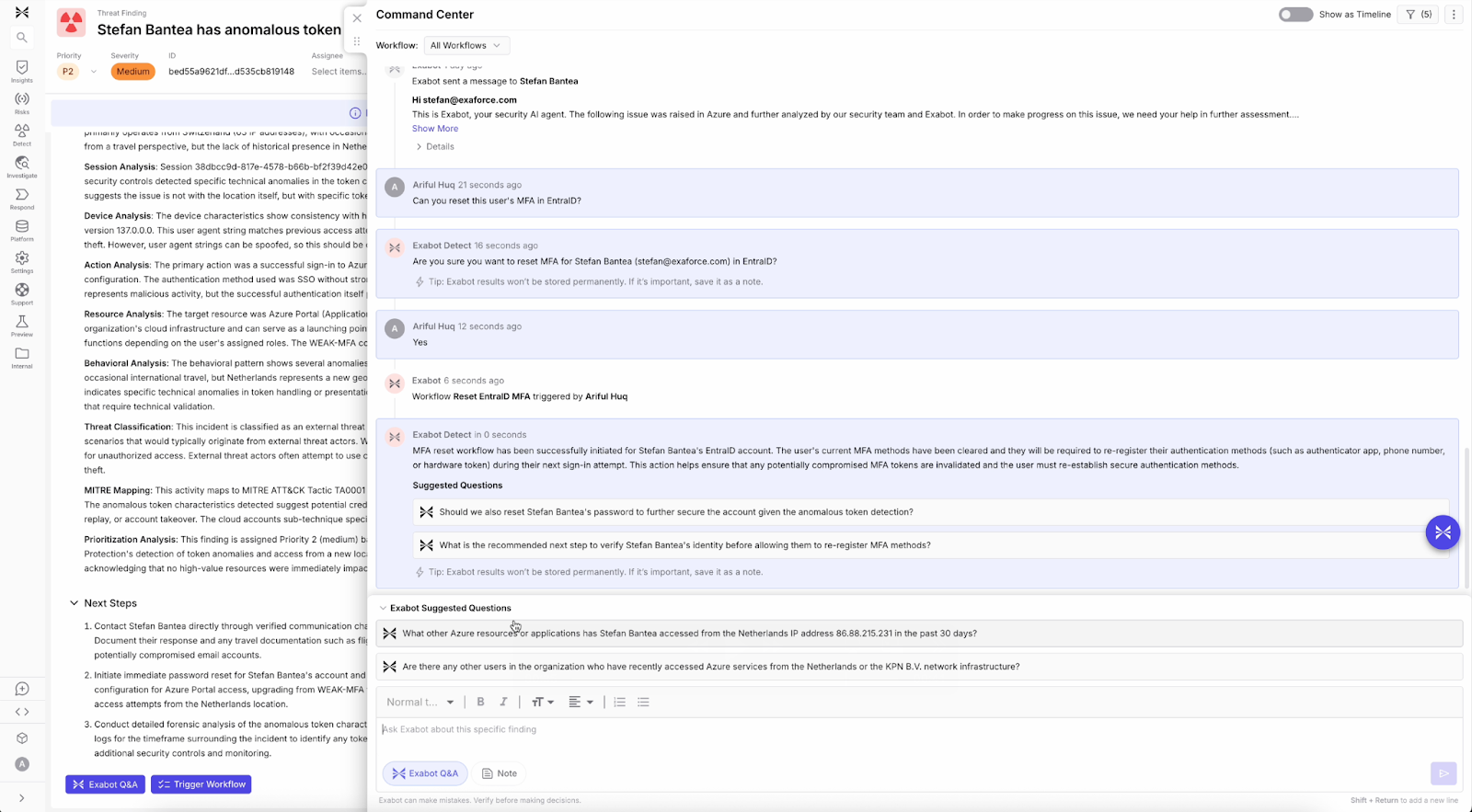

Exaforceはチケット作成だけでなく、SlackやTeamsと統合してユーザーやマネージャーとのアクティビティを確認したり、Entra IDなどのIDプロバイダーと統合してパスワードリセット、MFAリセット、またはセッション終了を自動化したりします。アナリストは手動で対応することも、Exabotに自律的に行動させることもできるので、アナリストの貴重な時間を節約できます。

すべてのケースには、関連する調査結果、リソース、セッションが自動的に入力されるため、検出からアクションまでコンテキストがシームレスに流れます。組み込みのケース管理と Jira などのチケットシステムとの双方向同期により、コラボレーションが円滑になり、引き継ぎの遅延が減り、封じ込めと修復が加速されます。

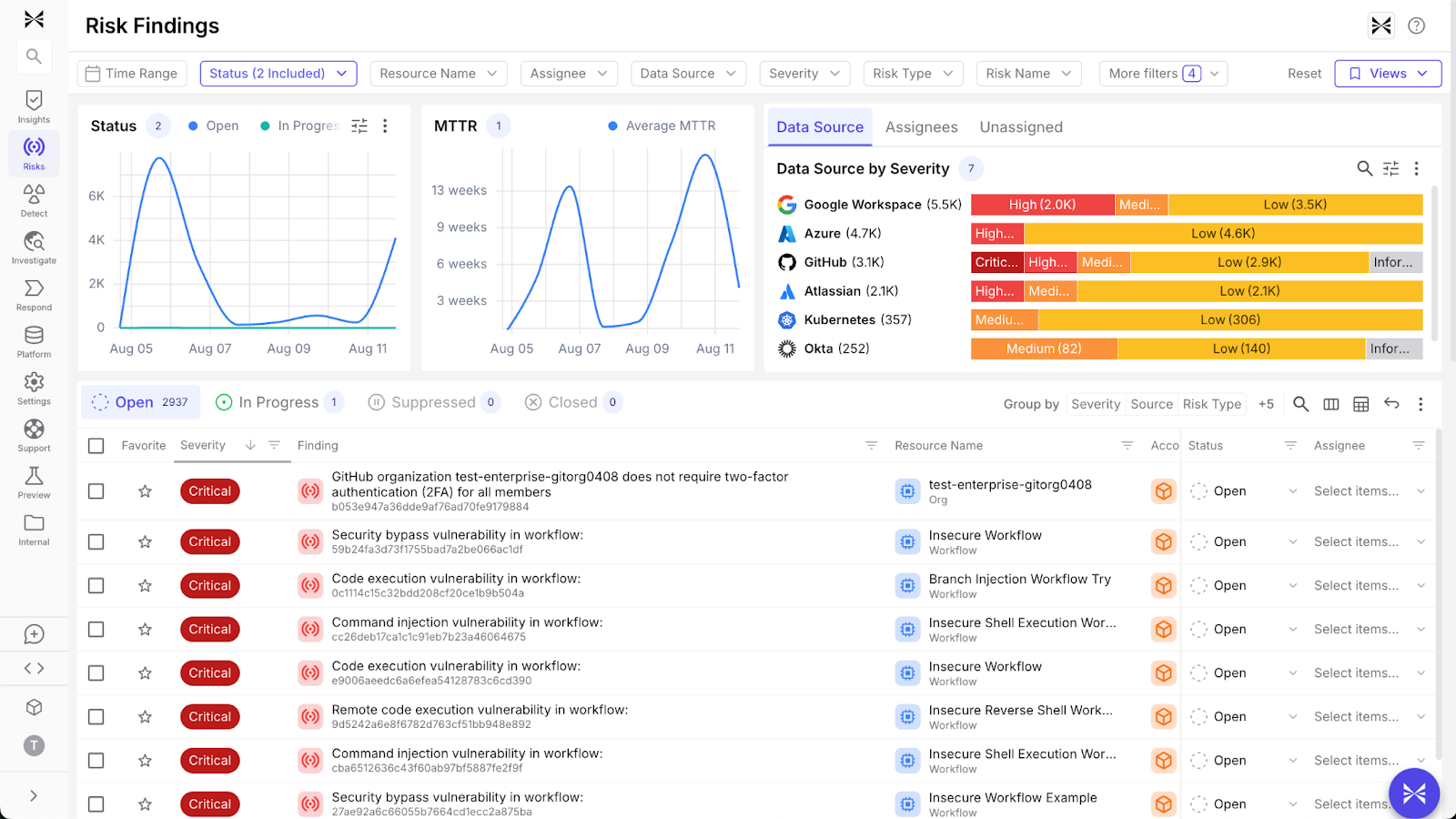

プロアクティブなリスク管理

セキュリティは脅威を防ぐことでもあり、資産の態勢はアラートの調査に役立ちます。Exaforce は、ID、クラウドリソース、SaaS アプリケーションにわたる構成ミスや未使用の権限などのポスチャリスクを継続的に評価しています。これらのインサイトから最も影響の大きいリスクが明らかになるため、攻撃者が悪用される前にチームが対策を講じることができます。これと同じコンテキストが脅威検出のコンテキストとして追加され、Exabotsが行うアラートのトリアージと調査が強化され、精度と優先順位付けが向上します。

エクサフォースを使ってみる

私たちの使命は、AIによってSOCの生産性と精度を10倍向上させることです。これにより、小規模なチームが摩擦なく世界クラスのSOCを構築できるよう支援し、既存のチームが人員を増やすことなく検出と対応の範囲、速度、品質を拡大できるようになります。

既存のSOCを拡張したい場合でも、ゼロから構築したい場合でも、MDRで運用をオフロードしたい場合でも、ExaforceはエージェントAIをTier-1ワークフローだけでなく、セキュリティ運用のライフサイクル全体にもたらします。 デモをリクエストする どれだけ早く運用を開始し、検出から対応までのループをクローズできるかを確認するためです。