サイバー攻撃を受けた場合、すぐに答える必要がある本当の問題は、被害がどこまで広がることができるかということです。Security Blast Radiusはその質問に答えるフレームワークであり、広大なクラウド環境やハイブリッド環境を管理するチームにとっては、リスクについて考える最も実践的な方法の1つです。

あなたの組織が明日セキュリティ侵害を経験した場合、攻撃者が壁にぶつかる前にどこまで移動できるかを自信を持って言えますか?ほとんどのセキュリティリーダーは、率直に言えばできません。

用語に関する注記: 2024年半ば、RADIUSネットワーク認証プロトコルにおける重大な脆弱性が明らかになり、「Blast-RADIUS」と名付けられました。この記事では、リスクフレームワークとしての Blast Radius というより広範なサイバーセキュリティ概念に焦点を当てます。プロトコルの脆弱性の詳細については、以下を参照してください。 NIST NVD に関する CVE-2024-3596 の開示。

セキュリティブラスト半径とは

サイバーセキュリティでは、爆発範囲とは、1つのセキュリティインシデントから生じる可能性のある被害の全範囲を指します。攻撃者がどこまで移動できるか、アクセスできるシステムの数、最初の足掛かりを得た後にどれだけのデータを漏洩できるかを表します。

この用語は爆発という物理的な概念を借用したもので、震源地が侵害点(フィッシングされた認証情報、悪用された脆弱性、誤って設定されたクラウドストレージバケット)であり、爆発半径は破壊力がその地点からどれだけ遠くまで届くかを表します。

攻撃範囲が狭いということは、攻撃者が1つのアカウントまたはエンドポイントを侵害しても、環境のごく一部にしかアクセスできないということです。攻撃範囲が広いということは、同じ初期侵害がネットワーク、クラウドワークロード、ID インフラストラクチャ、データ全体に波及し、話題になるような侵害につながる可能性があるということです。

ブラスト半径とアタックサーフェスの違い

これらの用語はよく混同されますが、意味するものは異なります。アタックサーフェスは、公開されたポート、インターネットに接続されているサービス、従業員の認証情報、サードパーティとの統合など、攻撃者が標的にする可能性のある一連のエントリポイントをまとめたものです。これは、攻撃が発生する前の機会を測る尺度です。

爆発半径は、妥協が成功した後の影響の尺度です。これは、攻撃者が侵入したことを考えると、という質問に答えます。 ここに、どれくらい悪くなるの?

攻撃対象領域を減らすことで、攻撃者が侵入できる方法が制限されます。爆風範囲を小さくすると、攻撃者が中に入ると与えるダメージが制限されます。どちらも重要ですが、一部の攻撃は成功するという現実を受け入れた組織にとっては、爆発半径の方が間違いなく重要です。

セキュリティブラスト半径の測定方法

爆発半径の測定は正確な科学ではありませんが、セキュリティアーキテクトはそれを推定するための実用的なフレームワークを開発しました。一般的なアプローチの 1 つとして、次の 3 つの要素が考慮されます。

資産価値 × 曝露量 × 横方向移動ポテンシャル = 推定爆風半径

- 資産価値 アセットの機密度や重要度を把握します。顧客の PII を含むデータベースは、開発用ワークステーションよりも価値があります。ドメインコントローラー、Active Directory ACL、認証局などの階層ゼロ資産は極限にあります。

- 露出 アセットのアクセシビリティを反映しています。ファイアウォールの内側にあるか?インターネットから直接アクセスできますか?従業員の大部分がアクセスできますか?

- 横方向の動きの可能性 1 つの資産に到達した攻撃者が隣接するシステムにどれだけ簡単にピボットできるかを説明します。権限が高すぎるアカウント、フラットなネットワークアーキテクチャ、不適切に構成された信頼関係はすべて、この要因を増大させます。

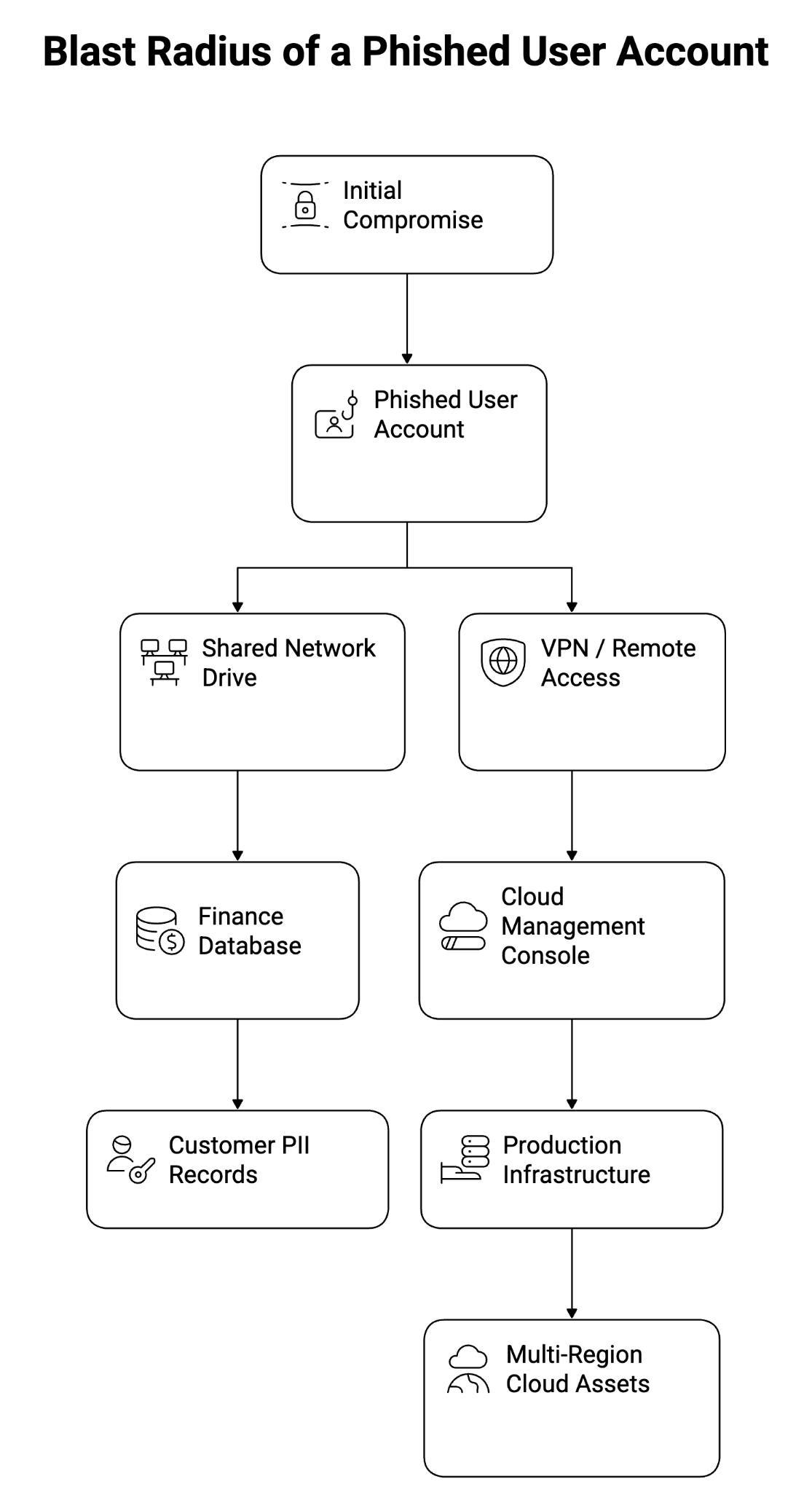

次の図は、セグメンテーションが不十分な環境で、侵害された単一のエンドポイントがラテラルムーブメントによってどのようにリーチを拡大できるかを示しています。

適切にセグメント化された環境では、妥協点はこのツリーの左側にとどまります。権限が高すぎるアカウントを持つフラットネットワークでは、1 つのフィッシング認証情報が攻撃者を本番環境のクラウドインフラストラクチャまで誘導する可能性があります。

アイデンティティ・ブラスト半径の問題

アイデンティティは、現代の環境における爆風半径の最も重要な側面の1つになっています。ユーザーアカウントに過剰な権限が付与されている場合 (および、 Tenableによる調査、これはエンタープライズ環境の大多数のアカウントに当てはまります)。攻撃者が攻撃すると、攻撃者はラテラルムーブメントを行う前に大きなリーチが可能になります。

IDブラスト半径という概念は、攻撃者が正規のアカウントに既に付与されている権限のみを使用して何にアクセスできるかを示すものです。アクセスガバナンスが不十分な環境では、中堅社員の資格情報によって、機密性の高い人事システムへの読み取りアクセス権、共有インフラストラクチャリポジトリへの書き込みアクセス権、適切な範囲が設定されていなかったレガシーアプリケーションへの管理者権限が付与されることがあります。

クラウド環境はこのリスクを増幅させます。AWS、GCP、Azure では、IAM の設定を誤ると、役割に必要な権限よりもはるかに多くの権限がロールに付与されることがよくあります。 2025年ベライゾンのデータ漏えい調査レポート 認証情報の悪用が初期アクセス経路の主流であることに変わりはなく、クラウドの設定ミスにより、攻撃者が盗んだ認証情報を使ってできることは拡大し続けていることがわかりました。

マルチアカウントクラウドアーキテクチャを正しく実装すれば、アカウントレベルの分離を実施することで、IDの流出範囲を大幅に減らすことができます。フラットの場合、侵害されたクラウド IAM の役割が 1 つだけで、地域やサービスを横断するリソースへのアクセス権を付与できます。

爆発範囲を小さくする5つの戦略

爆発半径を理解することは、セキュリティ環境の設計と運用の方法が変わるときに最も重要です。セキュリティチームが特定のセキュリティ侵害による被害を最小限に抑えるために導入する最も効果的な管理方法は次のとおりです。

1。最小権限の原則を厳密に適用してください

すべてのユーザー、サービスアカウント、およびアプリケーションには、その機能を実行するために必要な最小限のアクセス権が必要です。それ以上はありません。これは当たり前のように聞こえますが、実際には、特権侵害はほぼ普遍的です。アカウントには時間が経つにつれて権限が蓄積され、ロールは過剰な範囲でコピーアンドペーストされ、サービスアカウントには「万が一に備えて」管理者権限が付与されます。

定期的にアクセスレビューを実施し、権限超過アカウントの検出を自動化することが基本的なステップです。は アクセス制御に関するNISTガイドライン オンプレミス環境とクラウド環境の両方で大規模に PolP を実装するための便利なフレームワークを提供します。

2。ネットワークをセグメント化

フラットネットワークは爆風半径加速剤です。マイクロセグメンテーションは環境内に論理的な境界を作り、明示的なポリシーで許可されない限り、あるセグメントで侵害されたワークロードが別のセグメントのワークロードと直接通信できないようにします。

最新のマイクロセグメンテーションは、従来のVLANを超えてワークロードレベルでセグメンテーションを適用します。つまり、クラウド環境やデータセンター内であっても、隣接するシステム間のトラフィックが制御され、ログに記録されます。評価時には 組織の検出および対応機能、ネットワークセグメンテーションの有無は、攻撃者が侵入すると価値の高いターゲットにどれだけ早く到達できるかに大きく影響します。

3。ゼロトラストアーキテクチャを採用

ゼロトラストは、爆風半径を構造レベルで制限するために最適に設計された運用モデルです。ゼロトラストでは、ネットワーク境界内のあらゆるものが信頼できると想定するのではなく、リソースへのアクセスを許可する前に、ID、デバイスの姿勢、コンテキストを継続的に検証する必要があります。

これにより、セキュリティモデルが境界防御から境界なしに移行します。これは、従来のネットワーク境界がもはや存在しないクラウド環境やリモートワーク環境では非常に重要です。 CISAのゼロトラスト成熟度モデル この移行のさまざまな段階にある組織のための実践的なロードマップを提供します。

4。クラウドワークロードとアカウントを分離する

クラウド環境では、アカウントレベルの分離は、最も強力な爆発範囲制御の1つです。厳格なクロスアカウントアクセスポリシーを使用して、本番環境、開発、ステージング、機密データのワークロードを個別のクラウドアカウントに分離すれば、ある環境での侵害が別の環境に自動的に拡大することはありません。

これは、運営している組織にとって特に重要です。 AI 主導のセキュリティ運用 機密ログデータとテレメトリを処理します。セキュリティデータを取り込んで分析するシステムが、保護対象のインフラストラクチャと同じ攻撃範囲内にある場合、巧妙な攻撃者は両方を同時に侵害することで、SOC の目をそらすことができます。

5。継続的な監視と自動対応の実施

爆発半径を小さくするには、予防と検出と封じ込めのスピードが重要です。攻撃者が環境内で長く活動すればするほど、有効な爆風半径は大きくなります。侵害されたエンドポイントを隔離したり、疑わしいセッションを数分で取り消したりできる自動検出および対応機能により、インシデントの拡大を大幅に制限できます。

インシデント対応計画における爆発半径

ブラスト半径の考え方をアーキテクチャとインシデント対応計画に組み込む必要があります。卓上演習のシナリオをモデル化する際に重要なのは、このシステムが侵害された場合、攻撃者はそこから何にアクセスできるかという点です。この認証情報が盗まれた場合、どのようなアクションが許可されるのでしょうか?

インシデントが発生する前に環境の爆風半径プロファイルをマッピングしておくと、最も積極的な制御が必要な資産、最も近い行動監視が必要なアカウント、および手動ではなく自動化すべき封じ込めアクションの優先順位を決めるのに役立ちます。

影響と行動

セキュリティブラスト半径は、投資と統制に優先順位を付けようとするセキュリティリーダーにとって最も有用なメンタルモデルの1つです。これにより、話題が「攻撃者を締め出すにはどうすればよいか」から「攻撃者が侵入したらどうなるか」へと移ります。この変化は、現代の脅威環境の運用上の現実を反映しています。

インシデントを封じ込めるのに最も適している組織は、侵害が発生する前に攻撃範囲をマッピングし、最小限の権限とセグメンテーションを一貫して適用し、人間のアナリストよりも迅速に行動できる自動封じ込め機能を構築した組織です。爆発半径の縮小は完了するプロジェクトではありません。これは環境の特性であり、継続的に測定して改善する必要があります。

現在のセキュリティ業務が水平方向の動きをどの程度リアルタイムで検出して封じ込めることができるかを評価する場合、 エージェント型SOCのアプローチとは何かを探る 自動調査・対応という観点から提供できるのは、実践的な次のステップです。