ほとんどの侵害は、完全にラベル付けされた単一のアラートでは発見されません。多くの場合、誰かが弱い信号をつなぎ合わせ、より鋭い質問をし、証拠に従うことで発見されます。それが脅威ハンティングのターゲットです。脅威ハンティングの目的は、攻撃者が目的を達成する前に、検出されなかったものをプロアクティブに特定することです。

脅威ハンティングは芸術のように感じられがちですが、最高のチームはそれをエンジニアリング分野のように実行します。強力な脅威ハンティングプログラムには、明確な仮説、防御可能な範囲設定、迅速な調査方法、そして検出、対応、レジリエンスに役立つ結果があります。

脅威ハンティングとは何か、そうでないものは何か

脅威ハンティング 予防管理や日常的な検出ロジックをすり抜けてきた敵の活動を積極的に探すプロセスです。ハンターは、信頼度の高い警告を待つのではなく、妥協、虐待、暴露を示唆する可能性のある行動、人間関係、異常を意図的に調査します。

これは、待ち状態になった検出の事後対応に焦点を当てたアラートトリアージ、統制の有効性の定期的な証拠の生成に重点を置いたコンプライアンスレポート、脆弱性データがハント仮説に役立つ場合でも、既知の弱点を優先して修正する脆弱性管理とは異なります。

脅威ハントでは、インテリジェンス、テレメトリ、運用コンテキストを活用して、攻撃者がすでに環境内に存在しているか、攻撃者が足掛かりを得ようとしているのかを判断します。

広く使われているフレームワークにプログラムを組み込むために、多くのチームがハントを以下のようにマッピングしています。 マイターATT&CKの戦術とテクニックこれにより、対象範囲と期待されるエビデンスパターンを定義できます。

脅威ハンティングが今重要な理由

3 つの構造的な圧力により、脅威ハンティングは高度な手法から、成熟したセキュリティプログラムのベースラインとなる能力へと高まっています。1 つ目は、現代の攻撃経路は本質的にクロスドメインであるということです。アイデンティティシステム、SaaS アプリケーション、クラウドコントロールプレーン、エンドポイント、およびコードリポジトリが 1 つのキルチェーンに統合されるようになりました。テレメトリと運用コンテキストがサイロ化されたままでは、それらの境界を越えるラテラルムーブメントや権限昇格を調査することが非常に困難になります。

2 つ目は、エクスプロイトの速度が引き続き低下していることです。公開された脆弱性や設定ミスは急速に武器化され、防御側がリスクを評価し、疑わしい後続のアクティビティを特定する時間が限られています。は サイバーセキュリティおよびインフラストラクチャセキュリティ庁の既知の悪用された脆弱性 (KEV) カタログは、実際に悪用されている脆弱性を追跡できるため、ハント計画に役立つ情報となります。これにより、チームは理論上のリスクではなく、観察された敵の行動に基づいて調査の優先順位を決めることができます。

第三に、滞留時間は消えていません。検出指標の中央値が向上しても、攻撃者は可視性の欠如、断片化されたプロセス、暗黙の信頼関係などを悪用し続けています。 業界レポート 現実世界のインシデントは依然として多数あり、運用上も多様であることが一貫して示されています。こうした状況こそが、先を見越した仮説に基づく調査が有意義な成果を生み出す場面です。

脅威ハンティングとは、見過ごされがちな永続化メカニズム、普通に見える管理操作、疑わしいOAuth同意付与、事前定義された検出閾値を決して超えないトークンの再利用パターンなど、自動制御が見逃しているものを明らかにする規律です。

脅威ハンティングのコアワークフロー

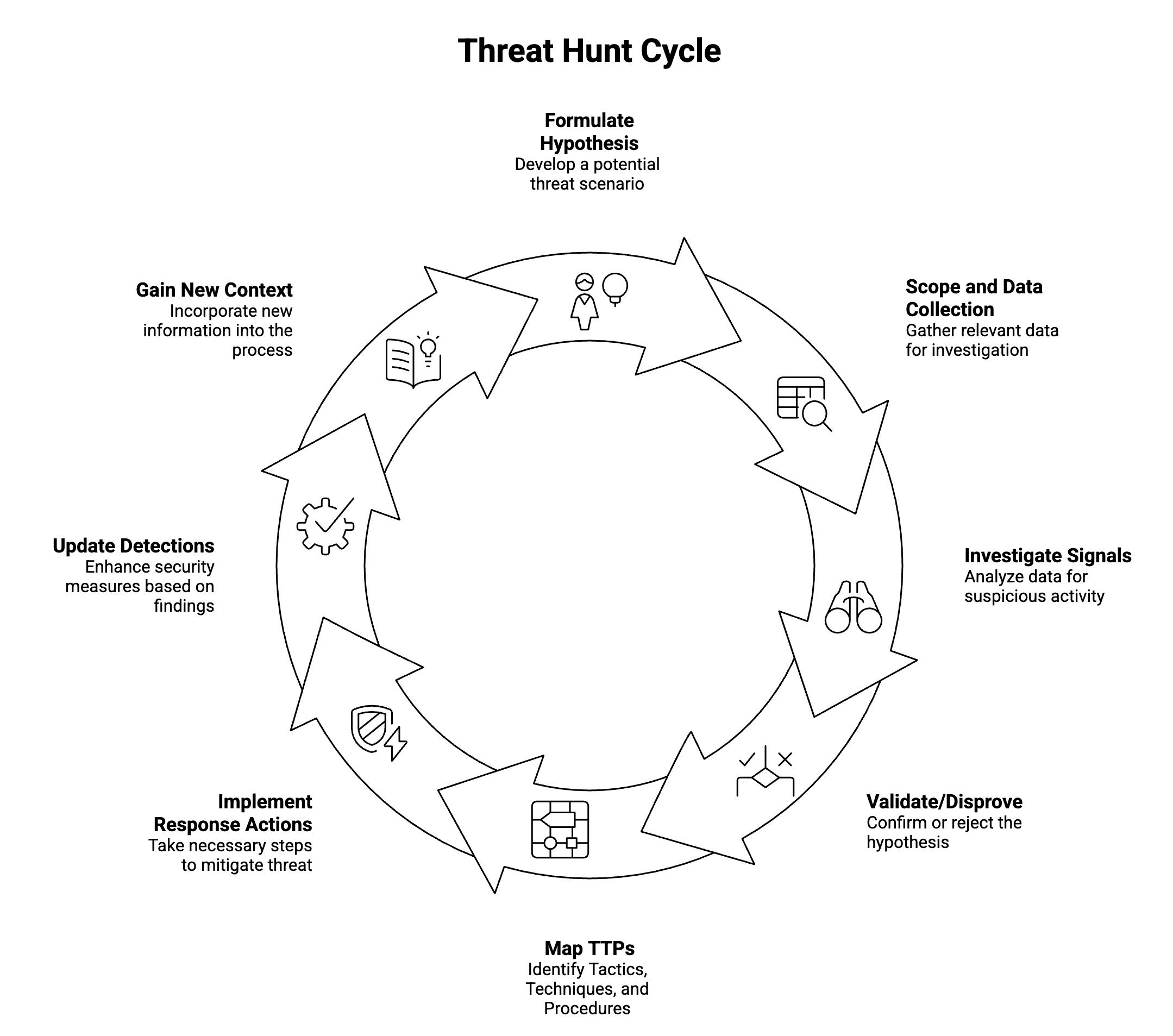

反復可能な脅威ハントのワークフローとは、仮説を立ててから収集、調査、決定、改善に至るまでのループです。

重要なのは、速やかにわかりやすくすることです。基本的な質問の調査に何日もかかると、ハントは失敗に終わり、チームは警告への対応に戻ってしまいます。

脅威ハンティングを段階的に実行する方法

1 つの一貫したプレイブックを使うことで、ハントは時間をかけて同等になり、改善しやすくなります。

- 反証可能な仮説から始めましょう。

例:「機密ストレージへのアクセスに、通常とは異なる地域のサービスプリンシパルが使用されています。」 - スコープとタイムウィンドウを定義します。

ID、アプリケーション、リポジトリ、またはクラウドプロジェクトの限定セットを選択してください。その集団にとって「普通」とはどのようなものかを判断してください。 - 必要最小限の証拠を集めてください。

ID ログ、API アクティビティ、エンドポイントシグナル、および関連する設定状態を取得します。コンテキストにすぐにアクセスできないと、自信を持って調査するのが難しくなります。 - 行動の調査 そして イベント。

新しい認証情報の作成とそれに続く特権アクセス、またはリポジトリトークンの作成とそれに続くCIパイプラインの変更などのシーケンスを探してください。 - 決定して文書化します。

確認済みの妥協、良性だがリスクを伴う行動、または決定的でない行動いずれの場合も、どのような証拠があれば調査を迅速に進めることができるかを記録しておきます。 - 成果を改善につなげましょう。

検出の作成または調整、対応プレイブックの更新、アクセス制御の改善を行います。

これは意図的に単純です。洗練されるのは、仮説を立て、ドメインをまたいで効率的に調査する能力です。

ハント中に調査すべきこと

実践的な脅威ハンティングプログラムは、仮説を反証した場合でも、調査結果を繰り返し生み出し、態勢を強固にするカテゴリに焦点を当てます。

ID とアクセスの悪用

Identity はクラウド環境や SaaS 環境のコントロールプレーンとして機能することが多いため、脅威ハンティングにおける重要な焦点となっています。この分野のハントでは通常、疑わしい OAuth アプリケーションの付与や異常な同意パターンのほか、異常な更新動作や移動が不可能なシナリオなどの異常なトークンの使用状況を調べます。また、権限の変更、新たに割り当てられた管理者の役割、および委任されたアクセスのエスカレーションや悪用を示唆する役割の連鎖についても評価します。

インシデント処理と構造化された分析を連携させる現代的なフレームワークとして、 NISTはガイダンスを提供します インシデント関連データの分析と適切な対応措置の決定に関する事項このガイダンスは、特に調査結果を封じ込め、是正、長期的な統制の改善につなげる場合に、ハンティングのワークフローに効果的に適用できます。

クラウドコントロールプレーンのアクティビティ

クラウド攻撃は、正当な管理行為と思われるアクティビティに混入することが多いため、コンテキストを注意深く分析することが不可欠です。調査では、IAM ポリシーの異常な変更、特に権限の拡大や信頼境界の変更などを調査する必要があります。また、永続化やクロスアカウントアクセスを可能にする新しいアクセスキー、サービスアカウント、または信頼関係の作成についても検討する必要があります。さらに、アナリストは、ID の過去の動作や予想されるワークロードプロファイルに比べて異常なデータストアアクセスパターンを精査する必要があります。アクセス範囲やタイミングのわずかなずれは、認証情報の悪用や権限昇格を示すことが多いためです。

SaaS とコラボレーションの悪用

SaaSプラットフォームは、重要なビジネスデータが存在する場所であり、攻撃者が通常のユーザー行動に最も簡単に侵入できる場所です。このような環境での効果的なハントでは、共有権限の変更、疑わしいメールボックスルールの作成、異常なファイルダウンロードパターン、管理対象外またはこれまで見えなかったデバイスからのアクセスを調査します。

以下を主張するプラットフォームを評価する場合 調査と脅威ハンティングを加速コンテキスト構築に必要な時間を有意義に短縮できるかどうかに焦点を当ててください。最も有能なアプローチは、ID、クラウド、SaaS の関係を事前にリンクしているため、調査員は複数のシステムからのログを手作業でつなぎ合わせることなく、シグナル評価から影響評価に移行できます。多くの場合、この「ファストコンテキスト」という概念が、データを保存するツールと、調査の速度を大幅に向上させるツールとの差別化要因となります。

終点、横方向の動き、持続性

従来の攻撃者の行動は依然として重要です。特に、環境全体に侵入を拡大するクラウドベースのピボットと組み合わされる場合はなおさらです。リモートサービスの作成がラテラルムーブメントの一般的なメカニズムであることに変わりはありませんが、資格情報のダンピングの前兆は、権限昇格やアクセス拡大の試みの合図となることがよくあります。スケジュールされたタスク、起動エージェント、自動実行エントリなどの永続化メカニズムは、再起動や日常的な運用上の変更にも耐えられる永続的な足がかりを攻撃者に提供し続けています。

調査結果をATT&CKの手法識別子にマッピングすることで、社内コミュニケーションと業務の連携が強化されます。結果を標準化されたテクニック ID で表現することで、セキュリティチームはリスクをより明確に表現し、検出範囲のギャップを特定し、最も重大な弱点に対処するためのエンジニアリング作業に優先順位を付けることができます。

ハンティングと検索の違いは、データとコンテキストです

多くのチームがログをクエリできますが、システムやドメインを横断する信頼性の高い調査を実施できるチームははるかに少ないです。脅威ハンティングは、ツール間でアイデンティティの表現に一貫性がなかったり、アセットの所有権やデータの機密性の分類があいまいだったり、SaaS プラットフォーム、クラウドインフラストラクチャ、エンドポイント、コードリポジトリ間でアクションを確実に関連付けることができない場合に失敗し始めます。また、保存ポリシーやデータスキーマが異なるため、有意義な分析を開始する前に、アナリストが手動でレコードを正規化してつなぎ合わせる必要がある場合も、状況は悪化します。

このため、最新のセキュリティプログラムは、生のログ集約よりも、精選されコンテキスト化されたデータ基盤を優先しています。成熟したSOCは、調査の有効性は以下によって決まるということを常に学んでいます。 品質、正規化、およびリレーショナルインテグリティ 彼らのデータパイプラインについて。ID、資産、アクション、タイムラインをシステム全体で結び付けることができなければ、経験豊富なアナリストでも正当性のある結論を出すことはできません。

脅威ハンティングプログラムの構築方法

脅威ハンティングを始めるのに大規模なチームは必要ありません。脅威ハンティングをうまく行うには、チームの規模に関係なく、運用上の規律と、一貫性のある反復可能な方法で調査する能力が必要です。

多くのSoCでは、軽量の運用モデルで十分です。従来の実践的リズムは、ハンター1人につき週に1〜2回の体系的なハントを行い、新しい情報やアクティブなインシデントをトリガーとするアドホックハントで補うものでした。と エアソックス、その数は現実的には倍増して週に 2 ~ 4 回の脅威ハンティングになります。

最初の仮説が立証されなかったとしても、すべてのハントが持続的な結果を生むような、明確な品質基準を設定してください。結果は通常、検証済みのセキュリティ結果、検出ロジックの追加または改善、追跡可能なエンジニアリングタスクとなる文書化されたデータギャップ、否定的な結果を文書化して分析ノートを取り込んだ正式なクローズド仮説、という4つのカテゴリに分類されます。

その最後のカテゴリーは重要です。調査経路、疑問、仮定、結論が記録されているときには、行き止まりが依然として価値があります。時間が経つにつれて、分析的推論が制度化され、重複した作業が防止され、環境における正常とは実際どのようなものかが明らかになるため、将来の仮説が明確になります。

報告には、四半期ごとに調査すべき時間、類似の調査結果の再発、測定可能な検出率などを含める必要があります。そうすれば、経営陣は事例的な活動ではなく業務への影響を把握できます。

ツーリングの決定は、このモデルが成功するかどうかに直接影響します。アナリストが、一貫性のないスキーマの正規化や、脆弱な 1 回限りのクエリの作成にほとんどの時間を費やすと、調査のスループットが低下し、組織の学習が遅くなります。AI 主導の SOC アプローチを評価する際には、意思決定時点での人間による分析的判断を維持しながら、自動化と代理ワークフローがどのように相関、強化、仮説検証を加速させるかを明確にする説明を探してください。

脅威ハンティングの取り組みを妨げるよくある落とし穴

失敗したハンティングプログラムのほとんどは、予測可能な理由で失敗します。

- 仮説はなく、たださまよっているだけです。「見て回ろう」というのは狩りではありません。

- 制限のないスコープ:すべてがスコープ内にある場合、調査できるものは何もありません。

- 完結ループなし:検出と対応の結果が得られない場合、ハントはサイドクエストになってしまいます。

- コンテキストデット:基本的な質問の調査に時間がかかりすぎると、勢いが崩れます。

対応準備と調整の実践については、 英国国立サイバーセキュリティセンターのインシデント管理ガイダンス は、ハンティング・トゥ・レスポンスのワークフローを補完する、ベンダー以外の信頼できる参考資料です。

良いものとはどのようなものか:実践的な成熟度チェックリスト

機能的な脅威ハンティングプログラムは仮説に基づいており、ATT&CKの手法に明示的にマッピングされているため、調査作業が臨時の好奇心ではなく、既知の敵の行動に沿ったものになります。チームは、ID、クラウド、SaaS、エンドポイントのアクティビティを単一の一貫したワークフロー内で調査できなければなりません。そうすれば、ドメイン間の攻撃経路を断片化せずに分析できます。調査結果は一貫して具体的な検知技術の改善につながり、調査と防止の間のフィードバックループを強化する必要があります。時間が経つにつれて、リピートハントタイプの調査にかかる平均時間は短くなる傾向にあり、運用上の学習とデータの流暢さの向上が実証されるはずです。

プログラムがこれらの原則に基づいて確実に実行できれば、より迅速な調査、より強力な検出、および実際のリスクに関する組織の明確化によって、その価値が高まります。

ハンティングによるセキュリティ上の優位性の強化

脅威ハンティングとは、ログに記録する内容、警告する内容、攻撃者が実際に行っていることの間のギャップを積極的に調査する規律です。最強のプログラムでは、すべてのハントをフィードバックループとして扱います。迅速に調査し、自信を持って判断し、教訓をより適切な検出と対応に変換します。

チームが脅威ハント対象範囲を調査および拡大する方法を最新化したい場合は、ワークフローとデータ基盤を体系的に評価し、SOCがクロスドメイン仮説をエンドツーエンドでどれだけ迅速に調査できるかを比較することを検討してください。エージェントアプローチを模索しているチームにとって、Exaforceのデモやハンズオン評価は、現在のプロセスと照らし合わせて調査速度をベンチマークするための手間のかからない方法となります。